ssh - Side 3

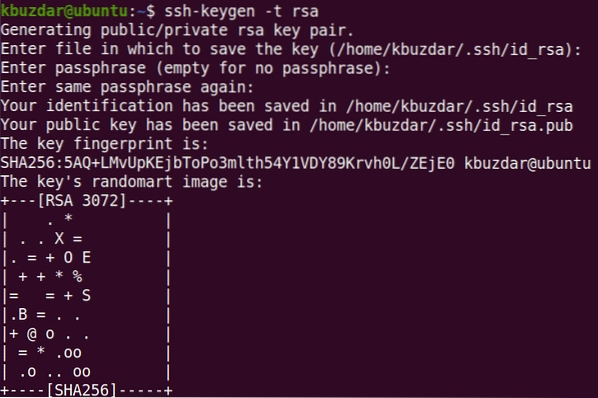

Hvordan sette opp SSH uten passord

SSH brukes til å fjernlogge på servere for å kjøre kommandoene og programmene. Du kan logge på eksterne systemer via passordgodkjenning og via offentl...

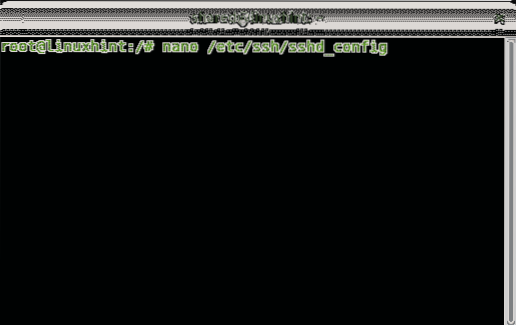

Flere måter å sikre SSH-serveren på

Secure Shell er en nettverkskommunikasjonsprotokoll som brukes til kryptert kommunikasjon og fjernadministrasjon mellom klient og server. Det er en fl...

Deaktivering av root ssh på Debian

Siden rot brukeren er universell for alle Linux- og Unix-systemer, det var alltid det foretrukne bruteforceofferet av hackere for å få tilgang til sys...

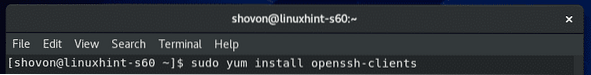

Slik aktiverer du SSH på CentOS 8

I denne artikkelen skal jeg vise deg hvordan du installerer SSH-klient- og serververktøy på CentOS 8-server og hvordan du konfigurerer SSH-server på C...

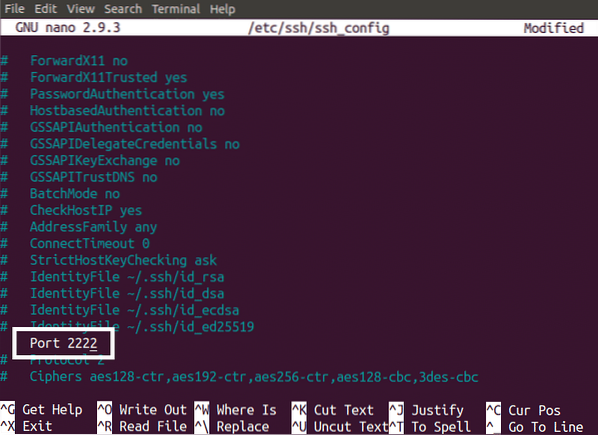

Hvordan og hvorfor endre standard SSH-port

Secure Shell, også kjent som SSH, er en nettverksprotokoll som kan brukes til å få tilgang til serveren eksternt. Kommunikasjon som foregår mellom kli...

Konfigurer SSH X11 Videresending på Debian 10

OpenSSH-server på Debian 10 støtter videresending av X11. Så du kan ikke bare administrere serveren din eksternt via SSH, du kan også installere et gr...

Aktiver SSH på Debian 10

Du kan bruke SSH for å få tilgang til Debian 10-serveren eller skrivebordet eksternt. Du kan installere nye programvarepakker, konfigurere dem, overvå...

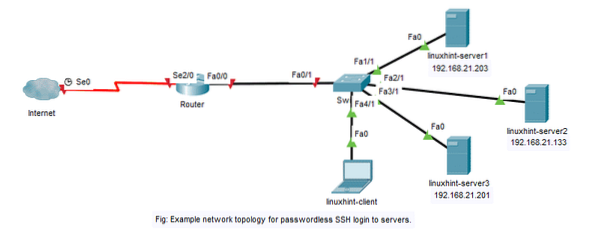

Konfigurer passordløs pålogging til servere via SSH

Som Linux-systemadministrator vil du ofte konfigurere og tilpasse mange Linux-servere. Så du må SSH inn på alle disse serverne, for å SSH inn i disse ...

Brute force mot SSH og FTP-tjenester

Bruteforce er blant de eldste hackingsteknikkene, det er også et av de enkleste automatiserte angrepene som krever minimum kunnskap og intervensjon fr...

Phenquestions

Phenquestions