Ulike måter å sikre SSH-server

Alle konfigurasjonsinnstillingene til SSH serveren kan gjøres ved å endre ssh_config fil. Denne konfigurasjonsfilen kan leses ved å skrive følgende kommando i Terminal.

[e-postbeskyttet]: ~ $ cat / etc / ssh / ssh_configMERKNAD: Før du redigerer denne filen, må du ha root-rettigheter.

Nå diskuterer vi forskjellige måter å sikre SSH server. Følgende er noen metoder vi kan bruke for å lage våre SSH serveren sikrere

- Ved å endre standard SSH Havn

- Bruke sterkt passord

- Bruke offentlig nøkkel

- Tillater en enkelt IP å logge på

- Deaktivering av tomt passord

- Bruke protokoll 2 for SSH Server

- Ved å deaktivere videresending av X11

- Stille inn tomgangstidsavbrudd

- Angi et begrenset antall passordforsøk

Nå diskuterer vi alle disse metodene en etter en.

Ved å endre standard SSH-port

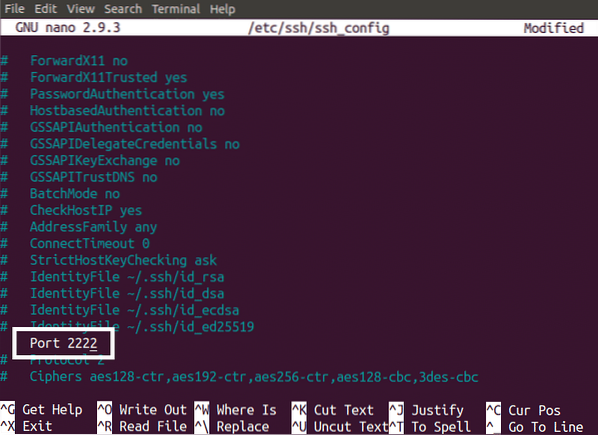

Som beskrevet tidligere, som standard SSH bruker Port 22 for kommunikasjon. Det er mye lettere for hackere å hacke dataene dine hvis de vet hvilken port som brukes til kommunikasjon. Du kan sikre serveren din ved å endre standard SSH havn. For å endre SSH port, åpen sshd_config fil ved hjelp av nano editor ved å kjøre følgende kommando i Terminal.

[e-postbeskyttet]: ~ $ nano / etc / ssh / ssh_configFinn linjen der portnummeret er nevnt i denne filen, og fjern # signere før “Port 22” og endre portnummeret til ønsket port og lagre filen.

Bruke sterkt passord

De fleste serverne er hacket på grunn av et svakt passord. Det er mer sannsynlig at hackere enkelt hacker et svakt passord. Et sterkt passord kan gjøre serveren din sikrere. Følgende er tipsene for et sterkt passord

- Bruk en kombinasjon av store og små bokstaver

- Bruk tall i passordet ditt

- Bruk lang passord

- Bruk spesialtegn i passordet ditt

- Bruk aldri navnet ditt eller fødselsdatoen som passord

Bruke offentlig nøkkel for å sikre SSH-server

Vi kan logge inn på vår SSH server på to måter. Den ene bruker passord og den andre bruker den offentlige nøkkelen. Å bruke offentlig nøkkel for å logge inn er mye sikrere enn å bruke et passord for å logge på SSH server.

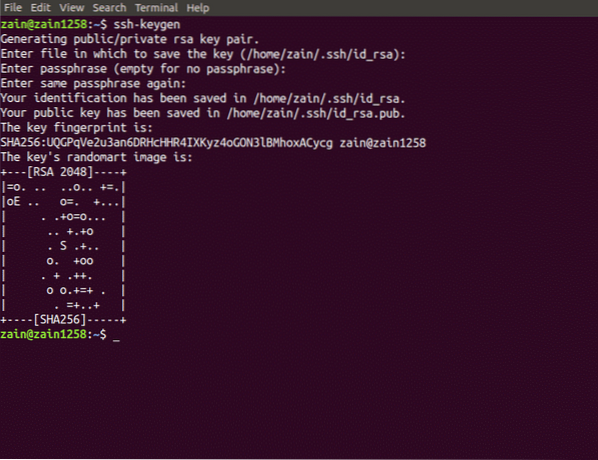

En nøkkel kan genereres ved å kjøre følgende kommando i Terminal

[e-postbeskyttet]: ~ $ ssh-keygenNår du kjører kommandoen ovenfor, vil den be deg om å angi banen for dine private og offentlige nøkler. Privat nøkkel blir lagret av “Id_rsa” navn og offentlig nøkkel vil bli lagret av “Id_rsa.pub" Navn. Som standard lagres nøkkelen i følgende katalog

/ hjem / brukernavn /.ssh /

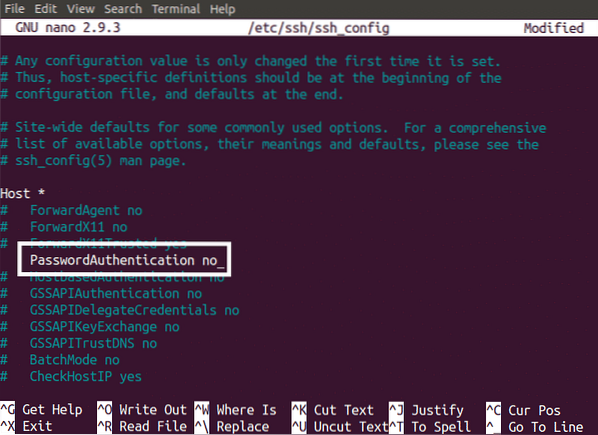

Etter å ha opprettet en offentlig nøkkel, bruk denne nøkkelen til å konfigurere SSH logg inn med nøkkelen. Etter å ha forsikret deg om at nøkkelen jobber med å logge på SSH server, deaktiver nå passordbasert pålogging. Dette kan gjøres ved å redigere vår ssh_config fil. Åpne filen i ønsket redaktør. Fjern nå # før “PasswordAuthentication yes” og erstatt den med

PassordGodkjenningsnr

Nå din SSH serveren kan bare nås med offentlig nøkkel, og tilgang via passord er deaktivert

Tillater en enkelt IP å logge på

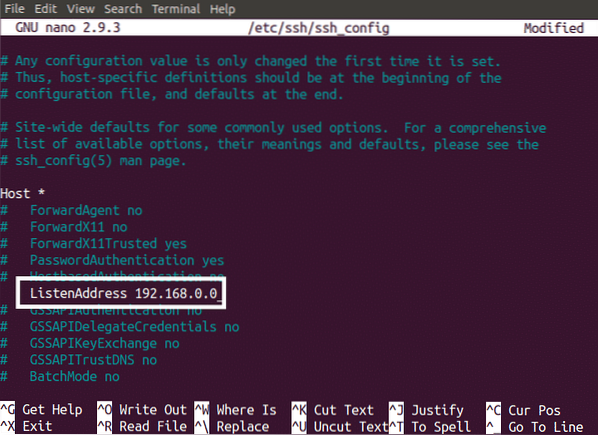

Som standard kan du SSH inn på serveren din fra hvilken som helst IP-adresse. Server kan gjøres sikrere ved å la en enkelt IP få tilgang til serveren din. Dette kan gjøres ved å legge til følgende linje i ssh_config fil.

ListenAddress 192.168.0.0Dette vil blokkere alle IP-ene for å logge inn på din SSH annen server enn den angitte IP-adressen (i.e. 192.168.0.0).

MERKNAD: Skriv inn IP-en til maskinen din i stedet for “192.168.0.0 ”.

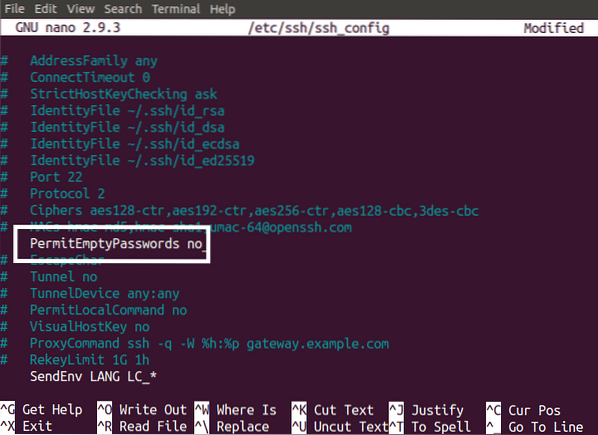

Deaktivering av tomt passord

Tillat aldri pålogging SSH Server med tomt passord. Hvis tomt passord er tillatt, er det mer sannsynlig at serveren din blir angrepet av brute force angripere. For å deaktivere tom passordpålogging, åpne ssh_config filen og gjør følgende endringer

PermitEmptyPasswords no

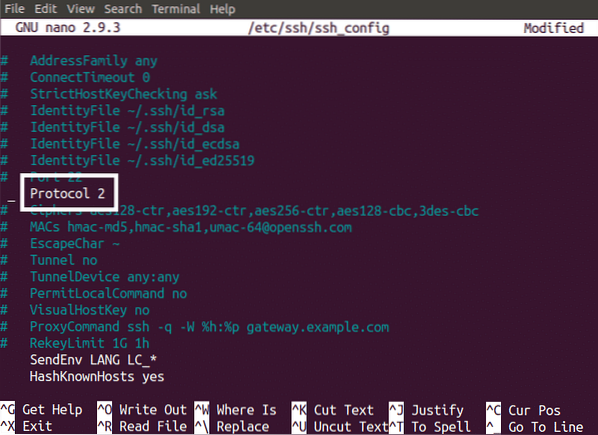

Bruker protokoll 2 for SSH Server

Tidligere protokoll brukt til SSH er SSH 1. Som standard er protokollen satt til SSH 2, men hvis den ikke er satt til SSH 2, må du endre den til SSH 2. SSH 1-protokollen har noen problemer knyttet til sikkerhet, og disse problemene er løst i SSH 2-protokollen. For å endre det, rediger ssh_config filen som vist nedenfor

Protokoll 2

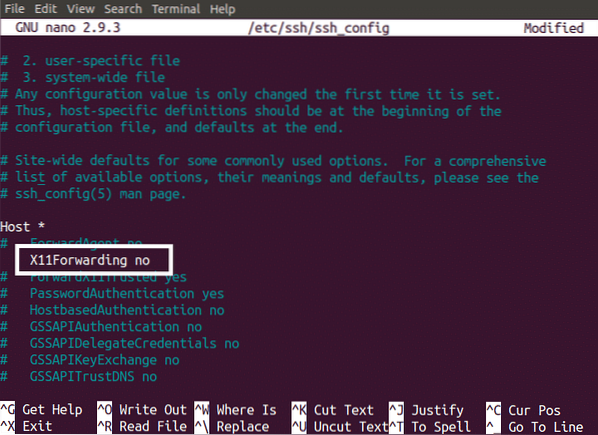

Ved å deaktivere videresending av X11

X11 Videresendingsfunksjon gir et grafisk brukergrensesnitt (GUI) for deg SSH serveren til den eksterne brukeren. Hvis X11-videresending ikke er deaktivert, kan enhver hacker, som har hacket SSH-økten din, enkelt finne alle dataene på serveren din. Du kan unngå dette ved å deaktivere X11-videresending. Dette kan gjøres ved å endre ssh_config filen som vist nedenfor

X11 Videresendingsnr

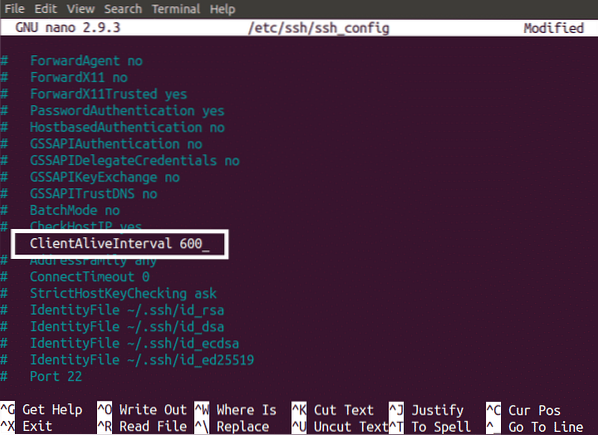

Stille inn tomgangstidsavbrudd

Inaktiv tidsavbrudd betyr at hvis du ikke gjør noe i din SSH server for et bestemt tidsintervall, blir du automatisk logget ut fra serveren din

Vi kan forbedre sikkerhetstiltak for våre SSH serveren ved å angi en tidsavbrudd for inaktivitet. For eksempel deg SSH serveren din, og etter en stund blir du opptatt med å gjøre noen andre oppgaver og glemmer å logge av økten din. Dette er en veldig høy sikkerhetsrisiko for din SSH server. Dette sikkerhetsproblemet kan løses ved å angi en inaktiv tidsavbrudd. Idea timeout kan stilles inn ved å endre vår ssh_config filen som vist nedenfor

ClientAliveInterval 600Ved å stille inaktiv tidsavbrudd til 600, vil SSH-tilkoblingen bli sluttet etter 600 sekunder (10 minutter) uten aktivitet.

Angi et begrenset antall passordforsøk

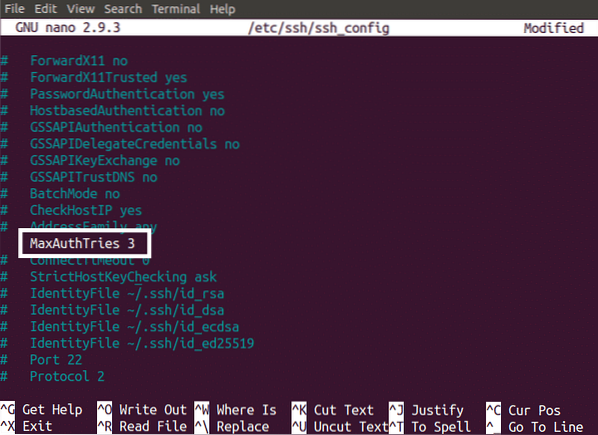

Vi kan også lage vårt SSH serveren sikker ved å angi et spesifikt antall passordforsøk. Dette er nyttig mot brute force angripere. Vi kan sette en grense for passordforsøk ved å endre ssh_config fil.

MaxAuthTries 3

Start SSH-tjenesten på nytt

Mange av metodene ovenfor må starte på nytt SSH tjenesten etter å ha brukt dem. Vi kan starte på nytt SSH tjenesten ved å skrive følgende kommando i terminalen

[email protected]: ~ $ service ssh restartKonklusjon

Etter å ha brukt ovenstående endringer på din SSH server, nå er serveren din mye sikrere enn før, og det er ikke lett for en brute force angriper å hacke din SSH server.

Phenquestions

Phenquestions