dnsenum-pakke

Det er et flertrådet Perl-skript som hjelper til med å spesifisere DNS-informasjonen til domenet. Det hjelper også å oppdage IP-blokker, spesielt de som ikke er sammenhengende. Den inkluderer følgende grunnleggende operasjoner:

- Skaff deg adressen til verten.

- Å skaffe navneserverne.

- Skaff deg posten til MX.

- Få bind-versjonen, utfør axfr-spørsmål på navneserverne.

- Nå får du underdomener og ekstra navn ved hjelp av google-skraping.

- Filen med underdomene brute force vil også utføre rekursjon på underdomener som har NS-postene.

- Nå beregner du C-klassen for domenenettverk og utfører spørsmål på dem.

- Utfør deretter omvendte oppslag i nettområdene.

- Skriv domain_ips.txt-fil for ip-blokker.

dnsmap-pakke

dnsmap ble opprinnelig utgitt i år 2006 på grunn av inspirasjonen til den fiktive historien om Paul Craig kjent som "tyven ingen så". Dette kan være tilgjengelig i boken "Stealing the network - how to own the box". Dnsmap hjelper pentesteren i prosessen med å samle informasjon for sikkerhetsvurderinger. I denne fasen blokkeres IP-nettblokkene, kontaktnumrene osv. av det målrettede selskapet blir oppdaget av sikkerhetskonsulenten. Det er en annen teknikk som kalles brute-forcing av underdomenet, og det er nyttig i oppregningsfasen, spesielt når resten av metodene som soneoverføring ikke fungerer.

Heftig pakke

La oss se hva som ikke er voldsomt. Det er ikke et verktøy for DDoS, og det er heller ikke designet for å skanne hele internett og utføre de ikke-målrettede angrepene. Det er heller ikke en IP-skanner. Hovedformålet er å finne målene, spesielt det indre og ytre nettverket. I løpet av få minutter skanner voldsomt raskt domenene ved hjelp av flere taktikker, da hardt er et Perl-skript. Fierce utfører ikke utnyttingene; heller gjorde noen med vilje med -connect-bryteren.

DNS (Domain Name System)

DNS står for domenenavnsystemet, og det ligner telefonkatalogen som inneholder flere navn, adresser og navn. DNS brukes til både interne og eksterne nettverk i organisasjonene. Vertsnavn på IP-adresser løses ved hjelp av DNS-protokollen. Hver datamaskin har en vertsfil som ligger i følgende katalog når det ikke var DNS. C: \ Windows \ System32 \ drivers \etc.

Nå kan du se DNS-postene for følgende domener:

- Oppregning av DNS og soneoverføring ved hjelp av dnsenum

- Utfør analysen av DNS ved hjelp av Host-verktøyet

- Søker i underdomenene ved hjelp av dnsmap

- Avhør av DNS ved bruk av Fierce

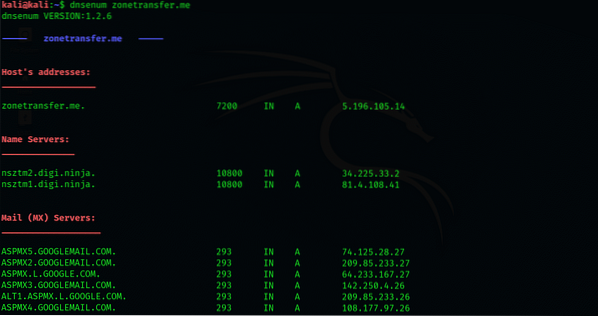

Oppregning av DNS og soneoverføring ved hjelp av dnsenum

Dnsenum er et enkelt verktøy. Bruken av dette verktøyet er veldig enkelt ettersom det løser og oppregner informasjonen om DNS for det bestemte målet. Videre utfører den automatisk soneoverføringer av DNS ved hjelp av navneserverdetaljer. La oss se detaljene:

I det første trinnet åpner du vinduet til den nye terminalen. Utfør deretter følgende kommando: dnsenum. Etter å ha gjort dette, vil den vise hjelpemenyen med en detaljert beskrivelse av de forskjellige operatørene og måten å bruke den på.

Ved å få tilgang til informasjonen som er ganske sensitiv, som det vi har funnet, vil føre til nettverksinformasjonen for den bestemte målorganisasjonen.

Deretter brukes følgende kommando for å utføre DNS-oppregningen på domenet zonetransfer.meg. Dette vises nedenfor:

$ dnsenum sonetransfer.meg

I det tredje trinnet utføres DNS-soneoverføring av dnsenum ved å bruke navneserverne som oppnås i løpet av oppregningen. Detaljene som er gitt nedenfor:

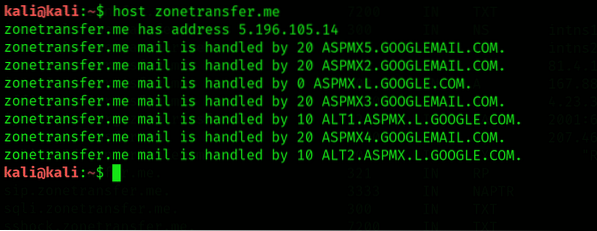

Utfør analysen av DNS ved hjelp av Host-verktøyet

Vertsverktøyet er gunstig ettersom det er ganske iboende for Linux-operativsystemet. Ved bruk av dette kan vi få mye DNS-informasjon angående måldomenet. La oss se hvordan det fungerer:

I det første trinnet, åpne den nye terminalen i Kali Linux. Utfør deretter følgende kommando:

$ vert sonetransfer.meg

Her vil vi legge merke til at vertsverktøyet vil få postene til DNS som A- og MX-domeneposter.

Bruk deretter følgende kommando:

$ dnsenum -t sonetransfer.meg

For oppregning for å få domenens navneservere. Her hjelper operatøren -t med å spesifisere DNS-postene.

Etter å ha fått navneserverne til et bestemt domene, vil vi bruke den innsamlede informasjonen. Nå vil vi utføre DNS-soneoverføring for domenet ved å spørre navneserverne ved hjelp av følgende kommando:

$ dnsenum -l sonetransfer.meg nsztml.digi.ninja

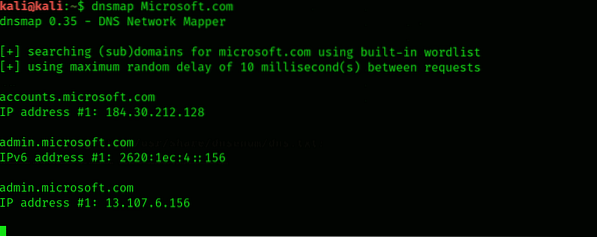

Søker i underdomenene ved hjelp av dnsmap

Dnsmap fungerer annerledes ved å oppregne underdomenene til det bestemte organisasjonsdomenet og deretter spørre det på kali Linus-operativsystemet som en innebygd ordliste. Dnsamp vil løse IP-adressen så snart underdomenet er funnet. Ved hjelp av følgende kommando kan vi finne underdomener til forskjellige organisasjoner med deres IP-adresser, som vist nedenfor:

$ dnsenum Microsoft.com

For å finne den skjulte sensitive portalen og katalogene, er det nødvendig å oppdage underdomenene til en bestemt organisasjon.

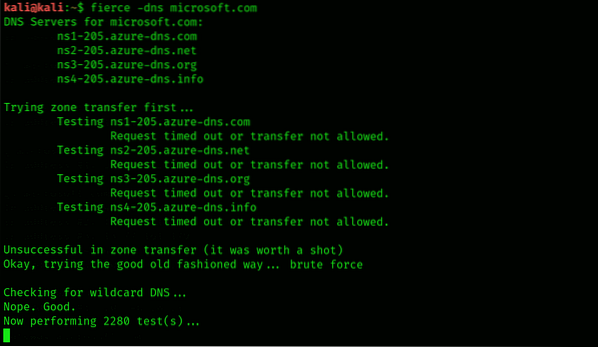

Avhør av DNS ved bruk av Fierce

Fierce er et DNS-avhørsverktøy. Det er tatt som et semi-lettvektet verktøy som utfører de enorme oppslagene for måldomenet som har vertsnavn og IP-mellomrom. Følgende kommando brukes til å utføre den, som vist nedenfor:

$ voldsom -dns Microsoft.com

Fierce får alle postene til DNS og oppdager også underdomenene ved hjelp av IP-adressene til det bestemte domenet. For en grundig analyse av måldomenet vil dette verktøyet ta ekstra tid å fullføre prosessen.

Konklusjon:

I denne opplæringen har jeg vist deg hva DNS er og hvordan dnsenum-verktøyet i Kali Linux fungerer. Jeg har også vist deg hvordan du kan jobbe med Fierce-verktøyet og få alle DNS-poster.

Phenquestions

Phenquestions