Mens protokollen AH er en autentiseringsprotokoll, gir ESP-protokollen også autentisering og kryptering.

Sikkerhetsforening:

Foreningen består i nøkkeladministrasjon og etablering av en sikker forbindelse mellom enhetene, dette er det første trinnet i en forbindelse og utføres av protokollen IKE (Internet Key Exchange).

Godkjenning:

I dette tilfellet gir ikke autentisering kryptering fordi informasjonen ikke er kryptert, funksjonen til AH-protokollen og dens autentisering er å bekrefte at den leverte pakken ikke ble oppfanget og modifisert eller "ødelagt" under overføringen. AH-protokollen hjelper til med å verifisere den overførte dataintegriteten og de impliserte IP-adressene. Bruk av IPSEC med AH vil ikke beskytte informasjonen vår mot et Man In the Middle-angrep, men det vil gi oss beskjed om det ved å oppdage forskjeller mellom den mottatte IP-pakkeoverskriften og den opprinnelige. For å gjøre det identifiserer AH-protokollene pakker som legger til et lag med en tallsekvens.

AH, Authentication Header som navnet spesifiserer, verifiserer også IP-headerlaget, mens ESP ikke inkluderer IP-headeren.

Merk: IP Header er et IPs pakkelag som inneholder informasjon om den etablerte forbindelsen (eller kommer til å bli koblet), for eksempel kilde og destinasjonsadresse blant flere.

Kryptering:

I motsetning til protokollen AH som bare autentiserer integriteten til pakkene, avsendere i IP-overskrifter, tilbyr ESP-pakken (Encapsulating Security Payload) i tillegg kryptering, noe som betyr at hvis en angriper avlytter pakken, vil han ikke kunne se innholdet fordi det er kryptert.

Asymmetriske og symmetriske kryptering

IPSEC kombinerer både asymmetriske og symmetriske krypteringer for å gi sikkerhet mens du holder hastighet.

Symmetriske krypteringer har en enkelt nøkkel delt mellom brukere, mens asymmetrisk kryptering er den vi bruker når vi autentiserer med offentlige og private nøkler. Den asymmetriske krypteringen er tryggere fordi den lar oss dele en offentlig nøkkel med mange brukere mens sikkerheten er avhengig av den private nøkkelen, og symmetrisk kryptering er mindre sikker fordi vi er tvunget til å dele den eneste nøkkelen.

Symmetrisk krypteringsfordel er hastigheten, en permanent interaksjon mellom to enheter som permanent autentiseres med asymmetrisk kryptering, vil være treg. IPSEC integrerer begge, først asymmetrisk kryptering autentiserer og etablerer en sikker forbindelse mellom enhetene ved hjelp av protokollene IKE og AH, og deretter endres den til symmetrisk kryptering for å holde tilkoblingshastigheten, SSL-protokollen integrerer også både asymmetriske og symmetriske krypteringer, men SSL eller TLS tilhører høyere lag av IP-protokollen, det er derfor IPSEC kan brukes til TCP eller UDP (du kan også bruke SSL eller TLS, men er ikke normen).

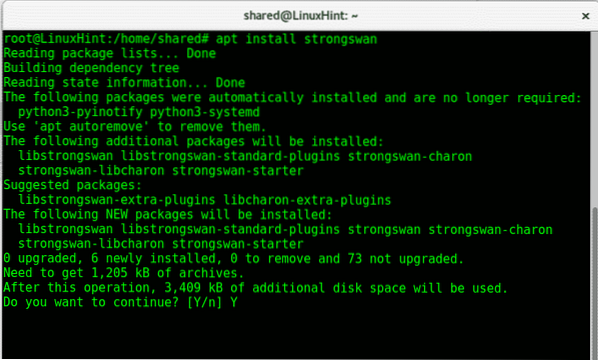

Bruk av IPSEC er et eksempel på behovet for å legge til ekstra støtte til kjernen vår for å bli brukt som forklart i en tidligere artikkel om Linux-kjernen. Du kan implementere IPSEC på Linux med strongSwan, på Debian- og Ubuntu-systemer du kan skrive:

apt installer strongswan -y

En artikkel ble også publisert på VPN-tjenester, inkludert IPSEC, enkel å installere på Ubuntu.

Jeg håper du fant denne artikkelen nyttig for å forstå IPSEC-protokoller og hvordan de fungerer. Fortsett å følge LinuxHint for flere tips og oppdateringer om Linux.

Phenquestions

Phenquestions