Men i dag vil vi snakke om en annen flott havnescanner: Unicornscan, og hvordan du bruker den i ditt neste forsøk på havnescanning. I likhet med andre populære verktøy for havnescanning som nmap, har den flere flotte funksjoner som er unike for seg selv. En slik funksjon er at den kan sende ut pakker og motta dem gjennom to forskjellige tråder, i motsetning til andre portskannere.

Unicornscan er kjent for sine asynkrone TCP- og UDP-skannefunksjoner, og gjør det mulig for brukere å oppdage detaljer om nettverkssystemer gjennom alternative skanneprotokoller.

Unicornscans attributter

Før vi prøver et nettverks- og porteskanning med unicornscan, la oss markere noen av dets definerende funksjoner:

- Asynkron stateløs TCP-skanning med hvert av TCP-flaggene eller flaggkombinasjonene

- Asynkron protokollspesifikk UDP-skanning

- overlegen grensesnitt for måling av respons fra TCP / IP-aktivert stimulans

- Aktiv og passiv ekstern OS- og applikasjonsdeteksjon

- PCAP-fillogging og -filtrering

- i stand til å sende pakker med andre OS-fingeravtrykk enn verts OS.

- Relasjonell databaseutgang for lagring av resultatene av skanningene dine

- Tilpassbar modulstøtte for å passe i henhold til systemet som blir pentestet

- Tilpassede datasettvisninger.

- Har sin TCP / IP-stabel, en særegen funksjon som skiller den fra andre portskannere

- Leveres innebygd i Kali Linux, uten behov for nedlasting

Utføre en enkel skanning med Unicornscan

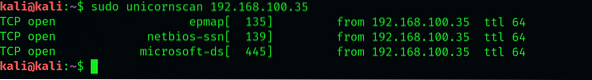

Den mest grunnleggende skanningen med Unicornscan lar oss skanne en enkelt verts-IP. Skriv inn følgende i grensesnittet for å utføre den grunnleggende skanningen med Unicornscan

$ sudo unicornscan 192.168.100.35

Her har vi prøvd denne skanningen på et system med Win 7 koblet til nettverket vårt. Den grunnleggende skanningen har oppført alle TCP-porter på systemet vi skanner. Legg merke til likhetene med -sS-skanning i nmap, og hvordan nøkkelen er at den ikke bruker ICMP som standard. Av portene som er nevnt, er det bare havnene 135.139.445 og 554 som er åpne.

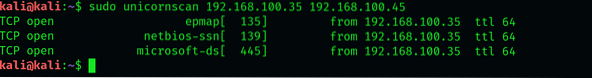

Skanner flere IP-er med Unicornscan

Vi vil gjøre en liten endring i den grunnleggende skanningssyntaksen for å skanne flere verter, og du vil legge merke til den subtile forskjellen fra skanningskommandoer vi bruker i nmap og hping. Målene plasseres i rekkefølge for å starte skanning:

$ sudo unicornscan 192.168.100.35 192.168.100.45

Forsikre deg om at du ikke plasserer komma mellom adressene, ellers vil ikke grensesnittet gjenkjenne kommandoen.

Skanner klasse C-nettverk med Unicornscan

La oss gå videre til å skanne hele klasse C-nettverket vårt. Vi vil bruke en CIDR-notasjon som 192.168.1.0/24 for å skanne alle 255 verts-IP-adressene. Hvis vi skulle finne alle IP-ene med port 31 åpen, vil vi legge til: 31 etter CIDC-notasjonen:

$ sudo unicornscan 192.168.100.35/24: 31

Unicornscan har returnert oss til alle vertene som har port 31 åpen. Det kule med unicornscan er at det ikke stopper ved nettverket vårt, hvor hastighet er en begrensende faktor. Anta at alle systemer med porter 1020 åpne hadde en viss sårbarhet. Uten å ha noen anelse om hvor disse systemene er, kan vi skanne dem alle. Selv om skanning av et så stort antall systemer kan ta aldre, ville det være bedre om vi deler dem inn i mindre skanninger.

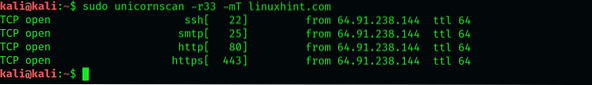

TCP-skanning med Unicornscan

Unicornscan er også i stand til å utføre TCP-skanninger. Vi vil utpeke nettstedX.com som vårt mål og skann etter port 67 og 420. For denne spesifikke skanningen sender vi 33 pakker per sekund. Før vi nevner portene, vil vi instruere unicornscan om å sende 33 pakker per sekund ved å legge til -r33 i syntaksen og -mT for å indikere at vi vil skanne (m) ved hjelp av TCP-protokollen. Nettstedsnavnet skal fortsette med disse flaggene.

$ sudo unicornscan -r33 -mT linuxhint.com: 67.420

UDP-skanning:

Vi kan også skanne etter UDP-porter med unicornscan. Type:

$ sudo unicornscan -r300 -mU linuxhint.com

Legg merke til at vi har erstattet T med en U i syntaksen. Dette er for å spesifisere at vi leter etter UDP-porter siden Unicornscan bare sender TCP SYN-pakker som standard.

Skanningen vår har ikke rapportert om noen åpne UDP-porter. Dette er fordi åpne UDP-porter vanligvis er et sjeldent funn. Det er imidlertid mulig at du kan komme over en åpen 53-port eller en 161-port.

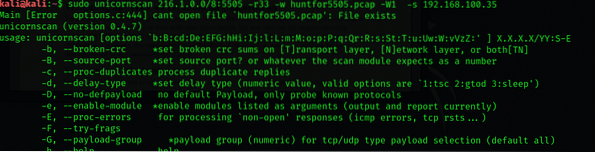

Lagrer resultater i en PCAP-fil

Du kan eksportere de mottatte pakkene til en PCAP-fil i en katalog du ønsker, og utføre nettverksanalyse senere. For å finne verter med port 5505 åpen, skriv inn

$ sudo unicornscan 216.1.0.0/8: 5505 -r500 -w huntfor5505.pcap-W1 -s 192.168.100.35

Innpakning - hvorfor vi anbefaler Unicornscan

Enkelt sagt, den gjør alt som en typisk havnescanner gjør, og gjør det bedre. For eksempel er skanning mye raskere med unicornscan enn med andre portskannere, fordi de bruker målets operativsystems TCP / IP-stack. Dette er spesielt nyttig når du skanner massive bedriftsnettverk som en pentester. Du kan komme over hundretusener av adresser, og tiden blir en avgjørende faktor for hvor vellykket skanningen er.

Unicornscan Cheat Sheet

Her er et raskt jukseark for å hjelpe deg med grunnleggende skanninger med Unicornscan som kan være til nytte.

SYN: -mTACK-skanning: -mTsA

Finskanning: -mTsF

Null scan: -mTs

Xmas-skanning: -mTsFPU

Koble til skanning: -msf -Iv

Full Xmas-skanning: -mTFSRPAU

skann porter 1 til 5: (-mT) vert: 1-5

Konklusjon:

I denne opplæringen har jeg forklart unicornscan-verktøyet og hvordan du bruker det med et eksempel. Jeg håper du lærer det grunnleggende, og denne artikkelen hjelper deg med å penteste via Kali Linux.

Phenquestions

Phenquestions