Nmap er veldig nyttig. Noen av egenskapene til Nmap er:

- Nmap er kraftig og kan brukes til å skanne store og store nettverk av forskjellige maskiner

- Nmap er bærbar på en måte som støtter flere operativsystemer som FreeBSD, Windows, Mac OS X, NetBSD, Linux og mange flere

- Nmap kan støtte mange teknikker for nettverkskartlegging som inkluderer gjenkjenning av OS, en portskannemekanisme og versjonsdeteksjon. Dermed er det fleksibelt

- Nmap er enkel å bruke da den inkluderer den mer forbedrede funksjonen og kan starte med å bare nevne "nmap-v-A-målverten". Den dekker både GUI og kommandolinjegrensesnittet

- Nmap er veldig populær, siden den kan lastes ned av hundrevis til tusenvis av mennesker hver dag, fordi den er tilgjengelig med en rekke operativsystemer som Redhat Linux, Gentoo og Debian Linux, etc.

Hovedformålet med Nmap er å gjøre internett sikkert for brukere. Det er også tilgjengelig gratis. I Nmap-pakken er noen viktige verktøy involvert som er uping, ncat, nmap og ndiff. I denne artikkelen vil vi starte med å gjøre den grunnleggende skanningen på et mål.

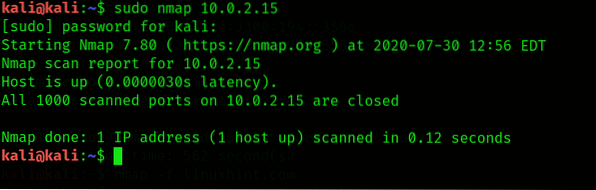

I det første trinnet åpner du en ny terminal og skriver følgende syntaks: nmap

Ved å legge merke til utdataene kan Nmap gjenkjenne de åpne portene, som om de er UDP eller TCP, kan også søke etter IP-adresser og bestemme applikasjonslagsprotokollen. For bedre utnyttelse av truslene er det viktig å identifisere de forskjellige tjenestene og de åpne havnene til målet.

Ved å bruke Nmap, utføre en skjult skanning

På en åpen port oppretter Nmap først et TCP treveis håndtrykk. Når håndtrykket er etablert, utveksles alle meldingene. Ved å utvikle et slikt system vil vi bli kjent for målet. Derfor utføres en skjult skanning mens du bruker Nmap. Det vil ikke opprette et komplett TCP-håndtrykk. I denne prosessen blir målet for det første lurt av angriperenheten når en TCP SYN-pakke blir sendt til den spesifikke porten hvis den er åpen. I det andre trinnet sendes pakken tilbake til angriperenheten. Til slutt sendes TCP RST-pakken av angriperen for å tilbakestille forbindelsen på målet.

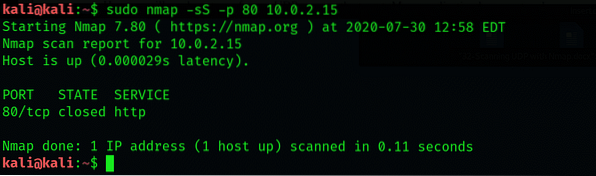

La oss se et eksempel der vi vil undersøke porten 80 på den metasploitable VM med Nmap ved hjelp av stealth scan. Operatøren -s brukes til skjult skanning, -p-operatøren brukes til å skanne en bestemt port. Følgende nmap-kommando kjøres:

$ sudo nmap -sS, -p 80 10.0.2.15

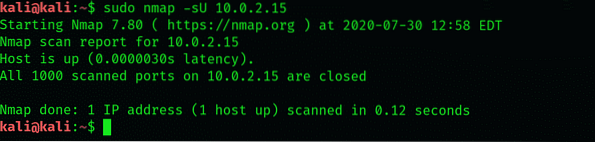

Ved å bruke Nmap, skanne UDP-portene

Her vil vi se hvordan du utfører en UDP-skanning på målet. Mange applikasjonslagsprotokoller har UDP som transportprotokoll. Operatøren -sU brukes til å utføre UDP-portskanningen på et bestemt mål. Dette kan gjøres ved å bruke følgende syntaks:

$ sudo nmap -sU 10.0.2.15

Deteksjon unngår ved hjelp av Nmap

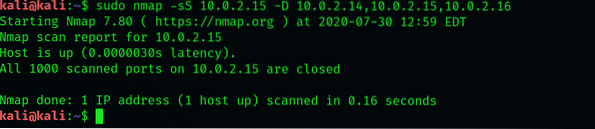

IP-adresser er inkludert i toppteksten til pakken når en pakke sendes fra en enhet til den andre. Tilsvarende er kildens IP-adresser inkludert i alle pakker mens du utfører nettverksskanningen på målet. Nmap bruker også lokkefugler som vil lure målet på en måte som det ser ut til å stamme fra flere kilder IP-adresser i stedet for den eneste. For lokkefugler brukes -D-operatør sammen med tilfeldige IP-adresser.

Her vil vi ta et eksempel. Anta at vi vil skanne 10.10.10.100 IP-adresse, så setter vi tre lokker som 10.10.10.14, 10.10.10.15, 10.10.10.19. For dette brukes følgende kommando:

$ sudo nmap -sS 10.0.2.15 -D 10.0.2.14, 10.0.2.15, 10.0.2.16

Fra ovennevnte utgang la vi merke til at pakkene har lokkefugler, og kilde-IP-adresser brukes under portskanningen på målet.

Brannmurer unngår ved å bruke Nmap

Mange organisasjoner eller bedrifter inneholder brannmurprogramvaren på nettverksinfrastrukturen. Brannmuren vil stoppe nettverksskanningen, noe som vil bli en utfordring for penetrasjonstesterne. Flere operatører brukes i Nmap for å unngå brannmuren:

-f (for fragmentering av pakkene)

-mtu (brukes til å spesifisere den tilpassede maksimale overføringsenheten)

-D RND: (10 for å lage de ti tilfeldige lokkefugler)

-kildeport (brukes til å forfalske kildeporten)

Konklusjon:

I denne artikkelen har jeg vist deg hvordan du utfører en UDP-skanning ved hjelp av Nmap-verktøy i Kali Linux 2020. Jeg har også forklart alle detaljene og nødvendige nøkkelord som brukes i Nmap-verktøyet.

Phenquestions

Phenquestions