Verktøyet som brukes til dette formålet kalles Nmap. Nmap starter med å sende utformede pakker til det målrettede systemet. Det vil da se systemets respons, inkludert hvilket operativsystem som kjører, og hvilke porter og tjenester som er åpne. Men dessverre vil verken en god brannmur eller et sterkt system for gjenkjenning av nettverksinntrenging lett oppdage og blokkere slike typer skanninger.

Vi vil diskutere noen av de beste metodene for å hjelpe deg med å utføre snikende skanninger uten å bli oppdaget eller blokkert. Følgende trinn er inkludert i denne prosessen:

- Skann ved hjelp av TCP Connect-protokollen

- Skann ved hjelp av SYN-flagget

- Alternative skanninger

- Slipp under terskelen

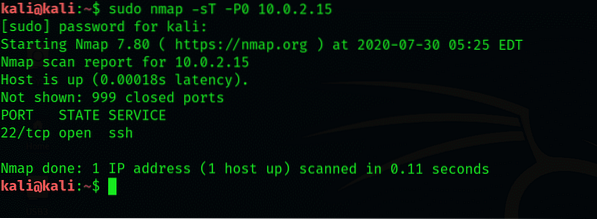

1. Skann ved hjelp av TCP-protokollen

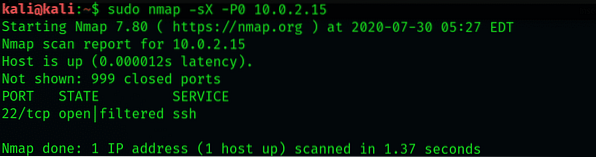

Begynn først å skanne nettverket ved hjelp av TCP connect-protokollen. TCP-protokollen er en effektiv og pålitelig skanning fordi den åpner tilkoblingen til målsystemet. Husk at -P0 bryteren brukes til dette formålet. De -P0 switch vil begrense ping av Nmap som sendes som standard mens den også blokkerer forskjellige brannmurer.

Fra figuren ovenfor kan du se at den mest effektive og pålitelige rapporten om åpne porter vil bli returnert. En av hovedproblemene i denne skanningen er at den slår på forbindelsen langs TCP, som er et treveis håndtrykk for målsystemet. Denne hendelsen kan registreres av Windows-sikkerhet. Hvis hackingen ved en tilfeldighet er vellykket, vil det være enkelt for systemadministratoren å vite hvem som utførte hacket, fordi IP-adressen din blir avslørt for målsystemet.

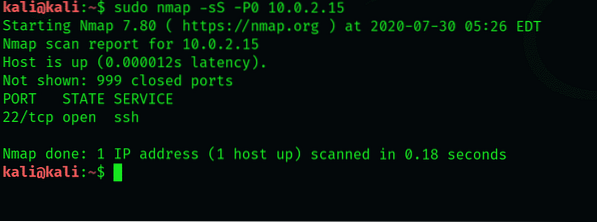

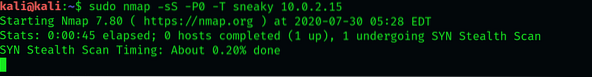

2. Skann ved hjelp av SYN-flagget

Den primære fordelen med å bruke TCP-skanningen er at den slår på tilkoblingen ved å gjøre systemet enklere, pålitelig og snikende. SYN-flaggsettet kan også brukes sammen med TCP-protokollen, som aldri blir logget på grunn av det ufullstendige treveishåndtrykket. Dette kan gjøres ved å bruke følgende:

$ sudo nmap -sS -P0 192.168.1.115

Legg merke til at utgangen er en liste over åpne porter, fordi den er ganske pålitelig med TCP-tilkoblingsskanningen. I loggfilene etterlater det ingen spor. Tiden det tok å skanne, ifølge Nmap, var bare 0.42 sekunder.

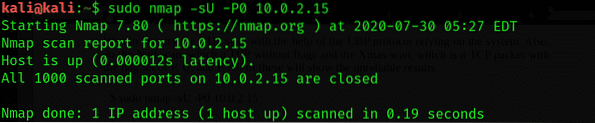

3. Alternative skanninger

Du kan også prøve UDP-skanningen ved hjelp av UBP-protokollen og stole på systemet. Du kan også utføre Null-skanningen, som er en TCP uten flagg; og Xmas-skanningen, som er en TCP-pakke med flaggsettet P, U og F. Imidlertid gir alle disse skanningene upålitelige resultater.

$ sudo nmap -sU -P0 10.0.2.15

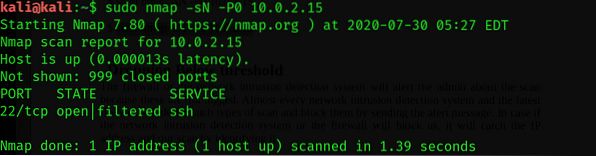

4. Slipp under terskelen

Brannmuren eller detekteringssystemet for nettverksinnbrudd vil varsle administratoren om skanningen fordi disse skanningene ikke er logget. Nesten alle nettverksinnbruddssystemer og den nyeste brannmuren vil oppdage slike typer skanninger og blokkere dem ved å sende varselmeldingen. Hvis detekteringssystemet for nettverksinnbrudd eller brannmuren blokkerer skanningen, vil den fange IP-adressen og skanningen vår ved å identifisere den.

SNORT er et kjent, populært nettverksinnbruddssystem. SNORT består av signaturene som er bygd på regelsettet for å oppdage skanninger fra Nmap. Nettverkssettet har en minimumsterskel fordi det vil gå gjennom et større antall porter hver dag. Standard terskelnivå i SNORT er 15 porter per sekund. Derfor blir skanningen vår ikke oppdaget hvis vi skanner under terskelen. For bedre å unngå nettverksinnbruddssystemer og brannmurer, er det nødvendig å ha all kunnskap tilgjengelig.

Heldigvis er det mulig å skanne ved hjelp av forskjellige hastigheter ved hjelp av Nmap. Som standard består Nmap av seks hastigheter. Disse hastighetene kan endres ved hjelp av -T bryteren, sammen med hastighetsnavnet eller nummeret. Følgende seks hastigheter er:

paranoid 0, skjult 1, høflig 2, normal 3, aggressiv 4, sinnssyk 5De paranoide og luskede hastighetene er de tregeste, og begge ligger under terskelen til SNORT for forskjellige portskanninger. Bruk følgende kommando for å skanne ned i den lure hastigheten:

$ nmap -sS -P0 -T luskete 192.168.1.115

Her vil skanningen seile forbi deteksjonssystemet for nettverksinnbrudd og brannmuren uten å bli oppdaget. Nøkkelen er å opprettholde tålmodighet under denne prosessen. Noen skanninger, som den luskede hastighetsskanningen, tar 5 timer per IP-adresse, mens standardskanningen bare tar 0.42 sekunder.

Konklusjon

Denne artikkelen viste deg hvordan du utfører en skjult skanning ved hjelp av Nmap (Network Mapper) -verktøyet i Kali Linux. Artikkelen viste deg også hvordan du kan arbeide med forskjellige smygeangrep i Nmap.

Phenquestions

Phenquestions