OpenVAS er åpen kildekodeversjon av Nessus, som dukket opp etter at Nessus ble en lukket kildeskanner. Nessus var blant de første sårbarhetsskannerne (selvfølgelig er Nmap eldre, og det kan også brukes til å skanne hull). OpenVAS. Det regnes som en av de beste sikkerhetsskannerne. I denne artikkelen vil jeg vise deg hvordan du installerer det på Ubuntu og gir deg en introduksjon til hvordan du konfigurerer det og kjører skanninger på Ubuntu-systemer. La oss komme i gang.

OpenVAS installasjon

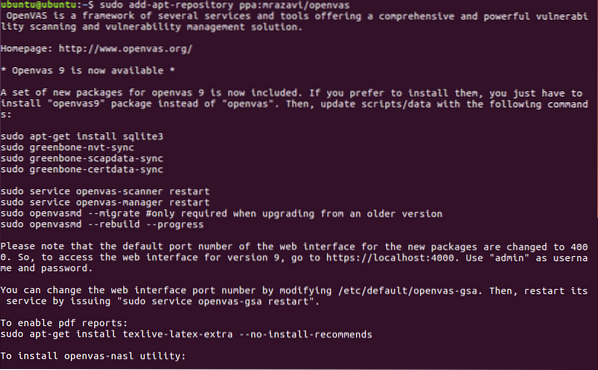

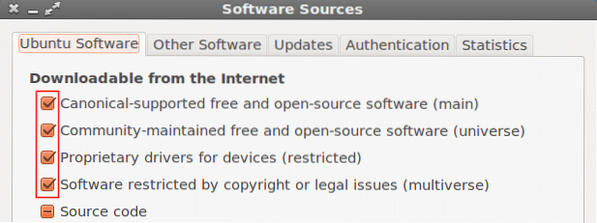

Først og fremst må vi endre lagringsplassene våre som vist på bildet:

Så løp:

apt-get oppdatering

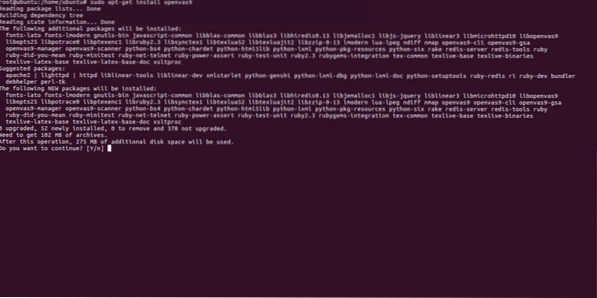

La oss nå fortsette med å laste ned openvas9

sudo apt-get install openvas9

Når du blir spurt om du vil fortsette, svar ja og fortsett installasjonen, vil en ny skjerm som ber JA eller NEI be deg om, bare velg ja og fortsett

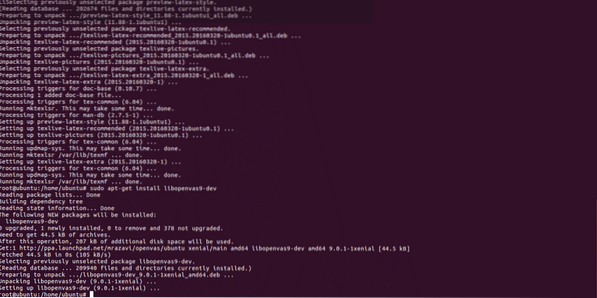

Etter at Openvas9 er installert, kjør følgende kommandoer:

sudo greenbone-nvt-syncsudo greenbone-scapdata-sync

sudo greenbone-certdata-sync

Det kan ta en time eller mer til databasen oppdateres.

Etter at synkroniseringen er ferdig, start tjenestene på nytt og gjenopprett sårbarhetsdatabasen ved å kjøre

start openvas-manager omstart

openvasmd --rebuild --progress

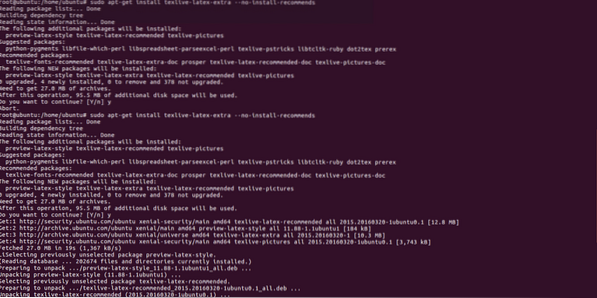

Siste trinn for å avslutte installasjonsprosessen:

sudo apt-get install libopenvas9-dev

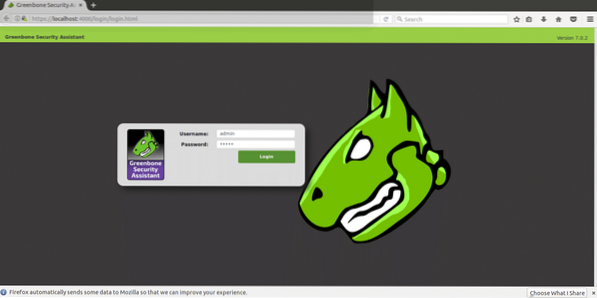

Etter installasjon åpner vi https: // localhost: 4000, og vi må se følgende skjermbilde:

VIKTIG: Hvis du ser en SSL-feil når du åpner siden, ignorerer du den og fortsetter videre.

Logg inn med "admin" både som bruker og passord, og gå inn i "konfigurasjon" og "mål" når du er inne.

Konfigurering av mål og skanningskrav

Openvas kan brukes både fra kommandolinjen og gjennom nettleserne våre. I denne opplæringen vil jeg forklare å bruke nettversjonen som er helt intuitiv.

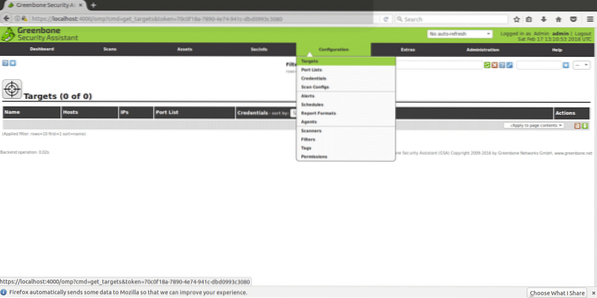

Etter å ha logget inn, klikk på KONFIGURASJON og så MÅL som vist i følgende skjermbilde:

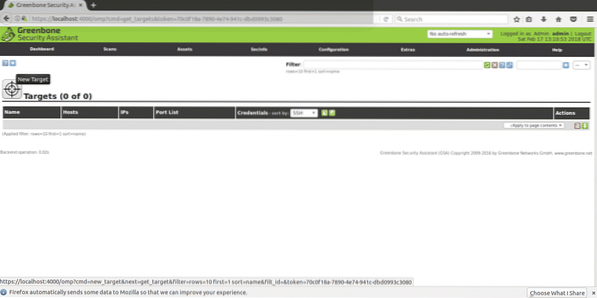

En gang i “MÅL” ser du et lite ikon av en hvit stjerne i en lyseblå firkant. Klikk der for å legge til ditt første mål.

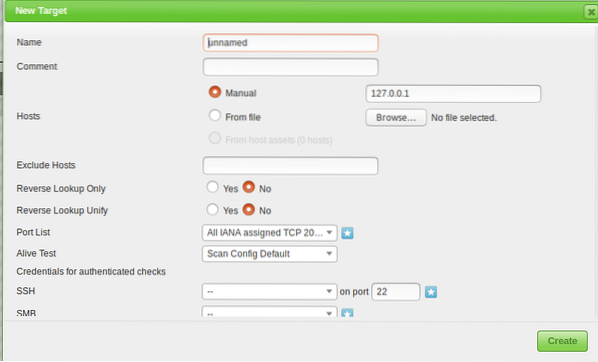

I neste vindu ser vi følgende felt

Navn: Her skriver du navnet på målet ditt.

Kommentar: ingen kommentar

Vertshåndbok / Fra fil: Du kan angi IP eller laste en fil med forskjellige verter, du kan også skrive et domenenavn i stedet for en IP.

Ekskluder verter: Hvis du i trinnet ovenfor definerte en rekke IP-er her, kan du ekskludere verter.

Omvendt oppslag: Jeg antar at jeg bare antar at disse alternativene er å oppdage domener knyttet til en IP hvis du skriver inn en IP i stedet for et domenenavn. Jeg la dette alternativet være NEI som standard.

Portliste: Her kan vi velge hvilke porter vi vil skanne, jeg anbefaler å la alle porter være både TCP og UDP hvis du har tid.

Levende test: La stå som standard, men hvis målet ditt ikke returnerer ping (som for eksempel Amazon-servere), kan det hende du må velge "vurdere å være i live" for å utføre skanningen til tross for manglende ping.

Legitimasjonsinformasjon for autentiserte kontroller: Du kan legge til systemets legitimasjon for å tillate at Openvas kontrollerer lokale sårbarheter.

Du må bare skrive inn en ip-adresse eller et domenenavn, rekkevidden av porter du vil skanne og legitimasjon hvis du vil se etter lokale sårbarheter, og et navn for å identifisere oppgaven.

For å fortsette, i hovedmenyen (den samme menylinjen der vi fant KONFIGURASJON), finner du “SKANNINGER”, klikk der og velg “OPPGAVE” fra undermenyen, og i det neste skjermbildet ser du igjen en hvit stjerne i et lyseblått firkant øverst til venstre på skjermen (akkurat som da vi opprettet målet).

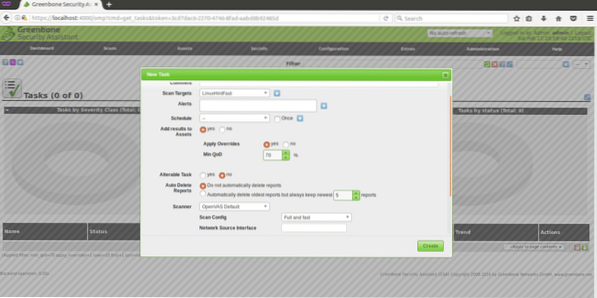

Vinduet vist nedenfor vil spørre

Skannemål: her velger vi målet vi vil skanne, det er en rullegardinmeny som viser alle mål vi definerer.

Varsler: sender et varsel under spesifikke forhold, kan du for eksempel få e-postvarsler, det er ikke nyttig for oss nå.

Overstyring: Dette er nyttig for å endre rapporteringsatferden til Openvas. Gjennom denne funksjonen kan du forhindre falskt positivt eller få Openvas til å varsle forhold ellers ville det ikke.

MIN QoD: Dette betyr "Minimal kvalitet på deteksjon", og med dette alternativet kan du be OpenVas kun vise potensielle trusler. Hvis du setter 100% og Openvas oppdager et hull, er det sikkert et funksjonelt sikkerhetshull, et utnyttbart, for denne opplæringen la jeg standard 70%.

Slett automatisk: Dette alternativet lar oss overskrive gamle rapporter, du kan velge hvor mange rapporter du vil lagre per oppgave, som standard hvis du merker for å automatisk slette Openvas vil lagre de siste 5 rapportene, men du kan redigere dette.

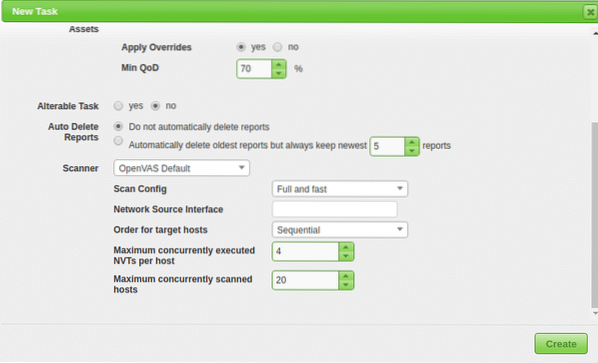

Scan Config: Dette alternativet er å velge intensiteten til skanningen, for å prøve Openvas, velg en rask skanning før du går med et reelt mål. Den mest dype og ultimate skanningen kan ta dager ..

Nettverkskildegrensesnitt: Her kan du spesifisere nettverksenheten.Jeg gjorde ikke for denne opplæringen.

Bestilling for målvert:Trykk på dette alternativet hvis du valgte et IP-område eller flere mål, og du har prioriteringer i rekkefølgen som målene skannes i.

Maksimalt utført NVT per vert: Her kan du definere maksimalt antall sårbarheter som skal kontrolleres for hvert mål samtidig.

Maksimalt skannede verter samtidig: Hvis du har forskjellige mål og oppgaver, kan du kjøre samtidige skanninger, her kan du definere maksimalt antall samtidige henrettelser.

Skanner målet

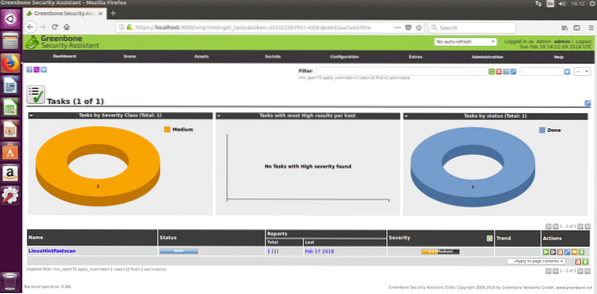

Etter alle trinnene ovenfor, vil vi motta følgende skjermbilde, for å starte skanningen må vi trykke på den hvite avspillingsknappen i en grønn firkant nederst på siden, der oppgaven vår "LinuxHintFast" vises.

Du kan vente der eller eventuelt klikke på oppgavens navn, og du får følgende skjerm

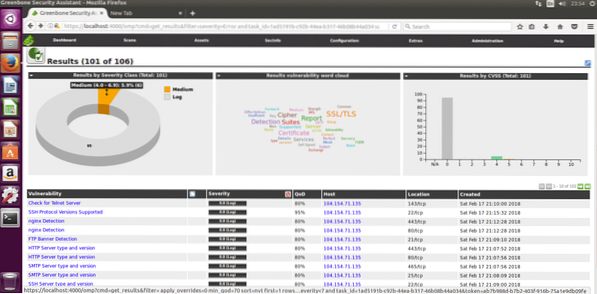

Du må oppdatere siden for å se fremdriften. Når skanningen er fullført, kan du klikke på “RESULTATER” for å se dem, og du kan eventuelt laste dem ned som XML. Jeg legger ved XML-rapportene fra en skanning mot https: // www.linuxinstitute.org som eksempel (med godkjenning fra nettredaktøren).

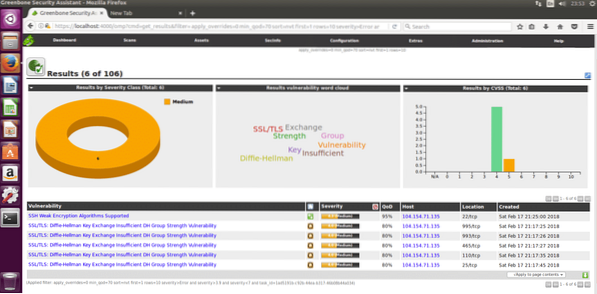

Etter å ha klikket på resultatene ser du følgende, der 6 mellomstore advarsler vises. Klikk på det markerte området (det gule området, som kan være rødt hvis advarslene er alvorlige) for å se detaljer.

Her er den detaljerte listen over de 6 middels sårbarhetene som er oppdaget:

Jeg håper denne introduksjonen til OpenVas og installasjonsveiledningen vil komme i gang med denne meget kraftige sikkerhetsskanningsløsningen.

Phenquestions

Phenquestions