H.D.Moore, en ekspert på nettverkssikkerhet, laget Metasploit i Perl i 2003. Han designet det til å være et automatisert utnyttelsesverktøy som eliminerer det konstante kravet til manuell verifisering. Den første versjonen ble gitt ut med et begrenset antall utnyttelser. Senere ble den tilpasset Ruby, som gjorde det mulig for mange cybersikkerhetseksperter å videreutvikle prosjektet. I 2006 besto rammeverket av over 200 utnyttelser.

I denne artikkelen vil vi først introdusere Metasploit-rammeverket, dekke dets forskjellige grensesnitt og komponenter, og utføre en overflatenivåoppgave med Metasploit Framework, som vil innebære å søke etter e-postadresser i søkemotorer.

En kort introduksjon til Metasploit-komponenter

Noen av grensesnitt av Metasploit Framework som du kan samhandle med inkluderer følgende:

- msfconsole - et interaktivt skall som muliggjør navigering og manipulering

- msfcli - innkaller terminalen / cmd

- msfgui - står for Metasploit Framework Graphical User Interface

- Armitage - et Java-basert GUI-verktøy som letter Metasploit-oppgaver

- Metasploit Community Web Interface - dette grensesnittet ble utviklet av eapid7 for å optimalisere rammeverket for pennetesting

Videre er det flere moduler som utvider funksjonaliteten til Metasploit.

Moduler

Moduler er kodebiter som Metasploit-rammeverket bruker for å utføre utnyttelses- og skanneoppgaver. Metasploit-rammeverket inneholder følgende moduler:

Utnytte: moduler som setter i gang utnyttelse ved å gi angriperen tilgang til målsystemet. Når du er inne i det kompromitterte systemet, begynner utnyttelse å utnytte ved å laste opp nyttelastmodulen.

Nyttelast: Når en nyttelastmodul er injisert av rammeverket, kan angriperen navigere i systemet og overføre data til og fra systemet. Graden av frihet når det gjelder slike handlinger avhenger av nyttelastens arkitektur og hvor godt den passer til operativsystemet til det brutte systemet.

Hjelpemiddel: Hjelpemoduler lar deg utføre vilkårlige, engangshandlinger, som portskanning, fuzzing, rekonstruksjon, dosangrep osv

Nips: En nyttelast kan krasje ved landing på et ugyldig minneplass. En Nop-modul forhindrer at dette skjer ved å spole maskininstruksjonene fra begynnelsen hvis nyttelasten når et ugyldig sted.

Post: Etter utnyttelse begynner når du lykkes med å komme inn i et kompromittert system. Innleggsmoduler inkluderer funksjoner som hjelper til etter utnyttelse, for eksempel forenkling av navigering gjennom systemet. Postmoduler lar deg også angripe andre systemer i nettverkene.

Kodere: Hovedformålet med kodere er å unngå deteksjon fra systemet. Disse modulene nekter systemet for å utføre en bestemt oppgave som kan true utnyttelsen og angrepet, for eksempel inspeksjon av antivirus eller begrensninger fra en brannmur.

Lyttere: Disse modulene søker etter tilkoblinger fra nyttelastmodulen til det kompromitterte systemet. Dette bidrar til å forbedre tilkoblingen og å bestemme fremvoksende koordinering mellom Metasploit-komponentene.

Utnyttelse med Metasploit

Nå som vi har introdusert Metasploit-rammeverket og dets forskjellige komponenter, vil vi begynne med utnyttelse.

Utpakking av offentlig tilgjengelige e-postadresser fra en søkemotor

Vi starter med å samle inn noen e-post-ID-er fra en søkemotor

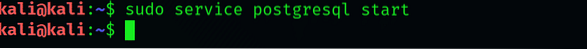

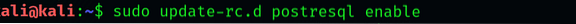

Start først Metasploit gjennom msfconsole-grensesnittet, etter å ha aktivert PostgreSQL-tjenesten.

$ sudo service postgresql start

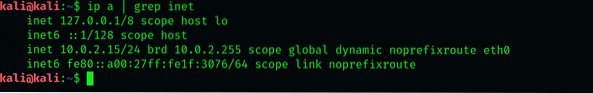

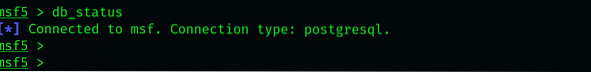

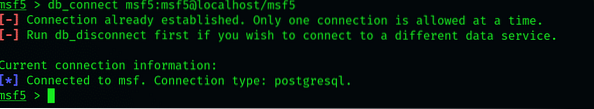

Med alt sett, må du koble databasen til msfconsole. Sjekk om forbindelsen allerede er opprettet ved å skrive kommandoen nedenfor:

$ db_status

Forhåpentligvis er forbindelsen etablert, og Metasploit fungerer helt fint. Hvis det ikke er tilfelle, prøv og sjekk databasestatus på nytt ved å skrive inn følgende kommando:

$ db_connect msf5: msf5 @ localhost / msf5

Hvis forbindelsen ikke er opprettet, kan du fortsatt fortsette. Selv om du mangler noen avanserte funksjoner, er funksjonene som er tilgjengelige nok til å få jobben gjort

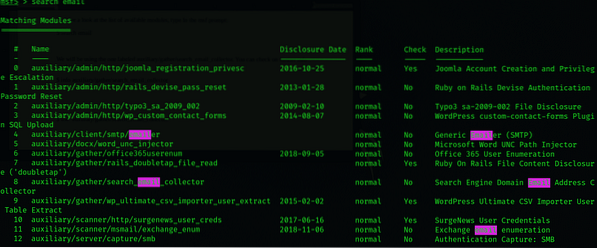

For å se på listen over tilgjengelige moduler, skriv inn msf-ledeteksten:

$ søk e-post

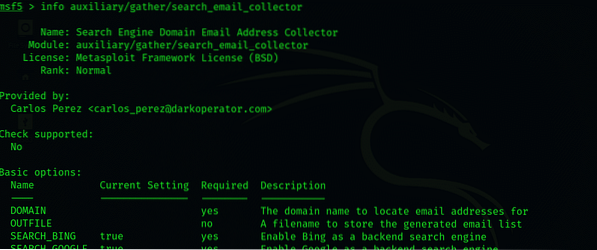

Vi bruker modulen merket auxiliary / collect / search_email_collector. Du kan se etter mer informasjon om denne modulen ved å skrive følgende kommando:

$ info auxiliary / gather / search_email_collector

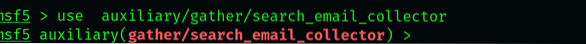

For å bruke modulen, skriv inn følgende kommando:

$ bruk auxiliary / collect / search_email_collector

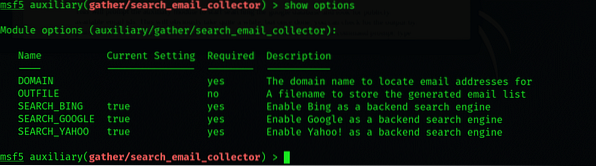

For å se hva du kan gjøre med denne modulen, skriv inn følgende:

$ visningsalternativer

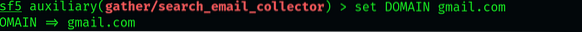

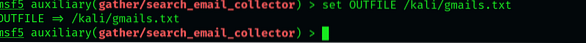

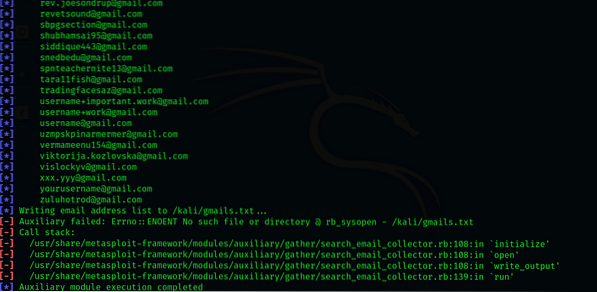

For å starte med ekstraksjonen, sett først domenet til GMAIL id og instruer modulen om å lagre filer i en .txt-fil.

$ set DOMAIN gmail.com

Skriv deretter inn følgende kommando:

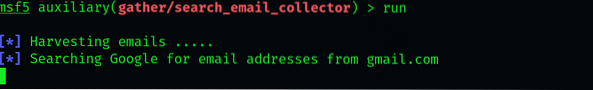

$ løp

Dette vil be hjelpemodulen om å begynne å søke i Google-databasen og se etter de tilgjengelige e-post-ID-ene. Dette vil ta en god stund, men når det er gjort, kan du se etter utdata ved å gå til den valgte betegnelsen og få tilgang til .txt-fil. For å få tilgang til filen fra ledeteksten, skriv inn følgende:

$ cat gmails.txt | mindre

Konklusjon

Denne korte gjennomgangen for nybegynnere handler om å bli kjent med Metasploit-nyttelastene. Artikkelen viste deg hvordan du bruker msfconsole-grensesnittet for å se etter e-post-ID-er i søkemotorer. Jeg valgte spesielt denne aktiviteten, da den er intuitiv og er ganske lett å forstå raskt. Jeg har også forklart i begrenset detalj de tilleggsfunksjonalitetene Metasploit besitter, og potensialet i pennetesting.

Jeg håper at du fant denne korte guiden nyttig, og at denne veiledningen har vekket din interesse for å se mer på dette intrikate og allsidige verktøyet for pennetesting.

Phenquestions

Phenquestions