Trådløs testing og verktøy

Trådløs testing undersøker og analyserer enheter som kan kobles til andre nettverk. Disse enhetene utfører forskjellige oppgaver og funksjoner og er testet for å sikre samsvar og regulering. Det er forskjellige verktøy som brukes til dette formålet; for eksempel Aircrack-ng, Wifite, Wireshark, Wash osv. Et annet begrep som brukes for å teste potensialet i en enhet eller et nettverk er kjent som Network Reconnaissance. Det er forskjellige verktøy som brukes for aktivering av Network Reconnaissance i trådløs testing.

Denne artikkelen vil diskutere Network Reconnaissance og verktøyene som brukes til aktivering.

Network Reconnaissance for Beginners

Hvordan kan du målrette mot noe du ikke kan se? For dette formålet er det et fotavtrykkingsverktøy kjent som Nmap. Hvis du blir irritert av naboene dine som kontinuerlig bruker WiFi, kan du bruke dette verktøyet til å skanne hele hjemmenettverket ditt. Nmap kan vise deg alle enheter som er koblet til og gir all informasjon om målenheten. Den brukes også til å skanne servere eller rutere. Du kan laste ned Nmap fra hvilket som helst nettsted, for eksempel nmap.org. Den er tilgjengelig for populære operativsystemer, for eksempel Linux og Windows. Nmap er forhåndsinstallert for Kali Linux, du må bare starte den og kjøre programmet. Alt du trenger å gjøre er å åpne Nmap og skrive inn rutepassordet ditt, og så går du.

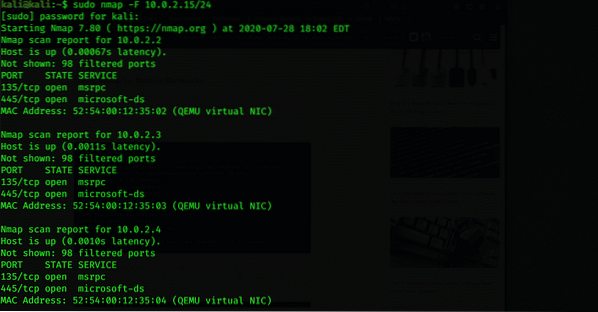

Nmap for Local Networks

Nmap er et flott nettverksrekognoseringsverktøy som brukes til å skanne dataene som er koblet til hvilken som helst enhet. Du kan skanne alle serverne og systemene og sjekke svakhetene i nettverket og operativsystemet. Du kan se etter live-systemer, åpne porter, utføre bannergriping, forberede proxyer, se IP-adressen og OS-versjonen og andre detaljer om den tilkoblede enheten med Nmap. For å motta denne informasjonen, skriv inn følgende kommando:

$ sudo nmap -F 10.0.2.15/24

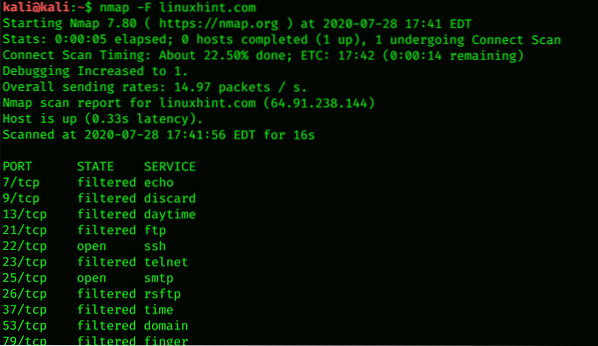

Nmap for eksterne nettverk

Nmap sender TCP- og UDP-pakker til den eksterne verten og analyserer nesten alle deler av responsen. Nmap utfører også tester, for eksempel TCP. I et nøtteskall brukes Nmap til å bestemme nettverksbeholdningen, samt hvor sårbar verten er. Nmap gir også ekstern OS-gjenkjenning. OS-gjenkjenning er å finne hvilket operativsystem som kjører på målmaskinen ved hjelp av TCP / IP stack fingeravtrykk. Følgende kommandokode kan hjelpe deg med dette formålet:

$ nmap -F linuxhint.com

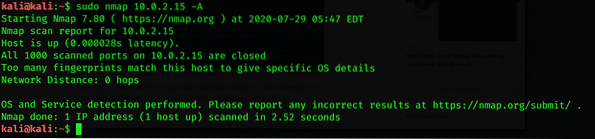

Konfigurer Nmap for å skanne et enkelt mål

For å overvåke noen hver gang, er skanning av enheten det beste alternativet. Ved å kjøre Nmap kan du få detaljert informasjon om IP-adressen, OS-versjonen og alle nettsteder som er koblet til enheten i nettverket ditt. Nmap-skanning er nyttig selv om du skanner etter et enkelt mål. Dette kan gjøres ved å skanne din lokale server ved å kjøre Nmap. Følgende kommandokode kan brukes til å skanne et enkelt mål:

$ sudo nmap 10.0.2.15 -A

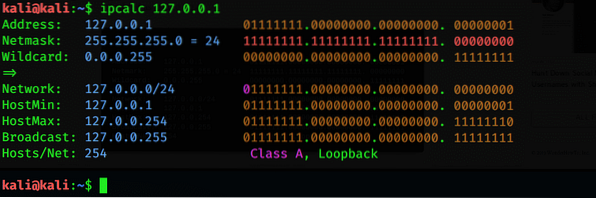

Beregn delnettet og skann et område for å oppdage enheter

Nmap kan oppdage alle enhetene, IP-adressene og MAC-adressene som er koblet til en server. Du kan finne et delnettområde av alle enhetene ved å bruke et enkelt verktøy kjent som IPcalc. Delnettområdet er rekkevidden til IP-adressene som er tilgjengelige eller koblet til et nettverk. For å liste opp alle enhetene i delnettområdet, skriv inn følgende kommando:

$ ipcalc 127.0.0.1

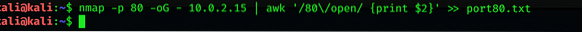

Lag en målliste over aktive verter

Etter å ha bestemt alle IP-adressene i det gitte området, kan du få mer informasjon ved å bruke -A-attributtet med kommandoen. Du kan også skaffe en fil som inneholder lister over din aktive vert ved å følge kommandoen Nmap terminal nedenfor:

$ nmap -p 80 -oG - 10.0.2.15 | awk '/ 80 \ / open / print $ 2'>> port80.tekst

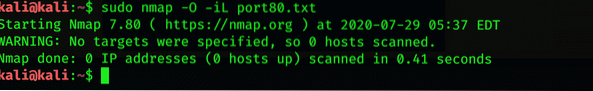

Identifiser operativsystemet på oppdagede enheter

En nyttig ting å vite om en enhet er operativsystemet. Ved å bruke Nmap kan du identifisere og oppdage operativsystemet enheten bruker. Bruk følgende terminalemulatorkommando for å gjøre det:

$ sudo nmap -O -iL port80.tekst

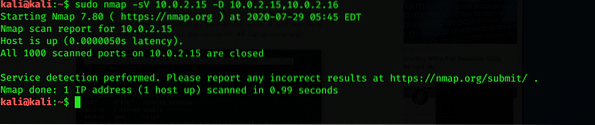

Ved hjelp av Nmap kan du også få informasjon om applikasjonene og deres versjoner via følgende kommando:

$ sudo nmap -sV 10.0.2.15 -D 10.0.2.15,10.0.2.16

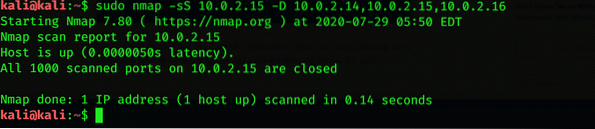

Avanserte skanninger og løsninger

Nmap kan slutte å fungere på grunn av problemer med ruteren. I dette tilfellet kan det oppstå problemer med å skanne dataene. Du kan løse dette problemet ved å legge til -Pn, som kan slippe og pip fra ruteren. Hvis du ikke vil bli oppdaget av andre personer for skanning, kan du legge til -D.

$ sudo nmap -sS 10.0.2.15 -D 10.0.2.14,10.0.2.15,10.0.2.16

Konklusjon

Hvis du vil utforske enhetene som er koblet til nettverket, er Nmap det beste alternativet for denne oppgaven. Nmap er et de facto skanneverktøy som skanner etter live verter, OS og åpne porter. Det er et åpent verktøy tilgjengelig for alle plattformer. Hovedformålet med Nmap er nettverkets penetrasjonstester; med andre ord, Network Reconnaissance. Jeg håper at konseptene som er diskutert i denne artikkelen er nok til at du kan få den grunnleggende ideen om nettverksrekognosering og verktøy som brukes til å utføre denne oppgaven i Kali Linux.

Phenquestions

Phenquestions