- Kort introduksjon til Nmap og Zenmap

- Installere Zenmap på Debian og Ubuntu

- Pakker for andre Linux-distribusjoner

- Bruke Zenmap

Kort introduksjon til Nmap og Zenmap

Nmap er blant de mest nyttige verktøyene for nettverksadministratorer for å diagnostisere nettverksproblemer, sikkerhetsrevisjon og til og med støtende sikkerhet, ofte kalt "den sveitsiske hærkniven" for sysadminer og hackere. Nmap utgjorde et revolusjonerende verktøy som frem til i dag leder markedet. Nmap fungerer ved å analysere pakkesvar som kontrasterer dem med regler og standarder for protokoller.

Selv om det er enkelt å bruke for brukere som kjenner teorien bak nettverk, er det noen brukere som synes det er vanskelig eller ikke liker å samhandle med terminalen eller konsollen, men denne veiledningen forklarer hvordan du installerer og bruker Zenmap, Nmap grafiske grensesnitt, et vennlig grensesnitt for brukere som ikke er kjent med terminaler eller til og med MS-Windows-brukere. I tillegg vil det når du bruker Zenmap vise kommandoene som brukes, så bruk av Zenmap vil være en god innledende måte å lære å bruke den gjennom konsollen.

Installere Zenmap på Debian og Ubuntu

For å installere gjennom apt bare kjør:

apt installer zenmap -y

Pakker for andre Linux-distribusjoner

RedHat-baserte distribusjonsbrukere kan installere Zenmap ved å følge instruksjonene beskrevet på Nmap offisielle nettside, andre distribusjonsbrukere og Windows- og MacOS-brukere, kan også laste ned pakker eller kilder for å kompilere Zenmap fra følgende lenke:

https: // nmap.org / nedlasting.html

Bruke Zenmap

Du kan starte Zenmap både fra skrivebordsmiljøets hovedmeny eller fra konsollen som vist på bildene nedenfor.

For å starte Zenmap fra konsollen er det bare å kjøre:

zenmap

Når du starter Zenmap, eller Nmap, som en privilegert bruker, vil du være begrenset til å utføre skanninger som krever råpakker. Råpakker sendes gjennom en lavere nivåpakke som er begrenset for ikke-rotbrukere.

Også når du starter Zenmap fra det grafiske grensesnittet, finner du muligheten til å kjøre den som rot som vist to bilder ovenfor.

Zenmap-grensesnittet er veldig intuitivt, dette er alternativene i toppmenyen:

Skann: fra denne menyen kan du lagre og åpne skanningsresultater.

Verktøy: denne menyen gjør det mulig å sammenligne skanneresultater, søke blant resultater og filtrere verter.

Profil: denne menyen lar deg opprette og redigere profiler med forhåndsdefinerte alternativer, her kan du definere typen Skann på den andre TAB etter undermenyen Profil for å velge mellom TCP, SYN, ACK FIN, inaktiv skanning, OS-gjenkjenning og andre.

Ved siden av Skann kategorien undermeny finner du Ping undermeny for å aktivere eller deaktivere forskjellige oppdagelsesmetoder eller sonder.

Ved siden av Ping på fanen Skripting undermenyfanen kan du få tilgang til NSE (Nmap Scripting Engine) for å legge til plugins til skanningen, for eksempel sårbarhetsskanning, bruteforce, traceroute ekstra funksjoner og mer.

Innenfor Profil-menyen, ved siden av undermenyen Scripting, finner du Mål kategorien som lar deg definere mål på en rekke måter.

Fanen Kilde gjør det mulig å skjule IP-adressen din, for eksempel ved å smi en falsk adresse (spoofing), eller en spesifikk kildeport med tanke på at noen iptables-regler kan begrense eller tillate trafikk fra bestemte porter, her kan du også angi Ethernet-enheten.

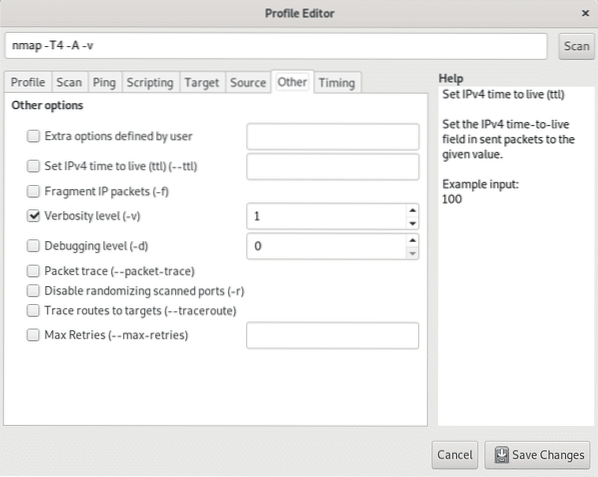

Fanen Annen har tilleggsalternativer som pakkefragmentering, traceroute, ordlighetsgrad, feilsøking og tilleggsalternativer vist i bildet nedenfor.

Til slutt, fanen Timing vil tillate deg å begrense skanningstiden, sonderingstiming, samtidige skanninger, forsinkelser og flere alternativer relatert til timing.

Gå tilbake til hovedskjermen, i det første feltet Mål du kan definere mål / s etter IP-adresse, IP-område, hele oktet osv. akkurat som når du definerer mål gjennom konsollen.

Bildet nedenfor viser en vanlig Koble eller TCP skann uten alternativer mot portområdet 192.168.0.1 og 192.168.0.10. Skanningen er Koble til og ikke SYN fordi Zenmap ikke ble lansert som root. Hvis du kjører Zenmap eller Nmap som rotskanning, er SYN som standard.

Ved siden av Skann feltet du finner en rullegardinmeny kalt Profil viser forskjellige skannealternativer, inkludert intens skanning, vanlig skanning, ping og mer, også profilene dine hvis du opprettet tilpassede skanninger.

Feltet Kommando er blant de viktigste som ønsker å lære hvordan Nmap fungerer, det viser kommandoene som brukes av Nmap du utfører gjennom GUI-grensesnittet som om du skrev på konsollen. Egentlig kan du legge inn kommandoene der uten å samhandle med konsollknappene, og Zenmap vil fungere som om det var Nmap fra terminal.

Som vist over fanen Nmap-utgang viser resultater, neste fane Porter / verter fokuserer på skannede målporter som vist nedenfor.

Fanen Topologi gir informasjon om nettverksstrukturen, i dette tilfellet ble skanningen lansert mot et internettside, LinuxHint.com.

Fanen Vertdetaljer gir et CV på skanningsresultatene.

Endelig fanen Skanner viser kommandoene som utføres for hver skanning.

Konklusjon:

Siden dokumentasjon på Nmap er fremfor Zenmap, har Nmap fra terminal store fordeler over GUI-grensesnittet. Til tross for dette ville Zenmap være det første alternativet for Windows-brukere, eller nye Linux-brukere. Det sist beskrevne feltet “Kommando”Gjør Zenmap til et godt læringsgrensesnitt, du kan bruke det grafiske grensesnittet mens du vet hvilke kommandoer du utfører for å utføre skanningen.

Når du blar gjennom profilmenyfane, kan du også få tilgang til en liste over tilgjengelige skript (NSE, Nmap Scripting Engine) med en kort beskrivelse av hver. Zenmap vil være en god løsning for hjemmebrukere, men sysadmins uten tilgang til skrivebordsmiljøer på servere eller når tilgang via SSH vil finne det ubrukelig. Når du bruker Zenmap, husk å starte den som root og ikke som brukeren som er tilknyttet skrivebordsmiljøet du bruker den gjennom.

Jeg håper du fant denne opplæringen nyttig som introduksjon til Zenmap, fortsett å følge LinuxHint for flere tips og oppdateringer om Linux og nettverk.

Relaterte artikler:

- Hvordan søke etter tjenester og sårbarheter med Nmap

- Bruke nmap-skript: Nmap-bannergrep

- nmap nettverksskanning

- nmap ping feie

- nmap-flagg og hva de gjør

- OpenVAS Ubuntu Installasjon og veiledning

- Installere Nexpose Sårbarhetsskanner på Debian / Ubuntu

Phenquestions

Phenquestions