Etter å ha satt opp en hvilken som helst server blant de første vanlige trinnene knyttet til sikkerhet, er brannmuren, oppdateringer og oppgraderinger, ssh-nøkler, maskinvareenheter. Men de fleste sysadminer skanner ikke sine egne servere for å oppdage svake punkter som forklart med OpenVas eller Nessus, og de setter heller ikke opp honningpotter eller et Intrusion Detection System (IDS) som er forklart nedenfor.

Det er flere IDS i markedet, og de beste er gratis, Snort er det mest populære, jeg kjenner bare Snort og OSSEC, og jeg foretrekker OSSEC fremfor Snort fordi det spiser mindre ressurser, men jeg tror Snort fortsatt er den universelle. Andre alternativer er: Suricata, Bro IDS, Security Onion.

Den mest offisielle forskningen på IDS-effektivitet er ganske gammel, fra 1998, samme år som Snort ble opprinnelig utviklet, og ble utført av DARPA, konkluderte den med at slike systemer var ubrukelige før moderne angrep. Etter to tiår utviklet IT seg med geometrisk progresjon, sikkerhet gjorde det også, og alt er nesten oppdatert, å ta i bruk IDS er nyttig for alle sysadmin.

Snør IDS

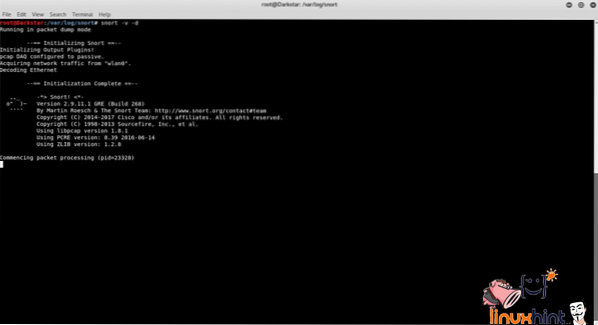

Snort IDS fungerer i 3 forskjellige moduser, som sniffer, som pakkelogger og deteksjonssystem for nettverksinnbrudd. Den siste er den mest allsidige som denne artikkelen er fokusert på.

Installere Snort

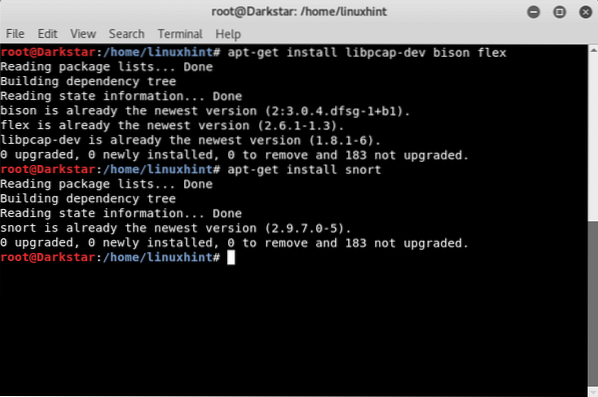

apt-get install libpcap-dev bison flexSå løper vi:

apt-get install snortI mitt tilfelle er programvaren allerede installert, men den var ikke som standard, det var slik den ble installert på Kali (Debian).

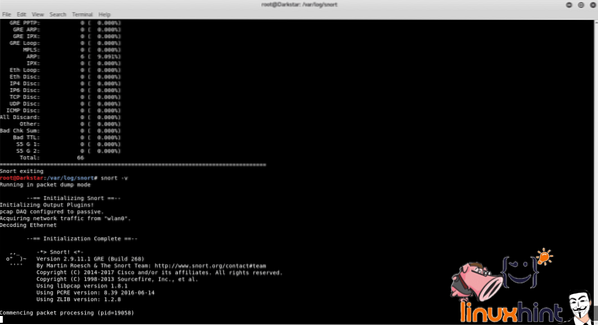

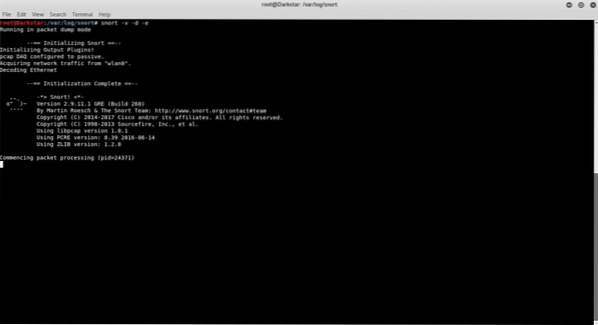

Komme i gang med Snorts sniffermodus

Sniffer-modus leser nettverkets trafikk og viser oversettelsen for en menneskelig betrakter.

For å teste den typen:

Dette alternativet skal ikke brukes normalt, for å vise trafikken krever for mye ressurser, og det brukes bare for å vise kommandoens utdata.

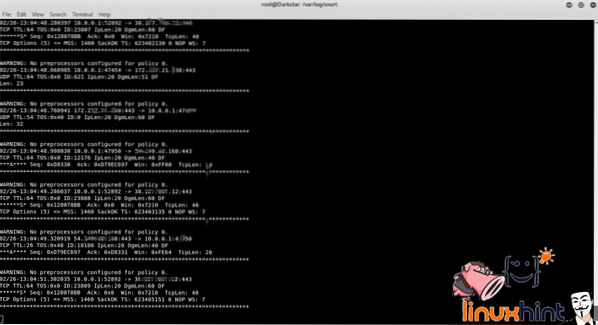

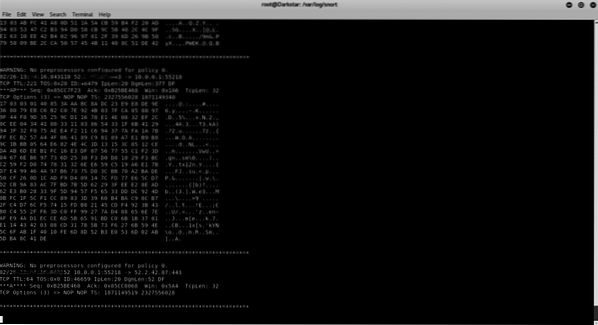

I terminalen kan vi se trafikkoverskrifter oppdaget av Snort mellom PC-en, ruteren og internett. Snort rapporterer også om manglende politikk for å reagere på den oppdagede trafikken.

Hvis vi vil at Snort skal vise dataene, skriv også:

Slik viser du lag 2 overskrifter kjører:

# fnyse -v -d -eAkkurat som “v” -parameteren, representerer “e” også sløsing med ressurser, bør bruken av den unngås for produksjon.

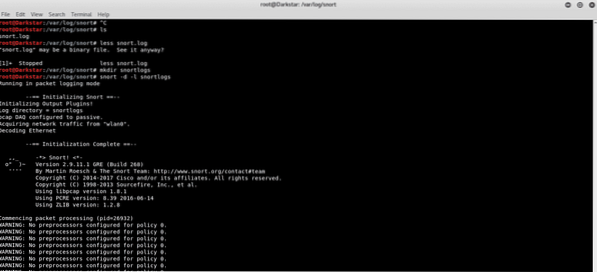

Komme i gang med Snorts Packet Logger-modus

For å lagre Snorts rapporter, må vi spesifisere for Snort en loggkatalog, hvis vi vil at Snort bare skal vise overskrifter og logge trafikken på disktypen:

# mkdir snortlogger# snort -d -l snortlogger

Loggen lagres i snortlogg-katalogen.

Hvis du vil lese loggfiltypen:

# snort -d -v -r loggfilnavn.Logg.xxxxxxx

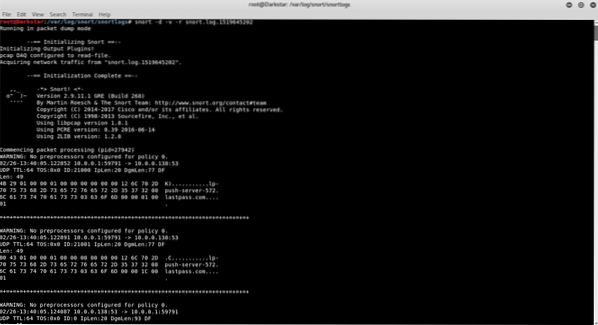

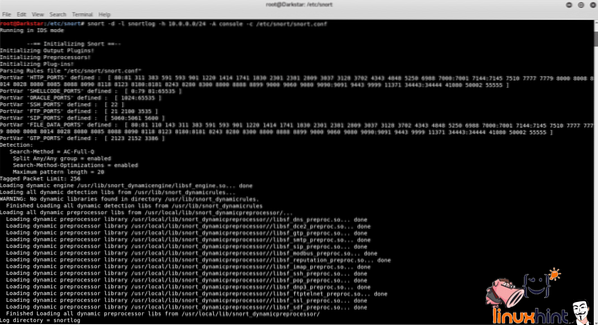

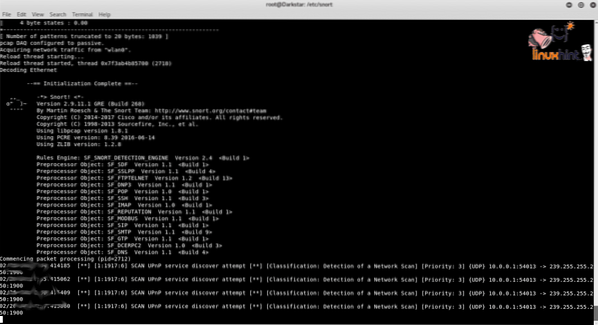

Komme i gang med Snorts Network Intrusion Detection System (NIDS) -modus

Med følgende kommando leser Snort reglene som er spesifisert i filen / etc / snort / snort.conf for å filtrere trafikken riktig, og unngå å lese hele trafikken og fokusere på spesifikke hendelser

referert i fnissen.conf gjennom tilpassbare regler.

Parameteren “-En konsoll” instruerer snort til å varsle i terminalen.

# snort -d -l snortlog -h 10.0.0.0/24 -En konsoll -c fnyser.konf

Takk for at du leste denne innledende teksten til Snorts bruk.

Phenquestions

Phenquestions