Installasjon

John The Ripper kan installeres på mange måter. Noen vanlige er at vi kan installere det ved å bruke apt-get eller snap. Åpne terminalen og kjør følgende kommandoer.

[e-postbeskyttet]: ~ $ sudo apt-get install john -yDette vil starte en installasjonsprosess. Når den er ferdig, skriv 'john' i terminalen.

[e-postbeskyttet]: ~ $ johnJohn the Ripper 1.9.0-jumbo-1 OMP [linux-GNU 64-bit 64 AVX2 AC]

Copyright (c) 1996-2019 av Solar Designer og andre

Hjemmeside: http: // www.åpen vegg.com / john /

Dette betyr John the Ripper v1.9.0 er nå installert på enheten din. Vi kan se URL-en til hjemmesiden som sender oss til Open-wall sin nettside. Og bruken nedenfor angir hvordan du bruker verktøyet.

Den kan også lastes ned og installeres via snap. Du må installere snap hvis du ikke allerede har det.

[e-postbeskyttet]: ~ $ sudo apt oppdatering[e-postbeskyttet]: ~ $ sudo apt installer snapd

Og installer deretter JohnTheRipper via snap.

[e-postbeskyttet]: ~ $ sudo snap installere john-the-ripperKnekke passord med JohnTheRipper

Så, JohnTheRipper er installert på datamaskinen din. Nå til den interessante delen, hvordan du knekker passord med den. Skriv 'john' i terminalen. Terminalen viser deg følgende resultat:

[e-postbeskyttet]: ~ $ johnJohn the Ripper 1.9.0-jumbo-1 OMP [linux-GNU 64-bit 64 AVX2 AC]

Copyright (c) 1996-2019 av Solar Designer og andre

Hjemmeside: http: // www.åpen vegg.com / john /

Under hjemmesiden er USGE gitt som:

Bruk: john [OPTIONS] [PASSWORD-FILES]

Ved å se på bruken, kan vi se at du bare trenger å levere passordfilen (e) og ønsket alternativ (er). Ulike ALTERNATIVER er listet opp under bruken som gir oss forskjellige valg for hvordan angrepet kan utføres.

Noen av de forskjellige alternativene som er tilgjengelige er:

-enkelt

- Standard modus ved bruk av standard eller navngitte regler.

-ordliste

- ordlistemodus, les ordlisteordbok fra FIL eller standardinngang

-koding

- inngangskoding (f.eks. UTF-8, ISO-8859-1).

-regler

- aktivere regler for ordmangling ved hjelp av standardregler eller navngitte regler.

-trinnvis

- "Inkrementell" modus

-utvendig

- ekstern modus eller ordfilter

-gjenopprette = NAME

- gjenopprette en avbrutt økt [kalt NAME]

-økt = NAME

- navngi en ny økt NAME

-status = NAVN

- utskriftsstatus for en økt [kalt NAME]

-vise fram

- vis sprakk passord.

-test

- kjøre tester og referanser.

-salter

- last salter.

-gaffel = N

- Lag N-prosesser for sprekkdannelse.

-pot = NAME

- pottefil å bruke

-liste = HVA

- lister opp hvilke funksjoner. -liste = hjelp viser mer om dette alternativet.

-format = NAME

- Gi John hash-typen. e.g, -format = rå-MD5, -format = SHA512

Ulike moduser i JohnTheRipper

Som standard prøver John "singel" og deretter "ordliste" og til slutt "inkrementell". Modus kan forstås som en metode John bruker for å knekke passord. Du har kanskje hørt om forskjellige typer angrep som Dictionary-angrep, Bruteforce-angrep osv. Nettopp det er det vi kaller Johns modus. Ordlister som inneholder mulige passord er avgjørende for et ordbokangrep. Bortsett fra modusene som er oppført ovenfor, støtter John også en annen modus som kalles ekstern modus. Du kan velge å velge en ordboksfil, eller du kan gjøre brutal kraft med John The Ripper ved å prøve alle mulige permutasjoner i passordene. Standardkonfigurasjonen starter med single crack-modus, hovedsakelig fordi den er raskere og enda raskere hvis du bruker flere passordfiler om gangen. Den kraftigste modusen som er tilgjengelig er inkrementell modus. Det vil prøve forskjellige kombinasjoner mens du sprekker. Ekstern modus, som navnet antyder, vil bruke egendefinerte funksjoner som du skriver selv, mens ordliste-modus tar en ordliste spesifisert som et argument til alternativet og prøver et enkelt ordbokangrep på passord.

[e-postbeskyttet]: ~ $ john passord-fil -w ordlisteJohn vil nå begynne å sjekke mot tusenvis av passord. Passordknusing er CPU-intensiv og en veldig lang prosess, så tiden det tar vil avhenge av systemet ditt og styrken på passordet. Det kan ta dager. Hvis passordet ikke er sprukket i flere dager med en kraftig CPU, er det et veldig bra passord. Hvis det virkelig er crucia; for å knekke passordet og la systemet gå til John knekker det ... Som nevnt tidligere kan dette ta mange dager.

Når den sprekker, kan du sjekke status ved å trykke på hvilken som helst tast. For å avslutte en angrepsøkt, trykk bare på 'q' eller Ctrl + C.

Når passordet er funnet, vises det på terminalen. Alle de knuste passordene lagres i en fil som heter ~ /.john / john.gryte.

Det viser passord i $ [HASH]: format.

$ dynamic_0 $ 827ccb0eea8a706c4c34a16891f84e7b: 12345

La oss knekke et passord. For eksempel har vi en MD5-passordhash som vi trenger å knekke.

bd9059497b4af2bb913a8522747af2deVi legger dette inn i en fil, si passord.hash og lagre det i bruker:

Du kan skrive inn hvilket som helst brukernavn, det er ikke nødvendig å ha noen spesifiserte.

Nå knekker vi det!

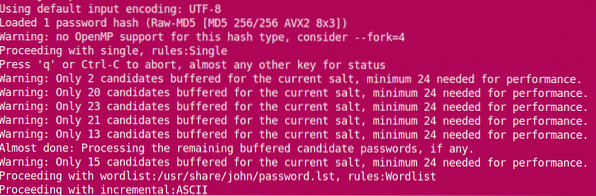

[e-postbeskyttet]: ~ $ john passord.hash --format = Raw-MD5Det begynner å knekke passordet.

Vi ser at john laster hash fra filen og starter med 'single' modus. Etter hvert som den utvikler seg, går den inn på ordlisten før den går videre til trinnvis. Når det sprekker passordet, stopper det økten og viser resultatene.

Passordet kan sees senere også av:

[e-postbeskyttet]: ~ $ john passord.hash --format = Raw-MD5 --showadmin: smaragd

1 passord hash sprakk, 0 igjen

Også av ~ /.john / john.gryte :

[e-postbeskyttet]: ~ $ cat ~ /.john / john.gryte

$ dynamic_0 $ bd9059497b4af2bb913a8522747af2de: smaragd

$ dynamic_0 $ 827ccb0eea8a706c4c34a16891f84e7b: 12345

Så passordet er smaragd.

Internett er fullt av moderne verktøy og verktøy for passordsprekking. JohnTheRipper kan ha mange alternativer, men det er en av de beste tilgjengelige. Happy Cracking!

Phenquestions

Phenquestions