Sosiale ingeniørangrep (fra hackingperspektivet) er ganske lik å utføre et magisk show. Forskjellen er i Social Engineering Attacks, det er et magisk triks der resultatet er en bankkonto, sosiale medier, e-post, til og med tilgang til en måldatamaskin. Hvem skapte systemet? ET MENNESKE. Å gjøre Social Engineering Attack er enkelt, stol på meg, det er veldig enkelt. Intet system er trygt. Mennesker er den beste ressursen og endepunktet for sikkerhetsproblemer noensinne.

I den siste artikkelen gjorde jeg en demo av Google-kontormålretting, Kali Linux: Social Engineering Toolkit, dette er en annen leksjon for deg.

Trenger vi en viss operativsystem for penetrasjonstesting for å utføre sosialteknisk angrep? Egentlig ikke, Social Engineering Attack er fleksibelt, verktøyene som Kali Linux er bare verktøy. Hovedpoenget med Social Engineering Attack handler om å "designe angrepsflyten".

I den siste artikkelen om sosialteknisk angrep lærte vi sosialteknisk angrep ved å bruke “TRUST”. Og i denne artikkelen vil vi lære om "OBS". Jeg fikk denne leksjonen fra en "tyvenes konge" Apollo Robbins. Hans bakgrunn er dyktig tryllekunstner, gatekunstner. Du kunne se showet hans på YouTube. Han forklarte en gang i en TED-snakk om hvordan man stjeler ting. Hans evne er hovedsakelig å leke med offerets oppmerksomhet på lommetyvene sine ting, slike klokker, lommebok, penger, kort, alt i ofrenes lomme, uten anerkjennelse. Jeg vil vise deg hvordan du gjennomfører Social Engineering Attack for å hacke andres Facebook-konto ved å bruke “TRUST” og “ATTENTION”. Nøkkelen med "OBS" er å fortsette å snakke fort og stille spørsmål. Du er pilot for samtalen.

Scenarioet for sosialteknisk angrep

Dette scenariet involverer to skuespillere, John som en angriper og Bima som et offer. John vil sette Bima som et mål. Målet med Social Engineering Attack her er å få tilgang til offerets Facebook-konto. Angrepsflyten vil bruke en annen tilnærming og metode. John og Bima er venner, de møtes ofte i kantina ved lunsjtid i hviletiden på kontoret deres. John og Bima jobber i forskjellige avdelinger, den eneste anledningen de møtes er når de spiser lunsj i kantina. De møtes ofte og snakker med hverandre til nå er de kompiser.

En dag, John “bad guy”, er fast bestemt på å praktisere Social Engineering Attack ved å bruke “ATTENTION” -spillet, som jeg nevnte tidligere, og han ble inspirert av “The King of Thieves” Apollo Robbins. I en av presentasjonene sa Robbins at vi har to øyne, men hjernen vår kan bare fokusere på en ting. Vi kan gjøre multitasking, men det gjør ikke de forskjellige oppgavene samtidig, i stedet for å skifte oppmerksomhet mot hver oppgave raskt.

På begynnelsen av dagen, mandag, på kontoret, er John som vanlig på rommet sitt ved skrivebordet sitt. Han planlegger å få strategien for å hacke vennens facebook-konto. Han burde være klar før lunsj. Han tenker og lurer på mens han sitter ved skrivebordet sitt.

Så tar han et ark, setter seg i stolen som vender mot datamaskinen hans. Han besøker Facebook-siden for å finne en måte å hacke andres konto på.

TRINN 1: FINN STARTVINDUET a.k.et hull

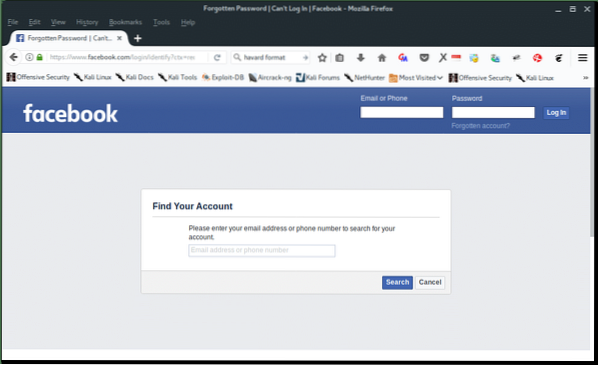

På påloggingsskjermen legger han merke til en lenke som heter “glemt konto”. Her bruker John fordelen av “glemt konto (passordgjenoppretting) ”-funksjon. Facebook har allerede servert startvinduet vårt på: “https: // www.facebook.com / login / identifisere?ctx = gjenopprette ”.

Siden skal se slik ut:

I felten "Finn Din Konto”Seksjon, er det en setning som sier,“Vennligst skriv inn e-postadressen eller telefonnummeret ditt for å søke etter kontoen din”. Herfra får vi et nytt sett med vinduer: e-postadresse refererer til “Epost konto" og telefonnummer refererer til “Mobil Telefon”. Så, John har en hypotese om at hvis han hadde offerets e-postkonto eller mobiltelefon, så vil han ha tilgang til offerets Facebook-konto.

TRINN 2: Fyll ut skjemaet for å identifisere kontoen

Ok, herfra begynner John å tenke dypt. Han vet ikke hva som er Bimas e-postadresse, men han lagret Bima-telefonnummeret på mobiltelefonen sin. Han tar tak i telefonen sin, og ser etter telefonnummeret til Bima. Og der går han, han fant det. Han begynner å skrive Bimas telefonnummer i det feltet. Etter det trykker han på "Søk" -knappen. Bildet skal se slik ut:

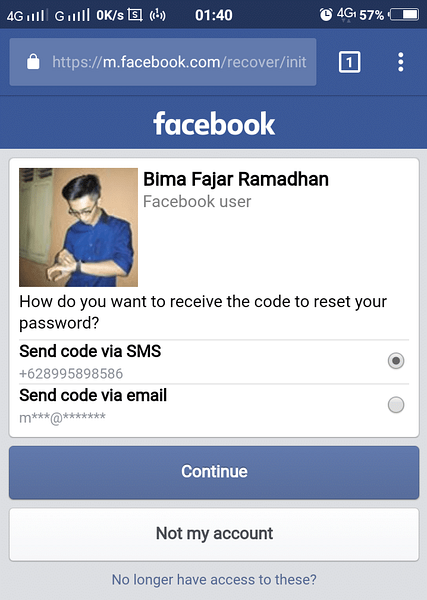

Han fikk det, han fant ut at Bimas telefonnummer er koblet til Facebook-kontoen hans. Herfra holder han bare, og trykker ikke på Fortsette knapp. For nå sørget han bare for at dette telefonnummeret er koblet til offerets Facebook-konto, så det kommer nærmere hypotesen hans.

Det John faktisk gjorde, er å gjøre rekognosering eller informasjonsinnsamling om offeret. Herfra har John nok informasjon, og er klar til å utføre. Men, John vil møte Bima i kantina, det er umulig for John å ta med datamaskinen sin, ikke sant? Ikke noe problem, han har en hendig løsning, som er hans egen mobiltelefon. Så før han møter Bima, gjentar han TRINN 1 og 2 på Chrome-nettleseren i sin Android-mobiltelefon. Det vil se ut slik:

TRINN 3: MØT VICTIMEN

OK, nå er alt klart og klart. Alt John trenger å gjøre er å ta tak i telefonen til Bima, klikke på Fortsette knappen på telefonen, les SMS-innboksmelding sendt av Facebook (tilbakestillingskoden) på Bima-telefonen, husk den og slett meldingen på en enkelt brøkdel av tiden, raskt.

Denne planen stikker inn i hodet hans mens han nå går til kantinen. John la telefonen i lommen. Han gikk inn i kantineområdet og lette etter Bima. Han snudde hodet fra venstre mot høyre for å finne ut hvor pokkeren er Bima. Som vanlig er han i hjørnesetet og vinker med hånden til John, han var klar med måltidet.

Straks tar John en liten porsjon måltid i middagstid, og kommer nær bordet med Bima. Han sier hei til Bima, og så spiser de sammen. Mens han spiser, ser John seg rundt, han merker at Bimas telefon ligger på bordet.

Etter at de er ferdig med lunsj, snakker de om hverandres dag. Som vanlig, til da, på et tidspunkt, åpnet John et nytt emne om telefoner. John forteller ham at John trenger en ny telefon, og John trenger råd om hvilken telefon som passer for John. Så spurte han om telefonen til Bima, han spurte alt, modellen, spesifikasjonene, alt. Og så ber John ham prøve telefonen, John oppfører seg som om han virkelig er en kunde som leter etter en telefon. Johns venstre hånd tar tak i telefonen hans med sin tillatelse, mens hans høyre hånd er under bordet og forbereder seg på å åpne sin egen telefon. John retter oppmerksomheten mot venstre hånd, telefonen, John snakket så mye om telefonen, vekten, hastigheten og så videre.

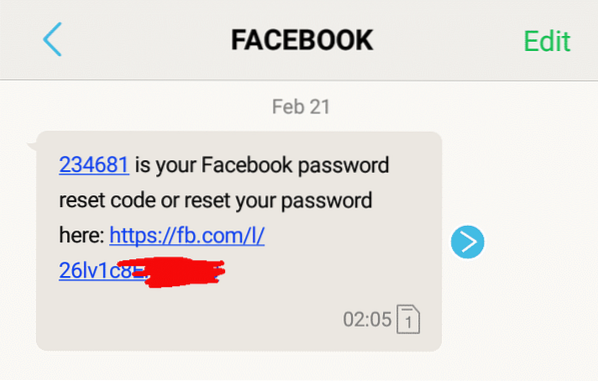

Nå begynner John angrepet med å slå av Bimas volum for ringetone til null for å hindre ham i å gjenkjenne om et nytt varsel kommer inn. Johns venstre hånd har fortsatt oppmerksomhet, mens høyre hånd faktisk trykker på Fortsette knapp. Så snart John trykket på knappen, kommer meldingen inn.

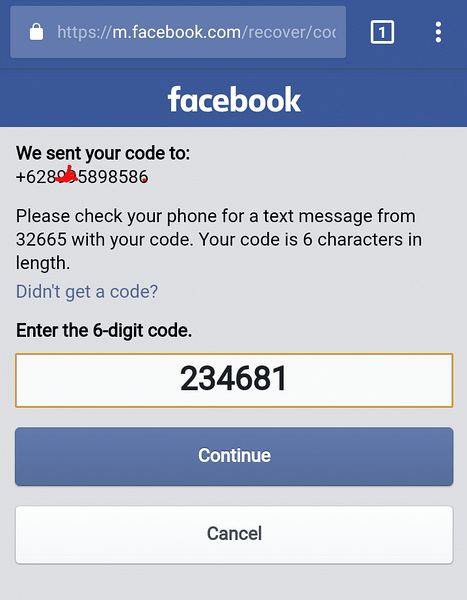

Ding ... Ingen lyder. Bima har ikke gjenkjent den innkommende meldingen fordi skjermen vender mot John. John åpner umiddelbart meldingen, leser og husker 6-sifret pin i SMSen, og sletter den snart. Nå er han ferdig med Bimas telefon, John gir Bimas telefon tilbake til ham mens Johns høyre hånd tar ut sin egen telefon og begynner å skrive umiddelbart 6-sifret pin han bare husket.

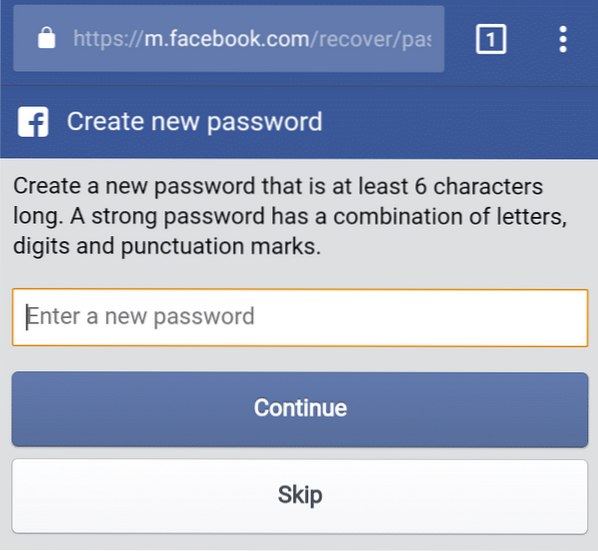

Så presser John Fortsette. Den nye siden vises, den spurte om han vil lage et nytt passord eller ikke.

John vil ikke endre passordet fordi han ikke er ond. Men han har nå Bimas facebook-konto. Og han har lykkes med sitt oppdrag.

Som du kan se, virker scenariet så enkelt, men hei, hvor lett du kan ta og låne vennenes telefon? Hvis du korrelerer med hypotesen ved å ha vennenes telefon, kan du få det du vil, dårlig.

Phenquestions

Phenquestions