Hvis du vil bli mer profesjonell, kan du sjekke noen av verktøyene som er beskrevet på Live rettsmedisinske verktøy.

Lese og forstå en e-posthode (Gmail):

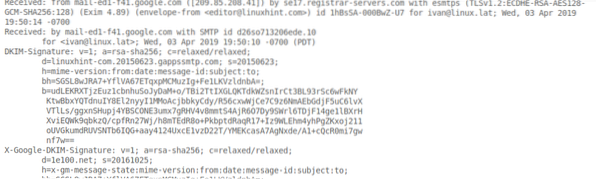

Følgende stykke merkelig tekst er en postoverskrift på en e-post sendt fra kontoen redaktør [ved ~] linuxhint.com til ivan [at ~] linux.lat. Noen irrelevante deler ble fjernet, men det er helt tro mot den opprinnelige toppteksten.

Under hver del av e-postoverskriften vil bli forklart:

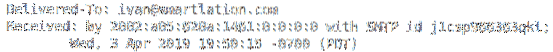

Det første segmentet isolert nedenfor er veldig intuitivt og avslører e-posten ble levert til ivan [at ~] smartlation.com og mottatt av en server identifisert av IP-adressen (IPv6) og en SMTP-id, som beskriver dato og klokkeslett for levering:

Delivered-To: ivana [at ~] smartlation.com Mottatt: innen 2002: a05: 620a: 1461: 0: 0: 0: 0 med SMTP id j1csp966363qkl; Ons 3. april 2019 19:50:15 -0700 (PDT)

Følgende fragment viser at e-posten blir behandlet via Gmail's SMTP.

X-Google-Smtp-kilde: APXvYqxLebBy88ASD / 5vqLYdg + NGLv + sNymPjuOU6aQy3H1LyRbx4 8E4I9ojHNsM4Bvpa2lApZKJ

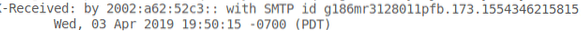

De X-mottatt header brukes av noen e-postleverandører, i dette tilfellet blir den lagt til av Gmails SMTP.

X-mottatt: innen 2002: a62: 52c3 :: med SMTP-id g186mr3128011pfb.173.1554346215815; Ons 3. april 2019 19:50:15 -0700 (PDT)

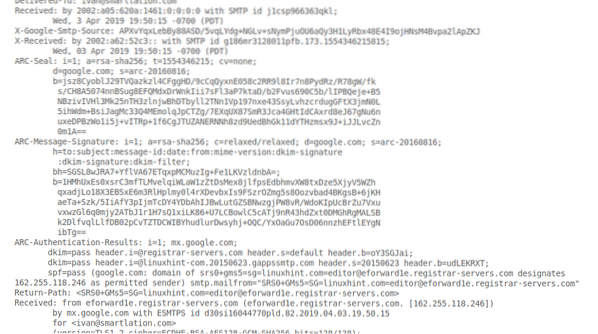

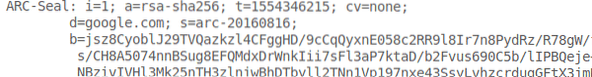

Neste segment viser ARC (Autentisering mottatt kjede). Denne protokollen sikrer autentiseringsgyldigheten når den går gjennom forskjellige mellomliggende enheter. I dette tilfellet sendes e-posten fra editor [~ at] linuxhint.com til ivan [~ at] linux.lat som videresender e-posten til ivan [~ at] smartlation.com.

ARC-Seal: i = 1; a = rsa-sha256; t = 1554346215; cv = ingen; d = google.com; s = bue-20160816; XqUX87SmR3Jca4GHtIdCAxrd8eJ67gNu6n uxeDPBzWo1i5j + vITRp + 1f6CgJTUZANERNNh8zd9UedBhGk11dYTHzmsx9J + iJJLvcZn 0m1A ==

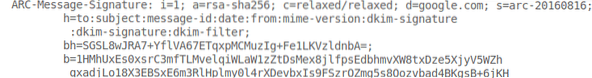

Og her er første utseende av DKIM (DomainKeys Identified Mail), en autentiseringsmetode som forhindrer forfalskning av post ved å validere avsenderens domenenavn. Den tidligere detaljerte protokollen ARC hjelper både DKIM og SPF (som vises nedenfor) med å forbli gyldig til tross for ruten. Dette utdraget viser de oppgitte legitimasjonene.

ARC-Message-Signature: i = 1; a = rsa-sha256; c = avslappet / avslappet; d = google.com; s = bue-20160816; h = til: emne: melding-id: dato: fra: mime-versjon: dkim-signatur: dkim-signatur: dkim-filter; bh = SGSL8wJRA7 + YflVA67ETqxpMCMuzIg + Fe1LKVzldnbA =; b = 1HC5cATj9nR43hdZxt0DMGhRgMALSB k2DlfvqlLlfDB02pCvTZTDCWIBYhudlurDwsyhj + OQC / YxOaGu7OsD06nnzhEFtlEYgN ibTg ==

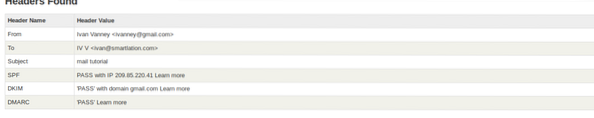

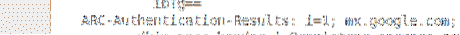

Her kan du se resultatet av autentiseringen, slik du ser at den lyktes, i tillegg til DKIM du kan se SPF (Sender Policy Framework), en annen autentiseringsmetode for å informere mottakeren om at avsenderen er autorisert til å bruke domenenavnet som vises i "FROM" -delen.

I dette tilfellet bestod DKIM og SPF godkjenningsfasen.

ARC-autentisering-resultater: i = 1; mx.Google.com;

dkim = pass [e-postbeskyttet] overskrift.s = standard overskrift.b = oY3SGJai; dkim = pass [e-postbeskyttet] overskrift.s = 20150623 topptekst.b = udLEKRXT; spf = pass (google.com: domene til [e-postbeskyttede] servere.com utpeker 162.255.118.246 som tillatt avsender) smtp.mailfrom = "SRS0 + GMs5 = SG = linuxhint.com = redaktør @ eforward1e.registrarservere.com "

Nedenfor er det en seksjon som heter "Return-Path" og her er definert e-postadressen for avvisning, som er forskjellig fra "Fra" -delen for å sprette meldinger som skal behandles av e-postserveradministratoren.

Retursti: <[email protected]om>

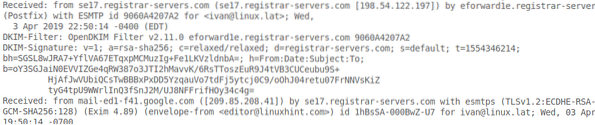

Endelig nedenfor vises informasjon om e-postserveren, (Postfix), DKIM-versjon og krypteringsstyrke,

Mottatt: fra se17.registrarservere.com (se17.registrarservere.com [198.54.122.197]) av eforward1e.registrarservere.com (Postfix) med ESMTP id 9060A4207A2 for <[email protected]>; Ons 3. april 2019 22:50:14 -0400 (EDT) DKIM-filter: OpenDKIM filter v2.11.0 eforward1e.registrarservere.com 9060A4207A2 DKIM-signatur: v = 1; a = rsa-sha256; c = avslappet / avslappet; d = registrarservere.com; s = standard; t = 1554346214; bh = SGSL8wJRA7 + YflVA67ETqxpMCMuzIg + Fe1LKVzldnbA =; h = Fra: Dato: Emne: Til; b = oY3SGJaiN0EVVIZGe4qRW387o3JTI2hMavvK / 6RsTToszEuR9J4tVB3CUCeubu9S+

X-Google-DKIM-signatur: v = 1; a = rsa-sha256; c = avslappet / avslappet; d = 1e100.nett; s = 20161025; h = x-gm-meldingsstatus: mime-versjon: fra: dato: meldings-id: emne: til; bh = SGSL8wJRA7 + YflVA67ETqxpMCMuzIg + Fe1LKVzldnbA =; b = YaWzCdnw7XFUn6N6Ceok2a

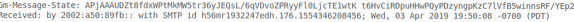

Seksjonen X-Gm-Message-State viser en unik streng for to mulige tilstander: spratt tilbake og sendt.

X-Gm-meldingsstatus: APjAAAUDZt8fdxWPtMkMW5tr36yJEQsL / 6qVDvoZPRyyFl0LjcTE1wtK t6HvCiRDpuHHwPQyP

X-mottatt verdi tilhører spesielt gmail.

X-mottatt: innen 2002: a50: 89fb :: med SMTP-id h56mr1932247edh.176.1554346208456; Ons, 03 apr 2019 19:50:08 -0700 (PDT)

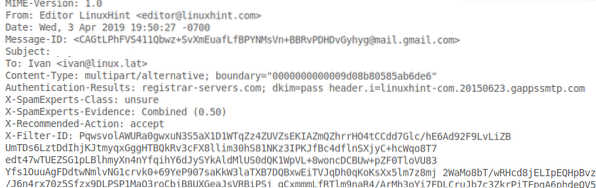

Nedenfor finner du versjonen av MIME (Multipurpose Internet Mail Extensions) og vanlig informasjon som vises til brukerne:

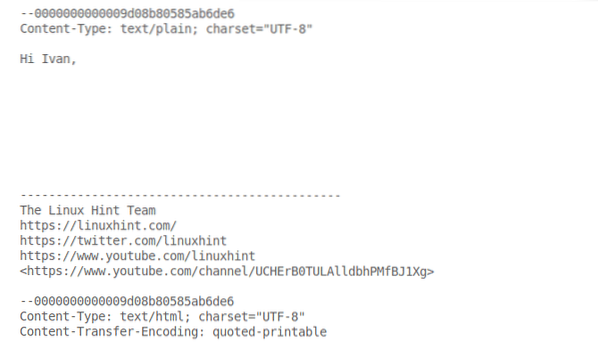

MIME-versjon: 1.0 Fra: Editor LinuxHint <[email protected]> Dato: Ons 3. april 2019 19:50:27 -0700 Melding-ID: <[email protected]om> Emne: betaling sendt $ 150 til: Ivan <[email protected]> Innholdstype: flerdelt / alternativ; border = "0000000000009d08b80585ab6de6" Autentisering-resultater: registrarservere.com; dkim = pass header.jeg = linuxhint-com.20150623.gappssmtp.com X-SpamExperts-klasse: usikker X-SpamExperts-Evidence: Combined (0.50) X-Anbefalt handling: godta X-Filter-ID: PqwsvolAWURa0gwxuN3S5aX1D1WTqZz4ZUVZsEKIAZmQZhrrHO4tCCdd7Glc / hE6Ad92F9LvLiZB UmTDs6LztDdIhjKJtmyqxGggHTBQkRv3cFX8llim30hS81NKz3IPKJfBc4dflnSXjyC + hcWqo8T7 edt47wTUEZSG1pLBlhmyXn4nYf

Jeg håper du fant denne opplæringen om analyse av e-posthoder nyttig. Fortsett å følge LinuxHint for flere tips og opplæringsprogrammer om Linux og nettverk.

Phenquestions

Phenquestions