Krav

Denne guiden bruker Ubuntu 16.04 som operativsystem der webserveren kjører. Imidlertid kan de samme trinnene brukes for alle andre Ubuntu-versjoner, så lenge det ikke er noen forskjell i innstillingene. Denne guiden forutsetter at brukeren allerede har en webserver installert, og det er Nginx. Som SSH-klient brukes Putty, og som filredigerer Nano anbefales.

Løsning

- Webserveren som er opprettet på Dråper, kan nås via SSH-protokoll. Last ned og installer Putty fra det offisielle nettstedet. Søknaden er helt gratis.

- Etter å ha lastet ned Putty, fortsett og last ned Nano. Formålet med Putty er å få tilgang til Linux-konsollen for å skrive shell-kommandoer, mens Nano brukes til å redigere interne filer som Nginx-standardfilen.

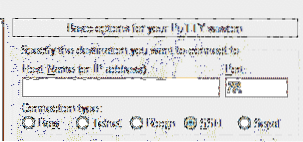

- Start Putty og naviger til øktfanen.

- I Host Name-feltet skriver du inn IP-adressen til DigitalOceans dråpe der webserveren er installert. IP-adressen til Droplets finner du i https: // sky.digitalocean.com / dråper. Skriv inn 22 i portfeltet.

- Etter å ha sendt alle obligatoriske felt som vist ovenfor, trykk OK for å bruke endringene og logge på Droplet. Når du logger på systemet, vil det spørre brukernavnet og passordet til Droplet. Både brukernavn og passord blir sendt til den registrerte e-posten i DigitalOcean når du lager Droplet.

- Denne guiden bruker Certbot, et tredjepartsverktøy for å automatisere hele prosessen med å hente og fornye de digitale sertifikatene. Certbot har sitt eget nettsted hvor kommandoene som skal brukes kan genereres med letthet. I henhold til Certbot er de riktige kommandoene for å installere Certbot på Ubuntu disse. Først oppdaterer den pakkeinformasjonen i det lokale depotet, deretter installeres programvaregenskaper vanlig pakke som gir noen nyttige skript ved håndtering av personlig pakke oppnår (PPA), deretter installeres certbot, deretter oppdateres det igjen det lokale depotet, og deretter endelig installerer det python certbot nginx-pakke. Forsikre deg om at alle disse pakkene er riktig installert før du går videre til neste trinn.

$ sudo apt-get install software-properties-common

$ sudo add-apt-repository ppa: certbot / certbot

$ sudo apt-get oppdatering

$ sudo apt-get install python-certbot-nginx

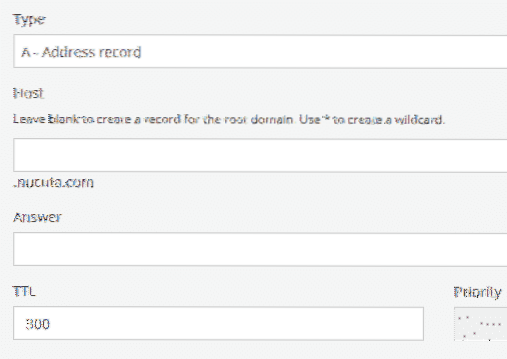

- Naviger til nettstedet der domenet ble kjøpt. Denne guiden bruker Porkbun som domeneregistrator, og legg deretter til A-posten i domenet. Type er en post, verten er blank hvis IP er tilknyttet rotdomenet, ellers bruk underdomenenavnet uten rotdomenet, for eksempel hvis det er nucuta.com, bruk bare www. Som svar skriver du IP-adressen til Droplet.

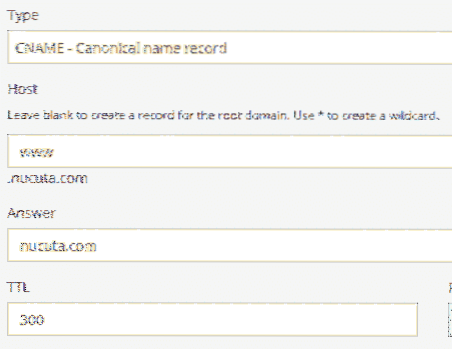

- På samme måte omdirigerer WWW-trafikk til rotdomenet som følger. Typen er “CNAME”, verten er “WWW”, svaret er “nucuta.com ”eller domenet ditt. Dette trinnet er viktig ettersom det omdirigerer all www-trafikk til rotdomenet.

- Bruk følgende kommando på Putty for å få tilgang til standardfilen til Nginx. Standardfilen bruker som standard en serverblokk der det primære domenet er lokalisert. Nano Editor anbefales på det sterkeste da det er ganske praktisk å bruke sammenlignet med andre.

- I standardfilen navigerer du til server blokkerer og omdirigerer HTTP-trafikk til HTTP-er, og i den andre serverblokken der sikret trafikk håndteres, endrer du servernavn til domenenavn, for eksempel

- Skriv inn følgende kommando for å starte Nginx-webserveren på nytt. Hver gang det ble gjort en endring i standardfilen, må hele Nginx-serveren startes på nytt for at nye endringer skal ha noen effekt.

- Brannmuren blokkerer som standard all trafikk unntatt port 80 og 22. HTTPS bruker port 443; Derfor må den åpnes manuelt for å få tilgang til webserveren fra klientsiden. Å åpne porten avhenger av brannmuren.

I CSF (konfigurert serverbrannmur)

- Åpner CSF-konfigurasjonsfilen ved å skrive følgende kommando.

- Legg til følgende porter i TCP inn og ut.

TCP_OUT = "20,21,22,25,53,80,443"- Start CSF på nytt ved å skrive

csf -r

I USF (ukomplisert brannmur)

- Skriv inn følgende to kommandoer for å legge til HTTPS i unntakslisten. “Nginx Full” -pakken har både HTTP- og HTTPS-porter; Derfor kan du legge til hele pakken både trafikk inn og ut.

sudo ufw slett tillat 'Nginx HTTP'- Skriv inn følgende kommando for å se statusen

ufw-status

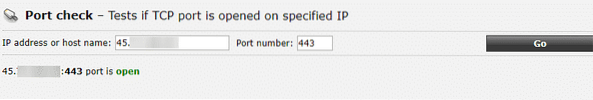

- Sjekk 443-porten fra et eksternt nettsted for å sikre at den åpnes helt sikkert. Hvis porten er åpen, vil den si "443 port er åpen"

- Bruk nå Certbot for å hente SSL-sertifikatet til domenet. D-parameter er nødvendig for å spesifisere domenet. La oss kryptere frigjør ett sertifikat for både root- og www-underdomenet. Å ha bare en for begge versjoner vil gi en advarsel i nettleseren hvis en besøkende får tilgang til den andre versjonen; Derfor er det viktig å få sertifikatet for begge versjoner. sudo certbot --nginx-d nucuta.com -d www.nucuta.com

- Certbot vil be om å omdirigere all HTTP-trafikk til HTTPS, men det er ikke nødvendig da det allerede er gjort i et av de forrige trinnene.

- Gå nå til SSL Lab-nettstedet og sjekk kvaliteten eller andre problemer med sertifikatet og dets konfigurasjon. https: // www.ssllabs.com / ssltest /

- Hvis den gjeldende konfigurasjonen ikke er sikret nok, naviger til Mozilla SSL-konfigurasjonsgenerator, og generer innstillingene for webserveren din. https: // mozilla.github.io / server-side-tls / ssl-config-generator /. Siden her bruker Nginx, må du sørge for å bruke Nginx som webserver. Det tilbyr tre alternativer, mellomliggende, gamle og moderne. Gammelt alternativ gjør nettstedet kompatibelt med praktisk talt alle nettlesere, inkludert supergamle nettlesere som IE 6, mens det mellomliggende alternativet gjør det ideelt for gjennomsnittlige brukere, og det moderne alternativet genererer konfigurasjon som kreves for maksimal sikkerhet, men siden en handel av nettstedet ikke fungerer riktig på eldre nettlesere. Så det anbefales på det sterkeste for nettsteder der sikkerheten er en stor bekymring.

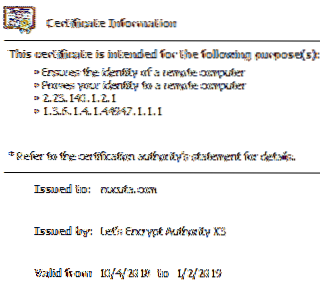

- Naviger til nettstedet ditt, og høyreklikk på låsikonet, og deretter "Sertifikat" for å se sertifikatet.

- Hvis det viser en fremtidig dato etter TO som er gyldig fra alternativet, noe som betyr at sertifikatinnhentingsprosessen ble fullført. Imidlertid er det viktig å omdirigere trafikk til den aktuelle versjonen av domenet, for eksempel kan HTTP og WWW-trafikk omdirigeres HTTPS-rotdomenet som vist i denne veiledningen. Sertifikatet fornyes automatisk av certbot; Derfor er den alltid tilgjengelig for eieren av nettstedet gratis.

Phenquestions

Phenquestions