nsloopkup

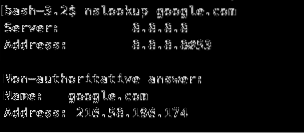

Nslookup er en tjeneste / et verktøy for å slå opp dns-spørringsinformasjonen. Konverterer domenenavnet eller verten til IP-adresse. Nslookup kan brukes i to moduser interaktiv og ikke-interaktiv modus. Interaktiv modus brukes for oss for manuell kontroll og ikke-interaktiv modus for å skriptere sjekkene for et stort antall innganger. Også når det gjelder automatiserte skript, brukes de ikke-interaktive kommandoene.

Omvendt dns-oppslag

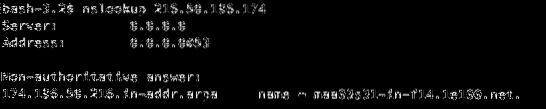

Vi kan sjekke rDNS for IP ved hjelp av nslookup-kommandoen. Du kan sjekke skjermbildet for det samme.

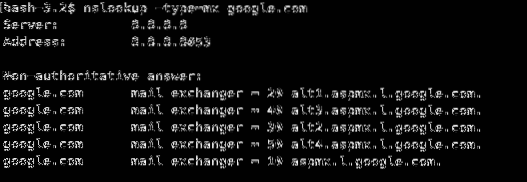

Vi kan spørre spesifikk dns-post ved å bruke kommandoen nslookup ved å spesifisere typen. Se kontrollen av MX-postkontroll i skjermbildet.

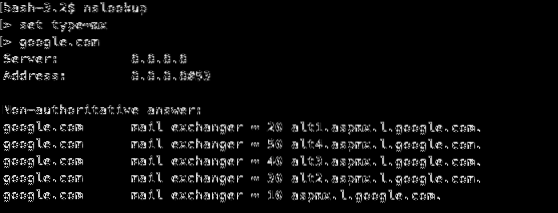

Du kan sjekke den interaktive modusen fra følgende skjermbilde.

vert

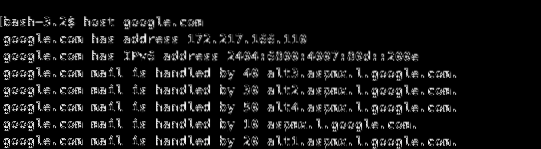

vertskommando brukes til å utføre dns-oppslag. Hovedsakelig brukes den til å konvertere vert til IP og omvendt. Du kan sjekke følgende skjermbilder for detaljer.

Følgende er bruken av domenet i "host" -kommandoen:

Følgende er bruken av IP i "host" -kommandoen:

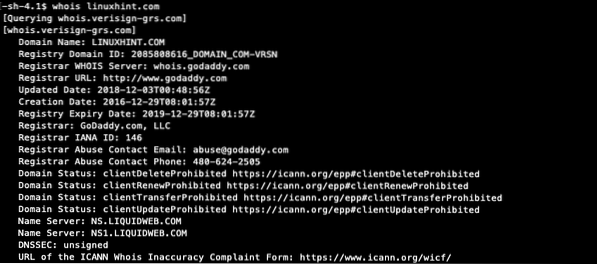

Hvem er

Whois er måten å finne ut om domenet er registrert eller ikke. Fra whois-rapporten får vi annen informasjon som den registrerte eieren av domenet. Registraropplysninger og de autoritative navneserverne til domenet. I whois-rapporten får vi hele adressen til den registrerte eieren med e-post og telefonnummer med mindre den private registreringen er aktivert. Det meste av saken er ikke aktivert, og vi kan kontakte den registrerte eieren ved hjelp av e-postmeldingen i rapporten. Årsaken til den private registreringen skyldes misbruk av informasjon i whois-rapporten.

Du kan sjekke whois-rapporten på flere måter. Enten via kommandolinjen eller ved hjelp av noen nettsteder, som gir verktøyet gratis. Ved å bruke kommandolinjen kan du sende domenenavnet som argument for “whois” -kommandoen. Følgende er syntaksen for bruken

hvem er ditt domene.com

Et prøveresultat følger;

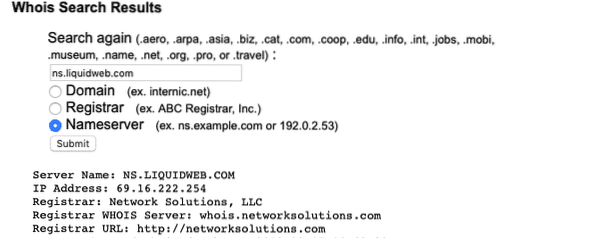

Følgende er et nettverktøy tilgjengelig gratis for å finne hvem som er rapporten.

https: // www.intern.nett / whois.html

Det er tre alternativer gitt på intern siden, de lar oss søke etter domenet, registraren og etter navneserverne. Ved å velge alternativet "Navneservere" kan vi bekrefte om navneserverne er riktig registrert eller ikke.

For eksempel navneserverne for domenet “linuxhint.com ”følger og du kan sjekke registreringsdetaljene for navnetjeneren“ ns.flytende nett.com “. Se bildet for mer informasjon.

linuxhint.com. 3599 IN NS ns1.flytende nett.com.

linuxhint.com. 3599 IN NS ns.flytende nett.com.

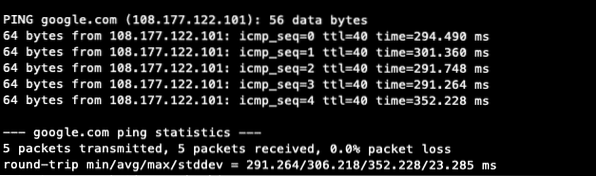

ping

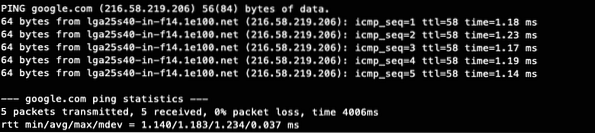

Ping er et nettverksadministrasjonsverktøy som brukes til å teste om destinasjonsverten er tilgjengelig eller ikke. Den måler normalt tur / retur-tid mellom den opprinnelige verten og destinasjonsverten. Med lokale Internett-leverandører er rundturstiden rundt 300 ms, og hvis vi sjekker fra en server, er tiden stort sett mindre enn 10 ms. Følgende er prøven ping resultatet.

Fra lokalt system med mindre Internett-hastighet

Ping-resultat fra en server. Du kan se forskjellen i tiden for rtt fra ping-resultatet fra en server og fra en lokal ISP.

Fra resultatet ovenfor kan vi spore tur-retur-tiden (rtt) og pakketapet i pingen. Basert på pakketapet, kan vi sjekke om nettverksproblemer eksisterer eller ikke.

Den normale ping-kommandoen er for å bruke ipv4 IP-adressen. Nå er ipv6 ip-dager tilgjengelig og ping6 er kommandoen som brukes med ipv6.

grave

Dig er den mest brukte kommandoen for å lete etter dns-postene. Vi kan bruke denne kommandoen for å få en bestemt post eller alle postene på forskjellige måter. Vi kan se på dns-postene fra spesifikk dns-server ved hjelp av "grave" -kommandoen. Tilpass resultatene basert på argumentene som sendes med kommandoen. Ved hjelp av sporingsalternativet kan vi se etter spor av dns-oppslag.

traceroute

Traceroute-kommando brukes til å diagnostisere nettverket. Ved å bruke traceroute-resultatet kan vi diagnostisere tillitsforsinkelser og pakketap ved hver node i nettverksstien. Ved å analysere sporingsrapporten kan vi spore IP-blokken på ISP-nivå (Internet Service Provider) eller spore nettverksforsinkelsen i nettverksstien.

I tillegg til linux-verktøyene, bør du gjøre deg kjent med noen av webverktøyene for å få dns-rapportene. Du kan finne webverktøy for alle kommandoene ovenfor fra forskjellige nettsteder. Følgende tre nettsteder som brukes til å sjekke dns rapport og dns poster.

IntoDNS

intoDNS-rapporten tar for seg de fleste dns-relaterte spørsmål og sjekker. Hvis du er teknisk, kan du feilsøke de fleste av de dns-relaterte problemene ved å analysere rapporten. Du kan sjekke rapporten i følgende format.

http: // intodns.com / linuxhint.com

Digdns

Digdn.info er et dns rapportverktøy levert av Nixtree. Du får vanlige DNS-poster, rDNS av IP-ene i de førstnevnte IP-ene. Så brukeren kan bekrefte at alle MX for domenene har gyldig rDNS eller ikke. Og også SPF-sjekk ble også utført i dette. Du kan sjekke dns-rapporten fort “linuxhint.com ”fra følgende lenke.

https: // www.digdns.info / linuxhint.com

Mxtoolbox

Mxtoolbox er ikke bare et dnslookup-verktøy. Det er en stor samling av webverktøy som svartelistekontroll, analysere postoverskrifter, dns-oppslag og mer. Du kan gå til følgende lenke for å se tilgjengelige verktøy fra nettstedet.

https: // mxtoolbox.com / NetworkTools.aspx

Konklusjon

Disse verktøyene er for å få dn-rapporten på forskjellige måter. Hvis du er systemadministrator, bør du gjøre deg kjent med bruken av disse verktøyene og hvordan du kan lese og forstå rapporten.

Phenquestions

Phenquestions